Pokročilé technologie v jádru Microsoft Defender Antivirus

Platí pro:

- Microsoft Defender XDR

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender pro firmy

- Plán 1 pro Microsoft Defender for Endpoint

- Antivirová ochrana v Microsoft Defenderu

- Microsoft Defender pro jednotlivce

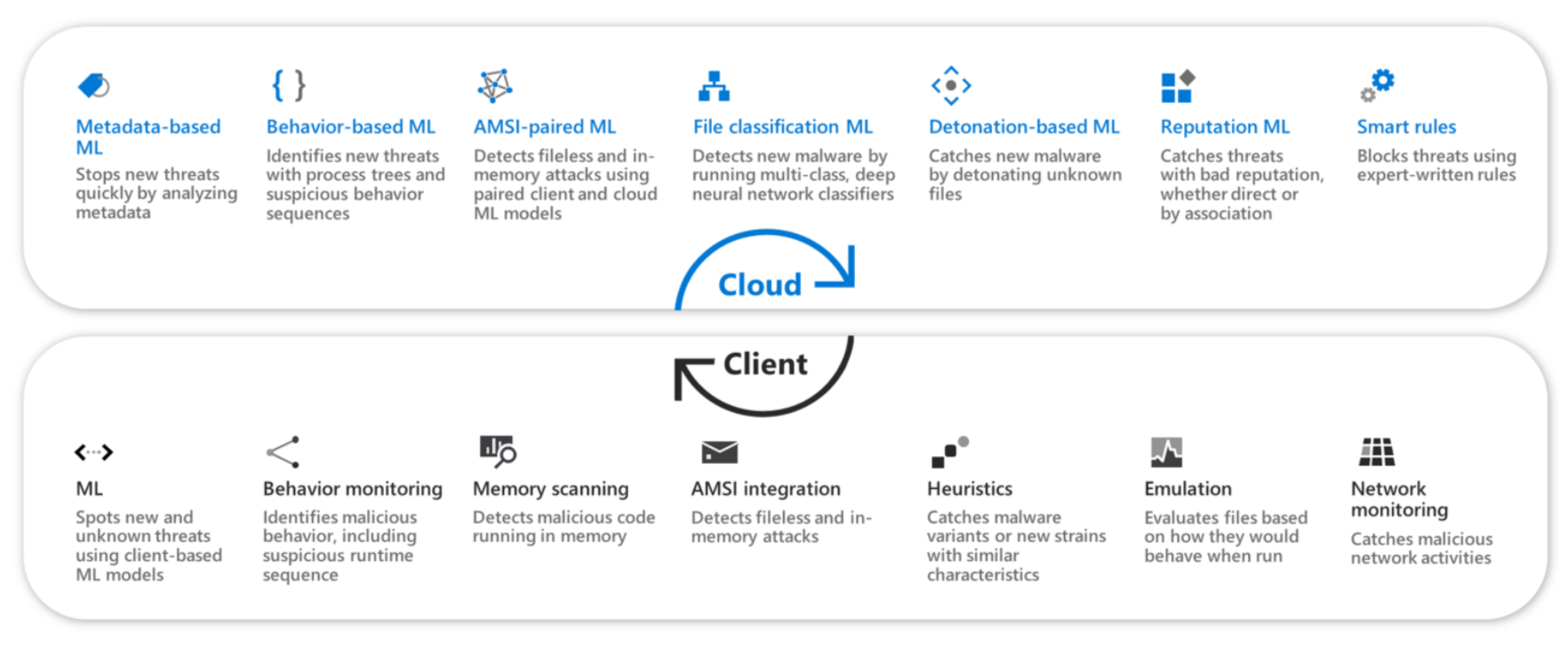

Microsoft Defender Antivirus a několik modulů, které vedou k pokročilým technologiím detekce a prevence pod pokličkou pro detekci a zastavení široké škály hrozeb a technik útočníků v několika bodech, jak je znázorněno na následujícím diagramu:

Mnohé z těchto modulů jsou integrované v klientovi a poskytují pokročilou ochranu před většinou hrozeb v reálném čase.

Tyto moduly ochrany nové generace poskytují nejlepší možnosti detekce a blokování a zajišťují, aby ochrana byla:

- Přesné: Běžné i sofistikované hrozby, které jsou navržené tak, aby se pokusily proklouznout přes ochranu, jsou detekované a blokované.

- V reálném čase: Hrozbám se brání v tom, aby se na zařízení dostaly, zastavily se v reálném čase na první pohled nebo se detekovaly a opravily v co nejmenším možném čase (obvykle během několika milisekund).

- Inteligentní: Díky výkonu cloudu, strojového učení (ML) a špičkové optiky Microsoftu se ochrana rozšiřuje a ještě zesílila před novými a neznámými hrozbami.

Hybridní detekce a ochrana

Microsoft Defender Antivirus používá hybridní detekci a ochranu. To znamená, že detekce a ochrana se nejprve provádí na klientském zařízení a spolupracuje s cloudem pro nově vyvíjené hrozby, což vede k rychlejší a efektivnější detekci a ochraně.

Když se klient setká s neznámými hrozbami, odešle metadata nebo samotný soubor do služby cloudové ochrany, kde pokročilejší ochrana zkoumá nové hrozby za běhu a integruje signály z více zdrojů.

| V klientovi | V cloudu |

|---|---|

|

Modul strojového učení (ML) Sada lehkých modelů strojového učení činí verdikt v řádu milisekund. Tyto modely zahrnují specializované modely a funkce vytvořené pro konkrétní typy souborů, které útočníci běžně zneužívají. Mezi příklady patří modely vytvořené pro přenosné spustitelné soubory (PE), PowerShell, makra Office, JavaScript, soubory PDF a další. |

Modul strojového učení založený na metadatech Specializované modely ML, které zahrnují modely specifické pro typ souborů, modely specifické pro funkce a monotónní modely s posílením nežádoucích látek, analyzují featurovaný popis podezřelých souborů odeslaných klientem. Skládané klasifikátory kombinují výsledky z těchto modelů, aby v reálném čase udělaly verdikt, který povolí nebo zablokuje předběžné spuštění souborů. |

|

Modul monitorování chování Modul monitorování chování monitoruje potenciální útoky po spuštění. Sleduje chování procesů, včetně posloupnosti chování za běhu, za účelem identifikace a blokování určitých typů aktivit na základě předem určených pravidel. |

Modul ML založený na chování Podezřelé sekvence chování a pokročilé techniky útoku se monitorují na klientovi jako triggery, které analyzují chování stromu procesů pomocí modelů cloudového strojového učení v reálném čase. Monitorované techniky útoku zahrnují řetězec útoku, od zneužití, zvýšení a trvalosti až po laterální pohyb a exfiltraci. |

|

Modul pro skenování paměti Tento modul prohledá paměťový prostor používaný spuštěným procesem, aby odhalil škodlivé chování, které by mohlo být skryto prostřednictvím obfuskace kódu. |

Spárovaný modul ML s rozhraním AMSI (Antimalware Scan Interface) Dvojice modelů na straně klienta a cloudových modelů provádí pokročilou analýzu chování skriptování před a po spuštění, aby zachytila pokročilé hrozby, jako jsou útoky na soubory a útoky v paměti. Tyto modely zahrnují dvojici modelů pro každý z uvedených skriptovacích modulů, včetně maker PowerShellu, JavaScriptu, VBScriptu a Office VBA. Integrace zahrnují jak volání dynamického obsahu, tak instrumentaci chování ve skriptovacích strojích. |

|

Modul integrace AMSI Modul hloubkové integrace v aplikaci umožňuje detekci útoků bez souborů a útoků v paměti prostřednictvím AMSI, což porazí obfuskaci kódu. Tato integrace blokuje škodlivé chování skriptů na straně klienta. |

Modul ML pro klasifikaci souborů Klasifikátory hluboké neurální sítě s více třídami zkoumají celý obsah souborů a poskytují další vrstvu ochrany proti útokům, které vyžadují další analýzu. Podezřelé soubory se zadržují ve spuštění a odesílají se do služby cloudové ochrany ke klasifikaci. Během několika sekund modely hlubokého učení s plným obsahem vytvoří klasifikaci a odpoví klientovi, aby soubor povolil nebo zablokoval. |

|

Heuristický modul Heuristická pravidla identifikují vlastnosti souborů, které mají podobnosti se známými škodlivými vlastnostmi pro zachycení nových hrozeb nebo upravených verzí známých hrozeb. |

Stroj ML založený na detonaci Podezřelé soubory se odpálí v sandboxu. Klasifikátory hlubokého učení analyzují pozorované chování a blokují útoky. |

|

Modul emulace Emulační modul dynamicky rozbaluje malware a zkoumá, jak by se za běhu choval. Dynamická emulace obsahu a kontrola chování během emulace i obsahu paměti na konci emulace porazí balíčky malwaru a odhalí chování polymorfního malwaru. |

Modul pro reputaci ML Na zdroje a modely reputace odborníků na domény z microsoftu se dotazují, aby blokovaly hrozby, které jsou propojené se škodlivými nebo podezřelými adresami URL, doménami, e-maily a soubory. Mezi zdroje patří filtr SmartScreen v programu Windows Defender pro modely reputace adres URL a Defender pro Office 365 odborných znalostí pro přílohy e-mailů, mimo jiné služby Microsoftu prostřednictvím Microsoft Intelligent Security Graphu. |

|

Síťový modul Síťové aktivity jsou kontrolovány za účelem identifikace a zastavení škodlivých aktivit před hrozbami. |

Modul inteligentních pravidel Odborně napsaná chytrá pravidla identifikují hrozby na základě odborných znalostí výzkumníků a kolektivních znalostí hrozeb. |

|

Modul prohledávání příkazového řádku Tento modul kontroluje příkazové řádky všech procesů před jejich spuštěním. Pokud se zjistí, že příkazový řádek pro proces je škodlivý, bude jeho spuštění zablokováno. |

Modul CommandLine ML Několik pokročilých modelů ML kontroluje podezřelé příkazové řádky v cloudu. Pokud se zjistí, že je příkazový řádek škodlivý, odešle cloud klientovi signál, aby zablokoval spuštění odpovídajícího procesu. |

Další informace najdete v článku Microsoft 365 Defender demonstruje 100% pokrytí ochrany v nástroji MITRE Engenuity ATT&CK® Evaluations: Enterprise.

Jak funguje ochrana nové generace s dalšími funkcemi Defenderu for Endpoint

Společně s redukcí potenciální oblasti útoku, která zahrnuje pokročilé funkce, jako je hardwarová izolace, řízení aplikací, ochrana před zneužitím, ochrana sítě, řízený přístup ke složkám, pravidla omezení potenciální oblasti útoku a síťová brána firewall, poskytují moduly ochrany nové generace Microsoft Defender for Endpointprebreach schopností, zastavení útoků předtím, než mohou infiltrovat zařízení a ohrozit sítě.

V rámci hloubkového řešení ochrany od Microsoftu se vynikající výkon těchto modulů načítá Microsoft Defender for Endpoint sjednocené ochrany koncových bodů, kde detekce antivirových programů a další možnosti ochrany nové generace obohacují detekci a odezvu koncových bodů, automatizované šetření a nápravu, pokročilé proaktivní vyhledávání. Threat and Vulnerability Management, spravovaná služba proaktivního vyhledávání hrozeb a další možnosti.

Tato ochrana se dále zlepšuje prostřednictvím Microsoft Defender XDR, komplexního komplexního řešení zabezpečení microsoftu pro moderní pracoviště. Prostřednictvím sdílení signálů a orchestrace nápravy napříč technologiemi zabezpečení Microsoftu Microsoft Defender XDR zabezpečuje identity, koncové body, e-mail a data, aplikace a infrastrukturu.

Ochrana paměti a kontrola paměti

Microsoft Defender Antivirus (MDAV) poskytuje ochranu paměti s různými moduly:

| Client | Mrak |

|---|---|

| Monitorování chování | Strojové učení založené na chování |

| Integrace rozhraní AMSI (Antimalware Scan Interface) | Strojové učení spárované pomocí AMSI |

| Emulace | Strojové učení založené na detonaci |

| Prohledávání paměti | Není k dispozici. |

Další vrstvou, která pomáhá předcházet útokům založeným na paměti, je použití pravidla Omezení plochy útoku (ASR) – Blokování aplikací Office ve vkládání kódu do jiných procesů. Další informace najdete v tématu Blokování aplikací Office ve vkládání kódu do jiných procesů.

Nejčastější dotazy

Kolik malwarových hrozeb blokuje Microsoft Defender Antivirus měsíčně?

Pět miliard hrozeb na zařízeních každý měsíc.

Jak pomáhá ochrana paměti Microsoft Defender Antivirová ochrana?

Informace o tom, jak Microsoft Defender antivirová ochrana proti útokům na paměť pomáhá, najdete v tématu Detekce reflexního načítání knihovny DLL pomocí programu Windows Defender for Endpoint.

Zaměřujete se všichni na detekci nebo prevenci v jedné konkrétní geografické oblasti?

Ne, jsme ve všech geografických oblastech (Amerika, EMEA a APAC).

Zaměřujete se všichni na konkrétní odvětví?

Zaměřujeme se na všechna odvětví.

Vyžaduje vaše detekce nebo ochrana lidského analytika?

Když provádíte testování pomocí pera, měli byste požadovat, aby se na detekci/ochraně nezabínali žádní analytici, abyste viděli, jaká je skutečná účinnost antivirového modulu (prebreach) a samostatný, kde se zabývají lidské analytiky. Pokud chcete rozšířit soc, můžete přidat Microsoft Defender experti na XDR spravovanou službu rozšířené detekce a odezvy.

Průběžné iterativní vylepšování každého z těchto modulů, aby byly stále efektivnější při zachycení nejnovějších kmenů malwaru a metod útoku. Tato vylepšení se zobrazují v konzistentních nejvyšších skórech v oborových testech, ale co je důležitější, promítnou se do zastavení hrozeb a šíření malwaru a větší ochrany zákazníků.