Směrování provozu virtuální sítě

V tomto článku se dozvíte, jak Azure směruje provoz mezi Azure, místním prostředím a internetovými prostředky. Azure pro každou podsíť v rámci virtuální sítě Azure automaticky vytvoří směrovací tabulku a přidá do ní výchozí systémové trasy. Další informace o virtuálních sítích a podsítích najdete v tématu Přehled virtuálních sítí. Některé systémové trasy Azure můžete přepsat vlastními trasami a přidat další vlastní trasy do směrovacích tabulek. Azure směruje odchozí provoz z podsítě na základě tras ve směrovací tabulce dané podsítě.

Systémové trasy

Azure automaticky vytvoří systémové trasy a přiřadí je ke každé podsíti ve virtuální síti. Systémové trasy nemůžete vytvářet a nemůžete odebrat systémové trasy, ale některé systémové trasy můžete přepsat vlastními trasami. Azure vytváří výchozí systémové trasy pro každou podsíť a přidává další volitelné výchozí trasy do konkrétních podsítí nebo každé podsítě při použití konkrétních funkcí Azure.

Výchozí

Každá trasa obsahuje předponu adresy a typ dalšího segmentu směrování. Když se provoz opouštějící podsíť odešle na IP adresu v rámci předpony adresy trasy, trasa, která obsahuje předponu, je trasa, kterou Azure používá. Přečtěte si další informace o tom, jak Azure vybere trasu , když více tras obsahuje stejné předpony nebo překrývající se předpony. Kdykoli se vytvoří virtuální síť, Azure pro všechny podsítě v rámci této virtuální sítě automaticky vytvoří následující výchozí systémové trasy:

| Zdroj | Předpony adres | Typ dalšího směrování |

|---|---|---|

| Výchozí | Jedinečné pro virtuální síť | Virtuální síť |

| Výchozí | 0.0.0.0/0 | Internet |

| Výchozí | 10.0.0.0/8 | Nic |

| Výchozí | 172.16.0.0/12 | Nic |

| Výchozí | 192.168.0.0/16 | Nic |

| Výchozí | 100.64.0.0/10 | Nic |

Typy dalších segmentů směrování uvedené v předchozí tabulce představují způsob, jakým Azure směruje provoz určený pro uvedenou předponu adresy. Tady jsou vysvětlení pro typy dalšího segmentu směrování:

Virtuální síť: Směruje provoz v mezích rozsahů adres v rámci adresního prostoru virtuální sítě. Azure vytvoří trasy s předponami adres, které odpovídají jednotlivým rozsahům adres definovaným v rámci adresního prostoru virtuální sítě. Pokud je v adresním prostoru virtuální sítě definováno více rozsahů adres, Azure pro každý z nich vytvoří samostatnou trasu. Azure ve výchozím nastavení směruje provoz mezi podsítěmi. Pro směrování provozu mezi podsítěmi nemusíte definovat směrovací tabulky ani brány azure. Azure nevytvoří výchozí trasy pro rozsahy adres podsítě. Každý rozsah adres podsítě je v rozsahu adres adres adresního prostoru virtuální sítě.

Internet: Směruje provoz určený předponou adresy na internet. Výchozí systémová trasa určuje předponu adresy 0.0.0.0/0. Pokud nepřepíšete výchozí trasy Azure, Azure směruje provoz pro libovolnou adresu nezadanou rozsahem adres v rámci virtuální sítě na internet. Toto směrování má jednu výjimku. Pokud je cílová adresa pro službu Azure, Azure směruje provoz přímo do služby přes páteřní síť Azure místo směrování provozu do internetu. Provoz mezi službami Azure neprochází internetem. Nezáleží na tom, ve které oblasti Azure virtuální síť existuje, nebo ve které oblasti Azure je instance služby Azure nasazená. Výchozí systémovou trasu Azure pro předponu adresy 0.0.0.0/0 můžete přepsat vlastní trasou.

Žádné: Provoz směrovaný na typ dalšího segmentu směrování None se místo směrování směruje mimo podsíť. Azure automaticky vytvoří výchozí trasy pro následující předpony adres:

- 10.0.0.0/8, 172.16.0.0/12 a 192.168.0.0/16: Rezervované pro soukromé použití v RFC 1918.

- 100.64.0.0/10: Rezervovaná v RFC 6598.

Pokud přiřadíte jakýkoli z předchozích rozsahů adres v rámci adresního prostoru virtuální sítě, Azure automaticky změní typ dalšího segmentu směrování pro příslušnou trasu z Žádný na Virtuální síť. Pokud přiřadíte rozsah adres k adresnímu prostoru virtuální sítě, který zahrnuje jednu ze čtyř vyhrazených předpon adres (ale není stejný), Azure odebere trasu pro danou předponu a přidá trasu pro předponu adresy, kterou jste přidali, s typem dalšího segmentu směrování Virtuální síť.

Volitelné výchozí trasy

Azure přidává další výchozí systémové trasy pro různé funkce Azure, ale jenom v případě, že povolíte možnosti. V závislosti na možnosti Azure přidá volitelné výchozí trasy do konkrétních podsítí ve virtuální síti nebo do všech podsítí v rámci virtuální sítě. Následující tabulka uvádí další systémové trasy a typy dalšího směrování, které může Azure přidat, když povolíte různé možnosti.

| Zdroj | Předpony adres | Typ dalšího směrování | Podsíť v rámci virtuální sítě, ke které je trasa přidaná |

|---|---|---|---|

| Výchozí | Jedinečné pro virtuální síť, například 10.1.0.0/16 | Peering virtuálních sítí | Všechny |

| Brána virtuální sítě | Předpony inzerované z místního prostředí prostřednictvím protokolu BGP (Border Gateway Protocol) nebo nakonfigurované v bráně místní sítě | Brána virtuální sítě | Všechny |

| Výchozí | Více | VirtualNetworkServiceEndpoint |

Pouze podsíť, pro kterou je povolený koncový bod služby |

Partnerský vztah virtuálních sítí: Když vytvoříte partnerský vztah virtuální sítě mezi dvěma virtuálními sítěmi, systém přidá trasu pro každý rozsah adres v rámci adresního prostoru každé virtuální sítě zapojené do partnerského vztahu. Další informace o partnerském vztahu virtuálních sítí.

Brána virtuální sítě: Po přidání brány virtuální sítě do virtuální sítě se přidá jedna nebo více tras s uvedeným typem dalšího segmentu směrování Brána virtuální sítě. Zdrojem je také brána virtuální sítě, protože brána přidává trasy do podsítě. Pokud vaše místní síťová brána vyměňuje trasy protokolu BGP s bránou virtuální sítě, systém přidá trasu pro každou trasu. Tyto trasy se šíří z místní síťové brány. Doporučujeme shrnout místní trasy do největšího možného rozsahu adres, abyste rozšířili nejmenší počet tras do brány virtuální sítě Azure. Počet tras, které můžete rozšířit do brány virtuální sítě Azure, je omezený. Další informace najdete v tématu Omezení Azure.

VirtualNetworkServiceEndpoint: Veřejné IP adresy pro určité služby se přidají do směrovací tabulky azure, když povolíte do služby koncový bod služby. Koncové body služby jsou povolené pro jednotlivé podsítě ve virtuální síti, takže trasa se přidá jenom do směrovací tabulky podsítě, pro kterou je povolený koncový bod služby. Veřejné IP adresy služeb Azure se pravidelně mění. Azure při změně adres spravuje adresy ve směrovací tabulce automaticky. Přečtěte si další informace o koncových bodech služby virtuální sítě a službách, pro které můžete vytvářet koncové body služby.Poznámka:

Partnerské vztahy virtuálních sítí a

VirtualNetworkServiceEndpointtypy dalšího směrování se přidávají jenom do směrovacích tabulek podsítí v rámci virtuálních sítí vytvořených prostřednictvím modelu nasazení Azure Resource Manager. Typy dalšího směrování se nepřidávají do směrovacích tabulek přidružených k podsítím virtuální sítě vytvořeným prostřednictvím modelu nasazení Classic. Další informace o modelech nasazení Azure.

Vlastní trasy

Vlastní trasy vytvoříte buď vytvořením tras definovaných uživatelem (UDR), nebo výměnou tras protokolu BGP mezi vaší místní bránou sítě a bránou virtuální sítě Azure.

Definované uživatelem

Pokud chcete přizpůsobit trasy provozu, neměli byste výchozí trasy upravovat. Měli byste vytvořit vlastní nebo uživatelem definované (statické) trasy, které přepíší výchozí systémové trasy Azure. V Azure vytvoříte směrovací tabulku a pak přidružíte směrovací tabulku k nule nebo více podsítí virtuální sítě. Každá podsíť může mít přidruženou žádnou nebo jednu směrovací tabulku. Informace o maximálním počtu tras, které můžete přidat do směrovací tabulky, a maximálního počtu tabulek trasy definované uživatelem, které můžete vytvořit pro každé předplatné Azure, najdete v tématu Omezení Azure.

Ve výchozím nastavení může směrovací tabulka obsahovat až 400 tras definovaných uživatelem. S konfigurací směrování Azure Virtual Network Manageru se toto číslo může rozšířit na 1 000 trasovacích tras na směrovací tabulku. Tento zvýšený limit podporuje pokročilejší nastavení směrování. Příkladem je směrování provozu z místních datacenter přes bránu firewall do každé paprskové virtuální sítě v hvězdicové topologii, pokud máte vyšší počet paprskových virtuálních sítí.

Když vytvoříte směrovací tabulku a přidružíte ji k podsíti, trasy tabulky se zkombinují s výchozími trasami podsítě. Pokud existují konfliktní přiřazení tras, trasy definované uživatelem přepíší výchozí trasy.

Při vytváření trasy definované uživatelem můžete zadat následující typy dalších segmentů směrování:

Virtuální zařízení: Virtuální zařízení je virtuální počítač, na kterém je obvykle spuštěná síťová aplikace, jako je například brána firewall. Další informace o různých předkonfigurovaných síťových virtuálních zařízeních, která můžete nasadit ve virtuální síti, najdete na webu Azure Marketplace. Když vytvoříte trasu s typem segmentu směrování virtuálního zařízení , zadáte také IP adresu dalšího segmentu směrování. Tato IP adresa může být:

Privátní IP adresa síťového rozhraní připojeného k virtuálnímu počítači. Pro každé síťové rozhraní připojené k virtuálnímu počítači, který předává provoz na jinou adresu než svou vlastní, musí být povolená možnost Azure Povolit předávání IP. Toto nastavení zakáže kontrolu zdroje a cíle síťového rozhraní Azure. Další informace o povolení předávání IP pro síťové rozhraní. Povolení předávání IP je nastavení Azure.

Možná budete muset povolit předávání IP v rámci operačního systému virtuálního počítače, aby zařízení předával provoz mezi privátními IP adresami přiřazenými síťovým rozhraním Azure. Pokud zařízení potřebuje směrovat provoz na veřejnou IP adresu, musí provoz buď proxy, nebo provést překlad síťových adres (NAT) ze zdrojové privátní IP adresy na vlastní privátní IP adresu. Azure pak před odesláním provozu na internet provede překlad adres na veřejnou IP adresu. Informace o určení požadovaných nastavení v rámci virtuálního počítače najdete v dokumentaci k vašemu operačnímu systému nebo síťové aplikaci. Vysvětlení odchozích připojení v Azure najdete v tématu Principy odchozích připojení.

Poznámka:

Nasaďte virtuální zařízení do jiné podsítě než prostředky, které směrují přes virtuální zařízení. Nasazení virtuálního zařízení do stejné podsítě a následné použití směrovací tabulky do podsítě, která směruje provoz přes virtuální zařízení, může vést ke smyčce směrování, kdy provoz nikdy neopustí podsíť.

Privátní IP adresa dalšího segmentu směrování musí mít přímé připojení, aniž by bylo nutné směrovat přes bránu Azure ExpressRoute nebo přes Azure Virtual WAN. Nastavení dalšího segmentu směrování na IP adresu bez přímého připojení způsobí neplatnou konfiguraci trasy definované uživatelem.

Privátní IP adresa interního nástroje pro vyrovnávání zatížení Azure. Nástroj pro vyrovnávání zatížení se často používá jako součást strategie vysoké dostupnosti pro síťová virtuální zařízení.

Jako předponu adresy a typ dalšího segmentu směrování virtuálního zařízení můžete definovat trasu s předponou adresy 0.0.0.0/0. Tato konfigurace umožňuje zařízení kontrolovat provoz a určit, jestli se má provoz přeposlat nebo vypustit. Pokud chcete vytvořit trasu definovanou uživatelem, která obsahuje předponu adresy 0.0.0.0/0, napřed přečtěte předponu adresy 0.0.0.0/0.

Brána virtuální sítě: Určete, kdy chcete směrovat provoz určený pro konkrétní předpony adres do brány virtuální sítě. Brána virtuální sítě musí být vytvořena s typem SÍTĚ VPN. Bránu virtuální sítě vytvořenou jako typ ExpressRoute v trasách definovanou uživatelem nemůžete zadat, protože s ExpressRoute musíte pro vlastní trasy použít protokol BGP. Brány virtuální sítě nemůžete zadat, pokud máte současně existující připojení virtuální privátní sítě (VPN) a ExpressRoute. Můžete definovat trasu, která směruje provoz určený pro předponu adresy 0.0.0.0/0 do brány virtuální sítě založené na trasách.

V místním prostředí můžete mít zařízení, které kontroluje provoz a určuje, jestli ho předat, nebo zahodit. Pokud chcete vytvořit trasu definovanou uživatelem pro předponu adresy 0.0.0.0/0, nejprve si přečtěte předponu adresy 0.0.0.0/0. Místo konfigurace trasy definované uživatelem pro předponu adresy 0.0.0.0/0 můžete inzerovat trasu s předponou 0.0.0.0/0 prostřednictvím protokolu BGP, pokud je povolený protokol BGP pro bránu virtuální sítě VPN.

Žádný: Určete, kdy chcete zahodit provoz určený pro předponu adresy, a nepředávat ho do cíle. Azure může u některých volitelných systémových tras zobrazit žádné , pokud není funkce nakonfigurovaná. Pokud se například zobrazí, že IP adresa dalšího segmentu zobrazuje typ žádného segmentu směrování a typ dalšího segmentu směrování zobrazuje bránu virtuální sítě nebo virtuální zařízení, důvodem může být to, že zařízení není spuštěné nebo není plně nakonfigurované. Azure vytvoří výchozí systémové trasy pro vyhrazené předpony adres s typem dalšího segmentu směrování Žádný.

Virtuální síť: Určete možnost virtuální sítě , pokud chcete přepsat výchozí směrování v rámci virtuální sítě. Příklad, proč můžete vytvořit trasu s typem směrování virtuální sítě , najdete v příkladu směrování.

Internet: Určete možnost Internetu , pokud chcete explicitně směrovat provoz určený na předponu adresy na internet. Nebo ho použijte, pokud chcete provoz určený pro služby Azure s veřejnými IP adresami uloženými v páteřní síti Azure.

Partnerský vztah virtuální sítě nebo VirtualNetworkServiceEndpoint jako typ dalšího segmentu směrování v trasy definované uživatelem nemůžete zadat. Azure vytváří trasy s partnerskými vztahy virtuálních sítí nebo VirtualNetworkServiceEndpoint typy dalšího směrování pouze v případech, kdy konfigurujete partnerský vztah virtuální sítě nebo koncový bod služby.

Značky služeb pro trasy definované uživatelem

Teď můžete jako předponu adresy pro trasu definovanou uživatelem zadat značku služby místo explicitního rozsahu IP adres. Značka služby představuje skupinu předpon IP adres z konkrétní služby Azure. Společnost Microsoft spravuje předpony adres zahrnující značku služby a automaticky aktualizuje značku služby při změně adres. Tato podpora minimalizuje složitost častých aktualizací tras definovaných uživatelem a snižuje počet tras, které potřebujete vytvořit. V současné době můžete vytvořit 25 nebo méně tras se značkami služeb v každé směrovací tabulce. V této verzi se podporuje také použití značek služeb ve scénářích směrování pro kontejnery.

Přesná shoda

Systém dává přednost trase s explicitní předponou, pokud je mezi trasou přesná shoda předpony s explicitní předponou IP a trasou se značkou služby. Pokud má několik tras se značkami služeb odpovídající předpony IP adres, vyhodnocují se trasy v následujícím pořadí:

Regionální značky (například

Storage.EastUS)AppService.AustraliaCentralZnačky nejvyšší úrovně (například

Storage)AppServiceAzureCloudregionální značky (napříkladAzureCloud.canadacentral)AzureCloud.eastasiaZnačka

AzureCloud

Pokud chcete tuto funkci použít, zadejte název značky služby pro parametr předpony adresy v příkazech směrovací tabulky. V PowerShellu můžete například vytvořit novou trasu pro směrování provozu odesílaný do předpony IP adresy služby Azure Storage do virtuálního zařízení pomocí tohoto příkazu:

$param = @{

Name = 'StorageRoute'

AddressPrefix = 'Storage'

NextHopType = 'VirtualAppliance'

NextHopIpAddress = '10.0.100.4'

}

New-AzRouteConfig @param

Stejný příkaz pro Azure CLI je:

az network route-table route create \

--resource-group MyResourceGroup \

--route-table-name MyRouteTable \

--name StorageRoute \

--address-prefix Storage \

--next-hop-type VirtualAppliance \

--next-hop-ip-address 10.0.100.4

Typy dalších segmentů směrování napříč nástroji Azure

Zobrazovaný název a odkazovaný na typy dalších segmentů směrování se liší mezi portálem Azure Portal a nástroji příkazového řádku a modelem nasazení Resource Manager a classic. Následující tabulka uvádí názvy použité k odkazování na každý typ dalšího segmentu směrování s různými nástroji a modely nasazení.

| Typ dalšího směrování | Azure CLI a PowerShell (Resource Manager) | Azure Classic CLI a PowerShell (Classic) |

|---|---|---|

| Brána virtuální sítě | VirtualNetworkGateway |

VPNGateway |

| Virtuální síť | VNetLocal |

VNETLocal (není k dispozici v klasickém rozhraní příkazového řádku v režimu modelu nasazení Classic) |

| Internet | Internet | Internet (není k dispozici v klasickém rozhraní příkazového řádku v klasickém režimu modelu nasazení) |

| Virtuální zařízení | VirtualAppliance |

VirtualAppliance |

| Nic | Nic | Null (není k dispozici v klasickém rozhraní příkazového řádku v režimu modelu nasazení Classic) |

| Peering virtuálních sítí | Peering virtuálních sítí | Nelze použít |

| Koncový bod služby pro virtuální síť | VirtualNetworkServiceEndpoint |

Nelze použít |

Border gateway protocol

Místní síťová brána může vyměňovat trasy s bránou virtuální sítě Azure pomocí protokolu BGP. Použití protokolu BGP s bránou virtuální sítě Azure závisí na typu, který jste vybrali při vytváření brány:

- ExpressRoute: Musíte použít protokol BGP k inzerování místních tras do hraničního směrovače Microsoftu. Pokud nasadíte bránu virtuální sítě nasazenou jako typ ExpressRoute, nemůžete vytvořit trasy definované uživatelem, abyste vynutili provoz do brány virtuální sítě ExpressRoute. Trasy definované uživatelem můžete použít k vynucení provozu z expresní trasy do síťového virtuálního zařízení.

- VPN: Volitelně můžete použít protokol BGP. Další informace najdete v tématu BGP s připojeními VPN typu site-to-site.

Při výměně tras s Azure pomocí protokolu BGP se do směrovací tabulky všech podsítí ve virtuální síti přidá samostatná trasa pro každou inzerovanou předponu. Trasa se přidá s uvedeným zdrojem a typem dalšího segmentu směrování Brána virtuální sítě.

Šíření tras ExpressRoute a Azure VPN Gateway v podsíti můžete zakázat pomocí vlastnosti směrovací tabulky. Když zakážete šíření tras, systém trasy nepřidá do směrovací tabulky všech podsítí se zakázaným šířením tras brány virtuální sítě. Tento proces platí jak pro statické trasy, tak i trasy protokolu BGP. Připojení pomocí připojení VPN se dosahuje pomocí vlastních tras s typem dalšího segmentu směrování brány virtuální sítě. Další informace najdete v tématu Zakázání šíření tras brány virtuální sítě.

Poznámka:

Šíření tras by nemělo být zakázané GatewaySubnet. Pokud je toto nastavení zakázané, brána nebude fungovat.

Jak Azure vybírá trasu

Při odesílání odchozího provozu z podsítě Azure vybere trasu na základě cílové IP adresy pomocí algoritmu nejdelší shody předpon. Směrovací tabulka má například dvě trasy. Jedna trasa určuje předponu adresy 10.0.0.0/24 a druhá trasa určuje předponu adresy 10.0.0.0/16.

Azure směruje provoz určený pro 10.0.0.5 na typ dalšího segmentu směrování zadaný v trase s předponou adresy 10.0.0.0/24. K tomuto procesu dochází, protože 10.0.0.0/24 je delší předpona než 10.0.0.0/16, i když 10.0.0.5 spadá do obou předpon adres.

Azure směruje provoz určený pro 10.0.1.5 na typ dalšího segmentu směrování zadaný v trase s předponou adresy 10.0.0.0/16. K tomuto procesu dochází, protože předpona adresy 10.0.0.0/24 není zahrnuta v předponě adresy 10.0.0.0.0.0/16, čímž je trasa s předponou adresy 10.0.0.0/16 nejdelší odpovídající předponou.

Pokud více tras obsahuje stejnou předponu adresy, Azure vybere typ trasy na základě následující priority:

Trasa definovaná uživatelem

Trasa protokolu BGP

Systémová trasa

Poznámka:

Upřednostňované trasy jsou systémové trasy pro provoz související s virtuální sítí, partnerskými vztahy virtuálních sítí nebo koncovými body služby virtuální sítě. Preferují se, i když jsou trasy protokolu BGP konkrétnější. Trasy s koncovým bodem služby virtuální sítě jako typem dalšího segmentu směrování se nedají přepsat, ani když používáte směrovací tabulku.

Směrovací tabulka obsahuje například následující trasy:

| Zdroj | Předpony adres | Typ dalšího směrování |

|---|---|---|

| Výchozí | 0.0.0.0/0 | Internet |

| Uživatelská | 0.0.0.0/0 | Brána virtuální sítě |

Pokud je provoz určený pro IP adresu mimo předpony adres jiných tras v směrovací tabulce, Azure tuto trasu vybere se zdrojem uživatele . Azure tuto volbu zvolí, protože trasy definované uživatelem mají vyšší prioritu než výchozí systémové trasy.

Komplexní směrovací tabulka s vysvětlením tras v tabulce najdete v příkladu směrování.

Předpona adresy 0.0.0.0/0

Trasa s předponou adresy 0.0.0.0/0 poskytuje azure pokyny. Azure tyto pokyny používá ke směrování provozu určeného pro IP adresu, která nepatří do předpony adresy žádné jiné trasy ve směrovací tabulce podsítě. Při vytvoření podsítě vytvoří Azure výchozí trasu k předponě adresy 0.0.0.0/0 s typem dalšího segmentu směrování Internet. Pokud tuto trasu nepřepíšete, Azure směruje veškerý provoz určený na IP adresy, které nejsou zahrnuty do předpony adresy žádné jiné trasy na internet.

Výjimkou je, že provoz na veřejné IP adresy služeb Azure zůstává v páteřní síti Azure a není směrován na internet. Když tuto trasu přepíšete vlastní trasou, směruje se provoz určený pro adresy, které nejsou v předponách adres žádné jiné trasy v směrovací tabulce. Cíl závisí na tom, jestli ve vlastní trase zadáte síťové virtuální zařízení nebo bránu virtuální sítě.

Když přepíšete předponu adresy 0.0.0.0/0, odchozí provoz z podsítě prochází přes bránu virtuální sítě nebo virtuální zařízení. U výchozího směrování Azure dochází také k následujícím změnám:

Azure odesílá veškerý provoz na typ dalšího segmentu směrování určený v trase, včetně provozu určeného pro veřejné IP adresy služeb Azure.

Pokud je typ dalšího segmentu směrování pro trasu s předponou adresy 0.0.0.0/0 internet, provoz z podsítě určené do veřejných IP adres služeb Azure nikdy neopustí páteřní síť Azure bez ohledu na oblast Azure, ve které existuje virtuální síť nebo prostředek služby Azure.

Když vytvoříte trasu definovanou uživatelem nebo trasu protokolu BGP s bránou virtuální sítě nebo typem dalšího segmentu směrování virtuálního zařízení , veškerý provoz se odešle do typu dalšího segmentu směrování zadaného v trase. To zahrnuje provoz odesílaný na veřejné IP adresy služeb Azure, pro které jste nepovolili koncové body služby.

Když povolíte koncový bod služby pro službu, Azure vytvoří trasu s předponami adres pro službu. Provoz do služby se nesměruje na typ dalšího segmentu směrování v trase s předponou adresy 0.0.0.0/0. Předpony adres pro službu jsou delší než 0.0.0.0/0.

K prostředkům v podsíti už nemůžete přistupovat přímo z internetu. K prostředkům v podsíti můžete přistupovat nepřímo z internetu. Zařízení určené typem dalšího segmentu směrování pro trasu s předponou adresy 0.0.0.0/0 musí zpracovávat příchozí provoz. Po procházení provozu zařízení provoz dosáhne prostředku ve virtuální síti. Pokud trasa obsahuje následující hodnoty pro typ dalšího segmentu směrování:

Virtuální zařízení: Zařízení musí:

- Být přístupný z internetu.

- Mít přiřazenou veřejnou IP adresu.

- K ní není přidružené pravidlo skupiny zabezpečení sítě, které brání komunikaci se zařízením.

- Nezamítá komunikaci.

- Můžete překládat a předávat síťové adresy nebo proxy přenosy do cílového prostředku v podsíti a vracet provoz zpět do internetu.

Brána virtuální sítě: Pokud je brána bránou virtuální sítě ExpressRoute, místní zařízení připojené k internetu může přes privátní partnerský vztah ExpressRoute přeložit a předávat přes proxy provoz do cílového prostředku v podsíti.

Pokud je vaše virtuální síť připojená k bráně Azure VPN Gateway, nepřidružujte směrovací tabulku k podsíti brány, která zahrnuje trasu s cílem 0.0.0.0/0. Mohli byste tím bráně znemožnit správné fungování. Další informace najdete v tématu Proč jsou některé porty otevřené na bráně VPN?.

Podrobnosti o implementaci při použití bran virtuální sítě mezi internetem a Azure najdete v tématu DMZ mezi Azure a místním datacentrem.

Příklad směrování

Pro ilustraci konceptů v tomto článku jsou popsané následující části:

- Scénář s požadavky.

- Vlastní trasy, které jsou nezbytné ke splnění požadavků.

- Směrovací tabulka, která existuje pro jednu podsíť, která obsahuje výchozí a vlastní trasy potřebné ke splnění požadavků.

Poznámka:

Tento příklad není určený k implementaci doporučených nebo osvědčených postupů. Poskytuje se pouze k ilustraci konceptů v tomto článku.

Požadavky

Implementace dvou virtuálních sítí ve stejné oblasti Azure a povolení komunikace prostředků mezi těmito virtuálními sítěmi.

Umožňuje místní síti bezpečně komunikovat s oběma virtuálními sítěmi prostřednictvím tunelu VPN přes internet. Alternativně můžete použít připojení ExpressRoute, ale v tomto příkladu se používá připojení VPN.

Pro jednu podsíť v jedné virtuální síti:

- Směrování veškerého odchozího provozu z podsítě přes síťové virtuální zařízení pro kontrolu a protokolování Z tohoto směrování vylučte provoz do služby Azure Storage a v rámci podsítě.

- Neprovázejte provoz mezi privátními IP adresami v podsíti. Povolte provoz přímo mezi všemi prostředky.

- Zahození veškerého odchozího provozu určeného pro druhou virtuální síť.

- Povolte odchozí provoz do Azure Storage tak, aby tok přímo do úložiště, aniž by ho vynutil přes síťové virtuální zařízení.

Povolení veškerého provozu mezi všemi ostatními podsítěmi a virtuálními sítěmi.

Implementace

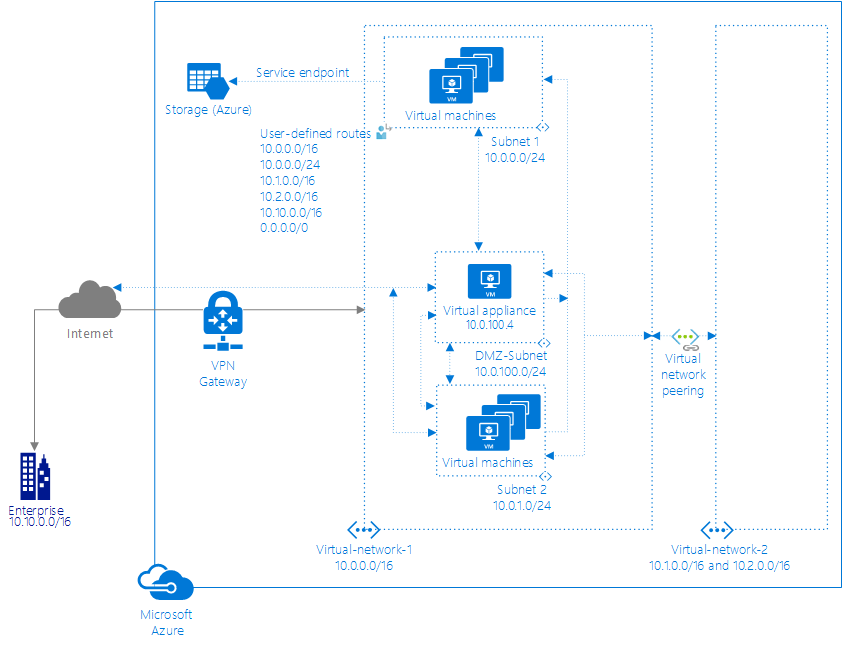

Následující diagram znázorňuje implementaci prostřednictvím modelu nasazení Resource Manager, který splňuje předchozí požadavky.

Šipky ukazují tok provozu.

Směrovací tabulky

Tady jsou směrovací tabulky pro předchozí příklad směrování.

Podsíť Subnet1

Směrovací tabulka pro podsíť1 v předchozím diagramu obsahuje následující trasy:

| ID | Zdroj | State | Předpony adres | Typ dalšího směrování | IP adresa dalšího segmentu směrování | Název trasy definované uživatelem |

|---|---|---|---|---|---|---|

| 0 | Výchozí | Neplatný | 10.0.0.0/16 | Virtuální síť | ||

| 2 | Uživatelská | Aktivní | 10.0.0.0/16 | Virtuální zařízení | 10.0.100.4 | Within-VNet1 |

| 3 | Uživatelská | Aktivní | 10.0.0.0/24 | Virtuální síť | Within-Subnet1 | |

| 4 | Výchozí | Neplatný | 10.1.0.0/16 | Peering virtuálních sítí | ||

| 5 | Výchozí | Neplatný | 10.2.0.0/16 | Peering virtuálních sítí | ||

| 6 | Uživatelská | Aktivní | 10.1.0.0/16 | Nic | ToVNet2-1-Drop | |

| 7 | Uživatelská | Aktivní | 10.2.0.0/16 | Nic | ToVNet2-2-Drop | |

| 8 | Výchozí | Neplatný | 10.10.0.0/16 | Brána virtuální sítě | [X.X.X.X] | |

| 9 | Uživatelská | Aktivní | 10.10.0.0/16 | Virtuální zařízení | 10.0.100.4 | To-On-Prem |

| 10 | Výchozí | Aktivní | [X.X.X.X] | VirtualNetworkServiceEndpoint |

||

| 11 | Výchozí | Neplatný | 0.0.0.0/0 | Internet | ||

| 12 | Uživatelská | Aktivní | 0.0.0.0/0 | Virtuální zařízení | 10.0.100.4 | Default-NVA |

Tady je vysvětlení jednotlivých ID trasy:

ID1: Azure tuto trasu automaticky přidala pro všechny podsítě v rámci virtuální sítě-1 , protože 10.0.0.0/16 je jediný rozsah adres definovaný v adresního prostoru pro virtuální síť. Pokud trasu ID2 nevytvoříte, provoz odeslaný na libovolnou adresu mezi 10.0.0.1 a 10.0.255.254 se směruje v rámci virtuální sítě. K tomuto procesu dochází, protože předpona je delší než 0.0.0.0/0 a nespadá do předpon adres žádné jiné trasy.

Azure automaticky změnil stav z aktivní na neplatný, když bylo přidáno ID2, trasu definovanou uživatelem. Má stejnou předponu jako výchozí trasa a trasy definované uživatelem přepisují výchozí trasy. Stav této trasy je stále aktivní pro podsíť2 , protože směrovací tabulka, ve které je trasa definovaná uživatelem, ID2, není přidružená k podsíti2.

ID2: Azure tuto trasu přidala, když byla trasa definovaná uživatelem pro předponu adresy 10.0.0.0/16 přidružená k podsíti Subnet1 ve virtuální síti Virtual-network-1 . UDR určuje jako IP adresu virtuálního zařízení 10.0.100.4, protože tato adresa je privátní IP adresa přiřazená virtuálnímu počítači virtuálního zařízení. Směrovací tabulka, ve které tato trasa existuje, není přidružená k podsíti2, takže se trasa nezobrazuje ve směrovací tabulce podsítě2.

Tato trasa přepisuje výchozí trasu pro předponu 10.0.0.0/16 (ID 1), která automaticky směrovala provoz určený pro adresy 10.0.0.1 a 10.0.255.254 v rámci virtuální sítě přes typ dalšího segmentu směrování této virtuální sítě. Tato trasa existuje, aby splňovala požadavek 3, což je vynucení veškerého odchozího provozu přes virtuální zařízení.

ID3: Azure tuto trasu přidala, když byla k podsíti Subnet1 přidružená trasa definovaná uživatelem pro předponu adresy 10.0.0.0/24. Provoz určený pro adresy mezi 10.0.0.1 a 10.0.0.254 zůstává v podsíti. Provoz není směrován na virtuální zařízení zadané v předchozím pravidle (ID2), protože má delší předponu než trasa ID2.

Tato trasa nebyla přidružená k podsíti2, takže se trasa nezobrazuje v směrovací tabulce podsítě2. Tato trasa ve výsledku přepíše trasu s ID 2 pro provoz v rámci podsítě Subnet1. Tato trasa existuje kvůli splnění požadavku 3.

ID4: Azure automaticky přidal trasy v ID 4 a 5 pro všechny podsítě v rámci virtuální sítě-1 , když byla virtuální síť v partnerském vztahu s virtuální sítí 2.Virtuální síť-2 má v adresní prostoru dva rozsahy adres, 10.1.0.0/16 a 10.2.0.0/16, takže Azure přidal trasu pro každý rozsah. Pokud trasy 6 a 7 nevytvoříte trasy definované uživatelem, provoz odeslaný na libovolnou adresu mezi 10.1.0.1-10.1.255.254 a 10.2.0.1-10.2.255.254 se směruje do partnerské virtuální sítě. K tomuto procesu dochází, protože předpona je delší než 0.0.0.0/0 a nespadá do předpon adres žádné jiné trasy.

Když jste přidali trasy v ID 6 a 7, Azure automaticky změnil stav z Aktivní na Neplatný. K tomuto procesu dochází, protože mají stejné předpony jako trasy v ID 4 a 5 a trasy definované uživatelem přepisují výchozí trasy. Stav tras v ID 4 a 5 je stále aktivní pro podsíť2 , protože směrovací tabulka, ve které trasy definované uživatelem v ID 6 a 7 nejsou přidružené k Podsíti2. Partnerský vztah virtuálních sítí byl vytvořený kvůli splnění požadavku 1.

ID5: Stejné vysvětlení jako ID4.

ID6: Azure přidal tuto trasu a trasu v ID7, když se k podsíti Subnet1 přidružovaly trasy definované uživatelem pro podsíť 10.1.0.0/16. Azure zahodí provoz určený pro adresy mezi 10.1.0.1-10.1.255.254 a 10.2.0.1-10.2.255.254 místo směrování do partnerské virtuální sítě, protože trasy definované uživatelem přepisují výchozí trasy. Trasy nejsou přidružené k podsíti2, proto se trasy nezobrazují v směrovací tabulce podsítě2. Trasy přepisují trasy s ID 4 a 5 pro odchozí provoz z podsítě Subnet1. Trasy s ID 6 a 7 existují kvůli splnění požadavku 3 na zahození provozu směřujícího do druhé virtuální sítě.

ID7: Stejné vysvětlení jako ID6.

ID8: Azure tuto trasu automaticky přidala pro všechny podsítě v rámci virtuální sítě 1 při vytvoření brány virtuální sítě typu VPN v rámci virtuální sítě. Platforma Azure přidala veřejnou IP adresu brány virtuální sítě do směrovací tabulky. Provoz odeslaný na jakoukoli adresu v rozsahu 10.10.0.1 až 10.10.255.254 se směruje do brány virtuální sítě. Předpona je delší než 0.0.0.0/0 a není v rozsahu předpon adres žádné jiné trasy. Brána virtuální sítě byla vytvořená kvůli splnění požadavku 2.

ID9: Azure tuto trasu přidala, když se do směrovací tabulky přidružené k podsíti 10.10.0.0/16 přidala trasa definovaná uživatelem 10.10.0.0/16. Tato trasa přepisuje trasu s ID 8. Tato trasa odesílá veškerý provoz určený pro místní síť do síťového virtuálního zařízení pro kontrolu místo směrování provozu přímo místně. Tato trasa byla vytvořená kvůli splnění požadavku 3.

ID10: Azure tuto trasu automaticky přidala do podsítě, když byl pro tuto podsíť povolený koncový bod služby do služby Azure. Azure směruje provoz z této podsítě na veřejnou IP adresu služby přes síťovou infrastrukturu Azure. Předpona je delší než 0.0.0.0/0 a není v rozsahu předpon adres žádné jiné trasy. Vytvořil se koncový bod služby, který splňuje požadavek 3, aby umožnil provoz směřující do Azure Storage přímo do Služby Azure Storage.

ID11: Azure tuto trasu automaticky přidala do směrovací tabulky všech podsítí v rámci virtuální sítě 1 a virtual-network-2. Předpona adresy 0.0.0.0/0 je nejkratší předpona. Veškerý provoz odeslaný na adresy s delší předponou adresy se směruje podle jiných tras.

Ve výchozím nastavení Azure směruje veškerý provoz určený pro jiné adresy než adresy zadané v jedné z ostatních tras na internet. Azure automaticky změnil stav z aktivní na neplatný pro podsíť podsítě, když byla k podsíti přidružená UDR pro předponu adresy 0.0.0.0/0 (ID12). Stav této trasy je stále aktivní pro všechny ostatní podsítě v obou virtuálních sítích, protože trasa není přidružená k žádným jiným podsítím v rámci žádné jiné virtuální sítě.

ID12: Azure tuto trasu přidala, když byla k podsíti Subnet1 přidružená trasa definovaná uživatelem pro předponu adresy 0.0.0.0/0. UDR určuje jako IP adresu virtuálního zařízení 10.0.100.4. Tato trasa není přidružená k podsíti2, takže se trasa nezobrazuje v směrovací tabulce podsítě2. Veškerý provoz pro jakoukoli adresu, která není zahrnutá v předponách adres žádné jiné trasy, se odesílá do virtuálního zařízení.

Přidání této trasy změnilo stav výchozí trasy pro předponu adresy 0.0.0.0/0 (ID11) z aktivní na neplatnou pro podsíť1 , protože trasa definovaná uživatelem přepíše výchozí trasu. Tato trasa existuje kvůli splnění požadavku 3.

Podsíť Subnet2

Směrovací tabulka pro podsíť2 v předchozím diagramu obsahuje následující trasy:

| Zdroj | State | Předpony adres | Typ dalšího směrování | IP adresa dalšího segmentu směrování |

|---|---|---|---|---|

| Výchozí | Aktivní | 10.0.0.0/16 | Virtuální síť | |

| Výchozí | Aktivní | 10.1.0.0/16 | Peering virtuálních sítí | |

| Výchozí | Aktivní | 10.2.0.0/16 | Peering virtuálních sítí | |

| Výchozí | Aktivní | 10.10.0.0/16 | Brána virtuální sítě | [X.X.X.X] |

| Výchozí | Aktivní | 0.0.0.0/0 | Internet | |

| Výchozí | Aktivní | 10.0.0.0/8 | Nic | |

| Výchozí | Aktivní | 100.64.0.0/10 | Nic | |

| Výchozí | Aktivní | 192.168.0.0/16 | Nic |

Směrovací tabulka pro podsíť2 obsahuje všechny výchozí trasy vytvořené v Azure a volitelné trasy partnerského vztahu virtuálních sítí a brány virtuální sítě. Platforma Azure přidala volitelné trasy do všech podsítí ve virtuální síti při přidání brány a partnerského vztahu do virtuální sítě.

Azure odebral trasy pro předpony adres 10.0.0.0/8, 192.168.0.0/16 a 100.64.0.0/10 ze směrovací tabulky Subnet1, když se do podsítě přidal trasa definovaná uživatelem pro předponu adresy 0.0.0.0/0.

Související obsah

- Vytvořte tabulku definovanou uživatelem s trasami a síťovým virtuálním zařízením.

- Nakonfigurujte protokol BGP pro službu Azure VPN Gateway.

- Použijte protokol BGP s ExpressRoute.

- Zobrazení všech tras pro podsíť. Tabulka tras definovaná uživatelem zobrazuje pouze trasy definované uživatelem, ne výchozí trasy a trasy protokolu BGP pro podsíť. Při zobrazení všech tras se zobrazí výchozí trasy, protokol BGP a trasy definované uživatelem pro podsíť, ve které se nachází síťové rozhraní.

- Určení typu dalšího segmentu směrování mezi virtuálním počítačem a cílovou IP adresou. Pomocí funkce dalšího segmentu směrování služby Azure Network Watcher můžete určit, jestli provoz opouští podsíť a směruje se tam, kde si myslíte, že by měl být.