Kurz: Přiřazení rolí v důvěryhodném podepisování

Důvěryhodná podpisová služba má kromě standardních rolí Azure několik rolí specifických pro službu. Pomocí řízení přístupu na základě role v Azure (RBAC) přiřaďte role uživatelů a skupin pro role specifické pro důvěryhodné podepisování.

V tomto kurzu zkontrolujete podporované role důvěryhodného podepisování. Potom přiřadíte role k důvěryhodnému podpisovém účtu na webu Azure Portal.

Podporované role pro důvěryhodné podepisování

Následující tabulka uvádí role, které důvěryhodné podepisování podporuje, včetně toho, k jakým rolím může přistupovat v rámci prostředků služby:

| Role | Správa a zobrazení účtu | Správa profilů certifikátů | Podepsání pomocí profilu certifikátu | Zobrazení historie podepisování | Správa přiřazení role | Správa ověřování identit |

|---|---|---|---|---|---|---|

| Ověřovatel identity důvěryhodného podepisování | linka | |||||

| Podepisující profilu důvěryhodného certifikátu podpisu | linka | linka | ||||

| Vlastník | linka | x | linka | |||

| Přispěvatel | linka | linka | ||||

| Čtenář | linka | |||||

| Správce přístupu uživatelů | linka |

K správě žádostí o ověření identity, které můžete provádět pouze na webu Azure Portal, a ne pomocí Rozhraní příkazového řádku Azure, je vyžadována role Ověření důvěryhodné podpisové identity. K úspěšnému podepsání pomocí důvěryhodného podpisového podpisu se vyžaduje role podepisujícího profilu důvěryhodného podpisového certifikátu.

Přiřazení rolí

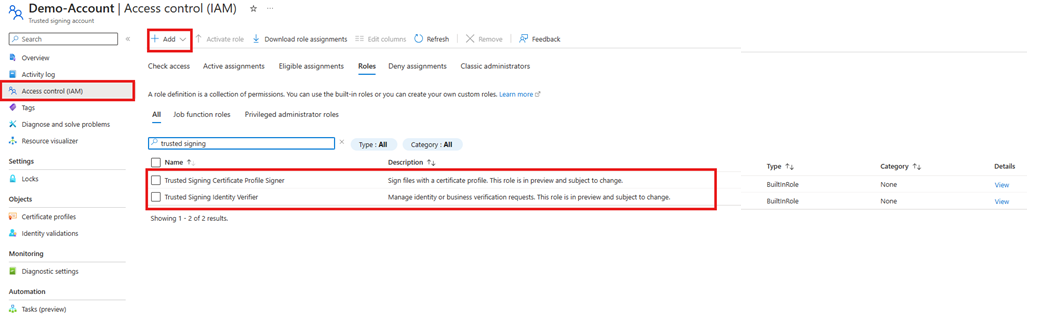

Na webu Azure Portal přejděte na svůj důvěryhodný podpisový účet. V nabídce prostředků vyberte Řízení přístupu (IAM).

Vyberte kartu Role a vyhledejte důvěryhodné podepisování. Následující obrázek znázorňuje dvě vlastní role.

Pokud chcete přiřadit tyto role, vyberte Přidat a pak vyberte Přidat přiřazení role. Podle pokynů v části Přiřazení rolí v Azure přiřaďte příslušné role vašim identitám.

Pokud chcete vytvořit důvěryhodný podpisový účet a profil certifikátu, musíte mít přiřazenou alespoň roli Přispěvatel .

Pokud chcete podrobnější řízení přístupu na úrovni profilu certifikátu, můžete k přiřazení rolí použít Azure CLI. Pomocí následujících příkazů můžete přiřadit roli podepisujícího profilu důvěryhodného podpisového certifikátu uživatelům a instančním objektům k podepisování souborů:

az role assignment create --assignee <objectId of user/service principle> --role "Trusted Signing Certificate Profile Signer" --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource-group-name>/providers/Microsoft.CodeSigning/codeSigningAccounts/<trustedsigning-account-name>/certificateProfiles/<profileName>"