Volba způsobu autorizace přístupu k datům souborů na webu Azure Portal

Když přistupujete k datům souborů pomocí webu Azure Portal, portál odešle požadavky do služby Azure Files na pozadí. Tyto požadavky je možné autorizovat pomocí vašeho účtu Microsoft Entra nebo pomocí přístupového klíče účtu úložiště. Na portálu vidíte, jakou metodu používáte, a pokud máte příslušná oprávnění, můžete mezi těmito dvěma metodami přepínat.

Důležité

Přístup ke sdílené složce pomocí klíčů účtu úložiště nese vlastní bezpečnostní rizika, takže pokud je to možné, ověřte se pomocí Microsoft Entra. Informace o ochraně a správě klíčů najdete v tématu Správa přístupových klíčů k účtu úložiště.

Můžete také určit, jak autorizovat jednotlivé operace sdílené složky na webu Azure Portal. Ve výchozím nastavení portál používá metodu, kterou už používáte k autorizaci všech sdílených složek, ale máte možnost toto nastavení změnit pro jednotlivé sdílené složky.

Oprávnění potřebná pro přístup k datům souboru

V závislosti na tom, jak chcete autorizovat přístup k datům souborů na webu Azure Portal, budete potřebovat konkrétní oprávnění. Ve většině případů jsou tato oprávnění poskytována prostřednictvím řízení přístupu na základě role v Azure (Azure RBAC).

Použití účtu Microsoft Entra

Pokud chcete získat přístup k datům souboru z webu Azure Portal pomocí účtu Microsoft Entra, musí platit obě následující tvrzení:

- Máte přiřazenou předdefinované nebo vlastní roli, která poskytuje přístup k datům souborů.

- Máte přiřazenou minimálně roli Čtenář v Azure Resource Manageru s rozsahem vymezeným na úroveň účtu úložiště nebo vyšší. Role Čtenář uděluje nejomezenější oprávnění, ale je možné použít také jinou roli Azure Resource Manageru, která uděluje přístup k prostředkům pro správu účtu úložiště.

Role Čtenář Azure Resource Manageru umožňuje uživatelům zobrazovat prostředky účtu úložiště, ale ne je upravovat. Neposkytuje oprávnění ke čtení dat ve službě Azure Storage, ale pouze k prostředkům pro správu účtů. Role Čtenář je nezbytná, aby uživatelé mohli přejít ke sdíleným složkám na webu Azure Portal.

Existují dvě nové předdefinované role, které mají požadovaná oprávnění pro přístup k datům souborů pomocí OAuth:

Informace o předdefinovaných rolích, které podporují přístup k datům souborů, najdete v tématu Přístup ke sdíleným složkám Azure pomocí ID Microsoft Entra s Azure Files OAuth přes REST.

Poznámka:

Role Privilegovaný přispěvatel dat souboru úložiště má oprávnění ke čtení, zápisu, odstraňování a úpravám seznamů ACL/NTFS u souborů a adresářů ve sdílených složkách Azure. Úpravy seznamů ACL nebo oprávnění NTFS se prostřednictvím webu Azure Portal nepodporují.

Vlastní role můžou podporovat různé kombinace stejných oprávnění poskytovaných předdefinovanými rolemi. Další informace o vytváření vlastních rolí Azure najdete v tématu Vlastní role Azure a Vysvětlení definic rolí pro prostředky Azure.

Použití přístupového klíče účtu úložiště

K přístupu k datům souboru pomocí přístupového klíče účtu úložiště musíte mít přiřazenou roli Azure, která zahrnuje akci Azure RBAC Microsoft.Storage/storageAccounts/listkeys/action. Tato role Azure může být předdefinovaná nebo vlastní role. Mezi předdefinované role, které podporují Microsoft.Storage/storageAccounts/listkeys/action, patří tyto role uvedené v pořadí od nejnižších po nejvyšší oprávnění:

- Role Čtenář a přístup k datům

- Role přispěvatele účtu úložiště

- Role přispěvatele Azure Resource Manager

- Role vlastníka Azure Resource Manager

Když se pokusíte získat přístup k datům souboru na webu Azure Portal, portál nejprve zkontroluje, jestli máte přiřazenou roli s Microsoft.Storage/storageAccounts/listkeys/action. Pokud jste k této akci přiřadili roli, použije portál klíč účtu úložiště pro přístup k datům souboru. Pokud jste k této akci nepřiřadili roli, portál se pokusí získat přístup k datům pomocí účtu Microsoft Entra.

Důležité

Pokud je účet úložiště uzamčený zámkem Jen pro čtení Azure Resource Manageru, operace Výpis klíčů není pro tento účet úložiště povolená. Seznam klíčů je operace POST a všechny operace POST jsou znemožněné, pokud je pro účet nakonfigurovaný zámek Jen pro čtení . Z tohoto důvodu musí uživatelé při uzamčení účtu použít přihlašovací údaje Microsoft Entra pro přístup k datům souborů na portálu. Informace o přístupu k datům souborů na webu Azure Portal s ID Microsoft Entra najdete v tématu Použití účtu Microsoft Entra.

Poznámka:

Klasické role správce předplatného Service Administrator a Spolusprávce zahrnují ekvivalent role vlastníka Azure Resource Manageru. Role Vlastník zahrnuje všechny akce, včetně Microsoft.Storage/storageAccounts/listkeys/action, takže uživatel s jednou z těchto rolí pro správu může také přistupovat k datům souboru pomocí klíče účtu úložiště. Další informace najdete v tématu Role Azure, role Microsoft Entra a klasické role správce předplatného.

Určení způsobu autorizace operací s konkrétní sdílenou složkou

Metodu ověřování pro jednotlivé sdílené složky můžete změnit. Ve výchozím nastavení portál používá aktuální metodu ověřování. Pokud chcete zjistit aktuální metodu ověřování, postupujte takto.

- Na webu Azure Portal přejděte na svůj účet úložiště.

- V nabídce služby v části Úložiště dat vyberte Sdílené složky.

- Vyberte sdílenou složku.

- Vyberte Procházet.

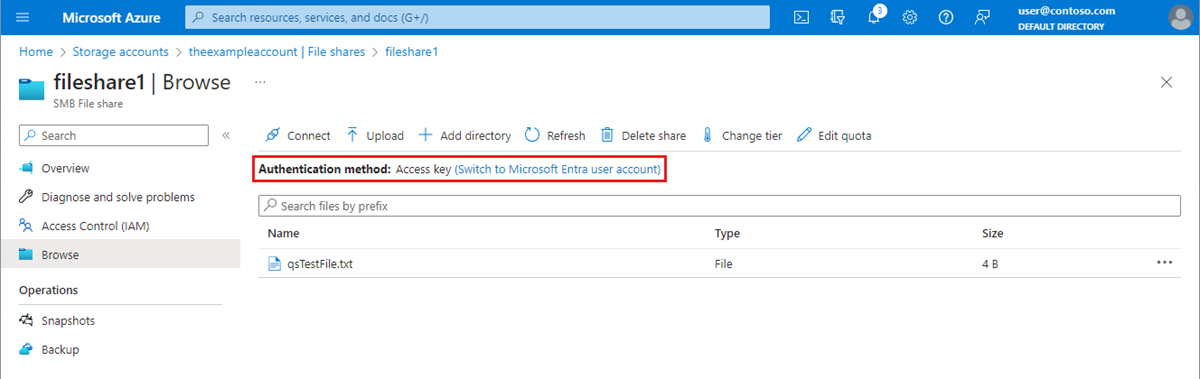

- Metoda ověřování označuje, jestli k ověřování a autorizaci operací sdílených složek aktuálně používáte přístupový klíč účtu úložiště nebo účet Microsoft Entra. Pokud aktuálně ověřujete pomocí přístupového klíče účtu úložiště, zobrazí se přístupový klíč zadaný jako metoda ověřování, jak je znázorněno na následujícím obrázku. Pokud ověřujete pomocí svého účtu Microsoft Entra, zobrazí se místo toho uživatelský účet Microsoft Entra.

Ověření pomocí účtu Microsoft Entra

Pokud chcete přepnout na používání účtu Microsoft Entra, vyberte odkaz zvýrazněný na obrázku s textem Přepnout na uživatelský účet Microsoft Entra. Pokud máte příslušná oprávnění prostřednictvím rolí Azure, které jsou vám přiřazené, budete moct pokračovat. Pokud ale nemáte potřebná oprávnění, zobrazí se chybová zpráva, že nemáte oprávnění k výpisu dat pomocí uživatelského účtu s ID Microsoft Entra.

K používání účtu Microsoft Entra se vyžadují dvě další oprávnění RBAC:

Microsoft.Storage/storageAccounts/fileServices/readFileBackupSemantics/actionMicrosoft.Storage/storageAccounts/fileServices/writeFileBackupSemantics/action

Pokud váš účet Microsoft Entra nemá oprávnění k jejich zobrazení, nezobrazí se v seznamu žádné sdílené složky.

Ověření pomocí přístupového klíče účtu úložiště

Pokud chcete přepnout na použití přístupového klíče účtu, vyberte odkaz s textem Přepnout na přístupový klíč. Pokud máte přístup k klíči účtu úložiště, budete moct pokračovat. Pokud ale nemáte přístup k klíči účtu, zobrazí se chybová zpráva, že nemáte oprávnění používat přístupový klíč k datům seznamu.

Pokud nemáte přístup k přístupovém klíči účtu úložiště, v seznamu se nezobrazí žádné sdílené složky.

Výchozí oprávnění Microsoft Entra na webu Azure Portal

Když vytvoříte nový účet úložiště, můžete určit, že Azure Portal bude ve výchozím nastavení autorizaci s ID Microsoft Entra, když uživatel přejde na data souboru. Toto nastavení můžete také nakonfigurovat pro existující účet úložiště. Toto nastavení určuje pouze výchozí metodu autorizace. Mějte na paměti, že uživatel může toto nastavení přepsat a rozhodnout se autorizovat přístup k datům pomocí klíče účtu úložiště.

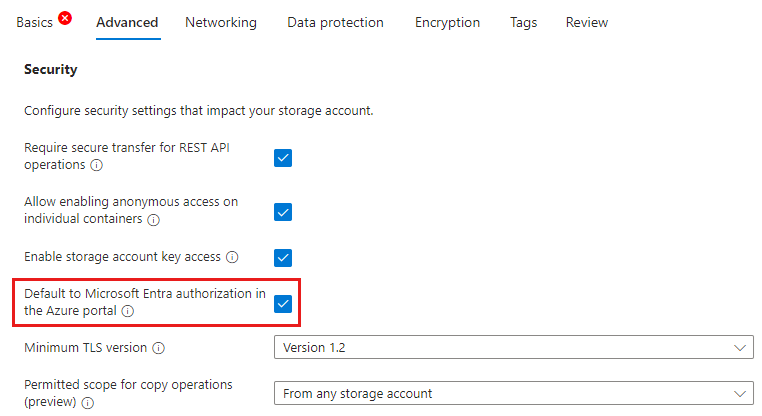

Pokud chcete určit, že portál bude při vytváření účtu úložiště používat autorizaci Microsoft Entra ve výchozím nastavení pro přístup k datům, postupujte takto:

Vytvořte nový účet úložiště podle pokynů v části Vytvoření účtu úložiště.

Na kartě Upřesnit v části Zabezpečení zaškrtněte na webu Azure Portal políčko Vedle výchozí autorizace Microsoft Entra.

Výběrem možnosti Zkontrolovat a vytvořit spusťte ověření a vytvořte účet úložiště.

Chcete-li aktualizovat toto nastavení pro existující účet úložiště, postupujte takto:

- Na webu Azure Portal přejděte na přehled účtu úložiště.

- V části Nastavení vyberte Konfigurace.

- Na webu Azure Portal nastavte výchozí oprávnění Microsoft Entra na Povoleno.