Integrace Služby Microsoft Sentinel a Microsoft Purview

Microsoft Purview poskytuje organizacím přehled o tom, kde se ukládají citlivé informace, a pomáhá tak určit prioritu rizikových dat pro ochranu. Integrujte Microsoft Purview s Microsoft Sentinelem, abyste zúžili velký objem incidentů a hrozeb, které se v Microsoft Sentinelu promítnou, a seznamte se s nejdůležitějšími oblastmi, které je potřeba začít.

Začněte ingestováním protokolů Microsoft Purview do Microsoft Sentinelu prostřednictvím datového konektoru. Potom pomocí sešitu Služby Microsoft Sentinel zobrazte data, jako jsou skenované prostředky, nalezené klasifikace a popisky použité službou Microsoft Purview. Pomocí analytických pravidel můžete vytvářet upozornění na změny v rámci citlivosti dat.

Přizpůsobte si sešit a analytická pravidla Microsoft Purview tak, aby co nejlépe vyhovovala potřebám vaší organizace, a zkombinujte protokoly Microsoft Purview s daty přijatými z jiných zdrojů a vytvořte v Microsoft Sentinelu rozšířené přehledy.

Požadavky

Než začnete, ujistěte se, že máte nasazený pracovní prostor Microsoft Sentinelu i Microsoft Purview a že má váš uživatel následující role:

Role vlastníka nebo přispěvatele účtu Microsoft Purview, která nastaví nastavení diagnostiky a nakonfiguruje datový konektor.

Role Přispěvatel Microsoft Sentinelu s oprávněními k zápisu pro povolení datového konektoru, zobrazení sešitu a vytvoření analytických pravidel.

Řešení Microsoft Purview nainstalované v pracovním prostoru služby Log Analytics povolené pro Microsoft Sentinel.

Řešení Microsoft Purview je sada sbaleného obsahu, včetně datového konektoru, sešitu a analytických pravidel nakonfigurovaných speciálně pro data Microsoft Purview. Další informace najdete v tématu O obsahu a řešeních služby Microsoft Sentinel a zjišťování a správě obsahu od microsoft Sentinelu.

Pokyny pro povolení datového konektoru dostupného také v Microsoft Sentinelu na stránce datového konektoru Microsoft Purview

Zahájení ingestování dat Microsoft Purview v Microsoft Sentinelu

Nakonfigurujte nastavení diagnostiky tak, aby protokoly citlivosti dat Microsoft Purview běžely do Microsoft Sentinelu, a pak spusťte kontrolu Microsoft Purview, abyste mohli začít ingestovat vaše data.

Nastavení diagnostiky odesílají události protokolu až po spuštění úplné kontroly nebo při zjištění změny během přírůstkové kontroly. Obvykle trvá přibližně 10 až 15 minut, než se protokoly začnou zobrazovat v Microsoft Sentinelu.

Povolení toku protokolů citlivosti dat do Microsoft Sentinelu:

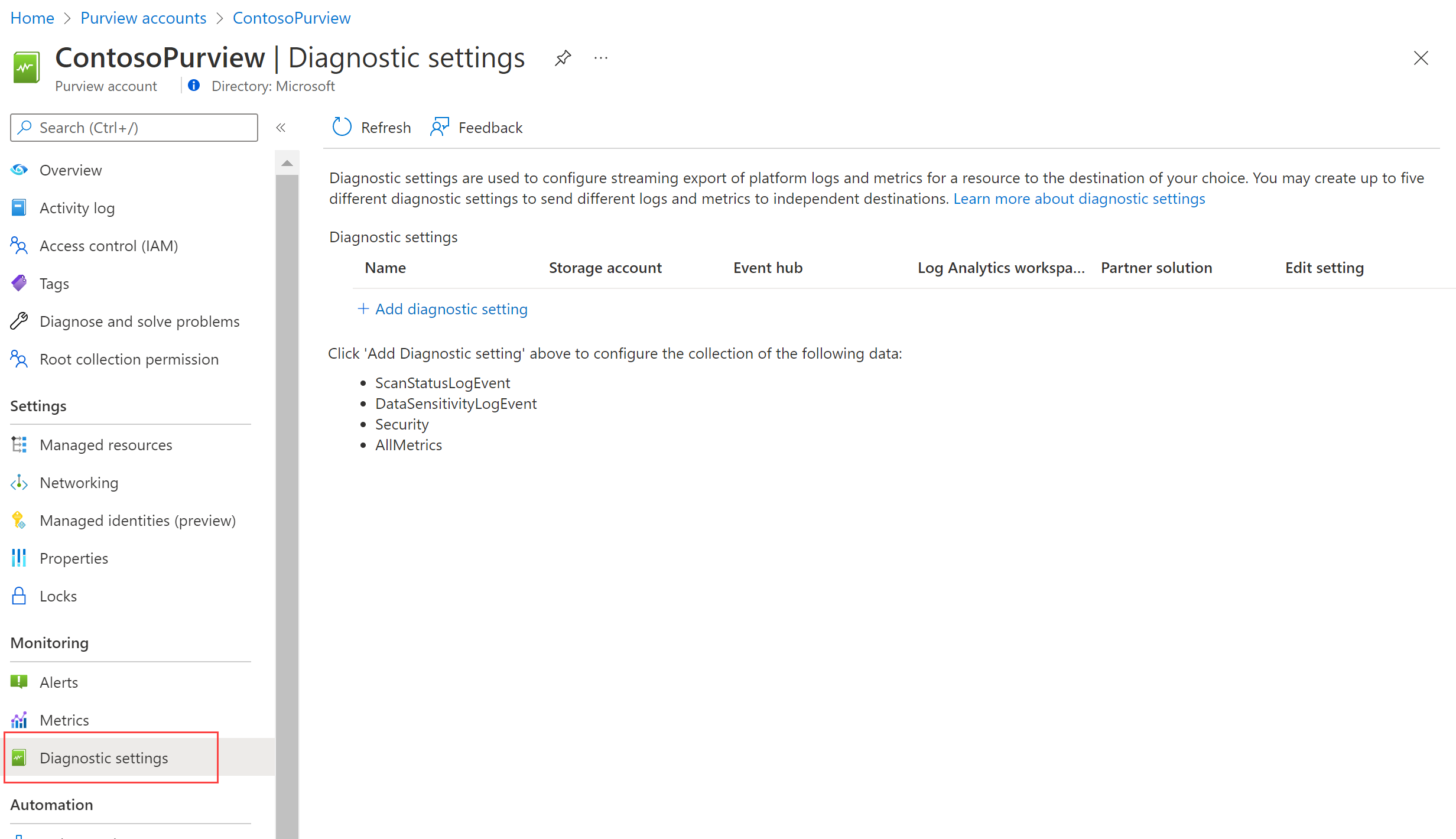

Na webu Azure Portal přejděte ke svému účtu Microsoft Purview a vyberte Nastavení diagnostiky.

Vyberte + Přidat nastavení diagnostiky a nakonfigurujte nové nastavení pro odesílání protokolů z Microsoft Purview do Microsoft Sentinelu:

- Zadejte smysluplný název nastavení.

- V části Protokoly vyberte DataSensitivityLogEvent.

- V části Podrobnosti o cíli vyberte Možnost Odeslat do pracovního prostoru služby Log Analytics a vyberte podrobnosti o předplatném a pracovním prostoru používaném pro Microsoft Sentinel.

Zvolte Uložit.

Další informace najdete v tématu Připojení Služby Microsoft Sentinel k jiným služby Microsoft pomocí připojení založených na nastavení diagnostiky.

Spuštění kontroly a zobrazení dat Microsoft Purview v Microsoft Sentinelu:

V Microsoft Purview spusťte úplnou kontrolu vašich prostředků. Další informace naleznete v tématu Skenování zdrojů dat v Microsoft Purview.

Po dokončení kontrol Microsoft Purview se vraťte do datového konektoru Microsoft Purview v Microsoft Sentinelu a ověřte, že se data přijala.

Zobrazení nedávných dat zjištěných službou Microsoft Purview

Řešení Microsoft Purview nabízí dvě výchozí šablony analytických pravidel, které můžete povolit, včetně obecného pravidla a přizpůsobeného pravidla.

- Obecná verze Citlivá data zjištěná za posledních 24 hodin monitoruje detekci všech klasifikací nalezených v rámci vašeho datového majetku během kontroly Microsoft Purview.

- Přizpůsobená verze Citlivá data zjištěná za posledních 24 hodin – Přizpůsobená, monitoruje a generuje výstrahy při každém zjištění zadané klasifikace, jako je číslo sociálního pojištění.

Pomocí tohoto postupu můžete přizpůsobit dotazy analytických pravidel Microsoft Purview tak, aby detekly prostředky s konkrétní klasifikací, popiskem citlivosti, zdrojovou oblastí a dalšími prostředky. Zkombinujte data vygenerovaná s dalšími daty v Microsoft Sentinelu, abyste mohli rozšířit detekce a výstrahy.

Poznámka:

Analytická pravidla Služby Microsoft Sentinel jsou dotazy KQL, které aktivují výstrahy při zjištění podezřelé aktivity. Přizpůsobte si pravidla a seskupte je, abyste vytvořili incidenty, které tým SOC prošetří.

Úprava šablon analytických pravidel Microsoft Purview

V Microsoft Sentinelu otevřete řešení Microsoft Purview a pak vyhledejte a vyberte citlivá data zjištěná za posledních 24 hodin – přizpůsobené pravidlo. V bočním podokně vyberte Vytvořit pravidlo a vytvořte nové pravidlo založené na šabloně.

Přejděte na stránku Analýza konfigurace>a vyberte Aktivní pravidla. Vyhledejte pravidlo s názvem Citlivá data zjištěná za posledních 24 hodin – přizpůsobené.

Ve výchozím nastavení jsou analytická pravidla vytvořená řešeními Microsoft Sentinelu zakázaná. Než budete pokračovat, nezapomeňte pravidlo pro váš pracovní prostor povolit:

Vyberte pravidlo. V bočním podokně vyberte Upravit.

V průvodci analytickým pravidlem v dolní části karty Obecné přepněte stav na Povoleno.

Na kartě Nastavit logikupravidla upravte dotaz na dotaz na datová pole a klasifikace, pro která chcete generovat výstrahy. Další informace o tom, co můžete zahrnout do dotazu, najdete tady:

- Podporovaná datová pole jsou sloupce tabulky PurviewDataSensitivityLogs .

- Podporované klasifikace

Formátované dotazy mají následující syntaxi:

| where {data-field} contains {specified-string}.Příklad:

PurviewDataSensitivityLogs | where Classification contains “Social Security Number” | where SourceRegion contains “westeurope” | where SourceType contains “Amazon” | where TimeGenerated > ago (24h)Další informace o následujících položkách použitých v předchozím příkladu najdete v dokumentaci Kusto:

Další informace o KQL najdete v přehledu dotazovací jazyk Kusto (KQL).

Další zdroje informací:

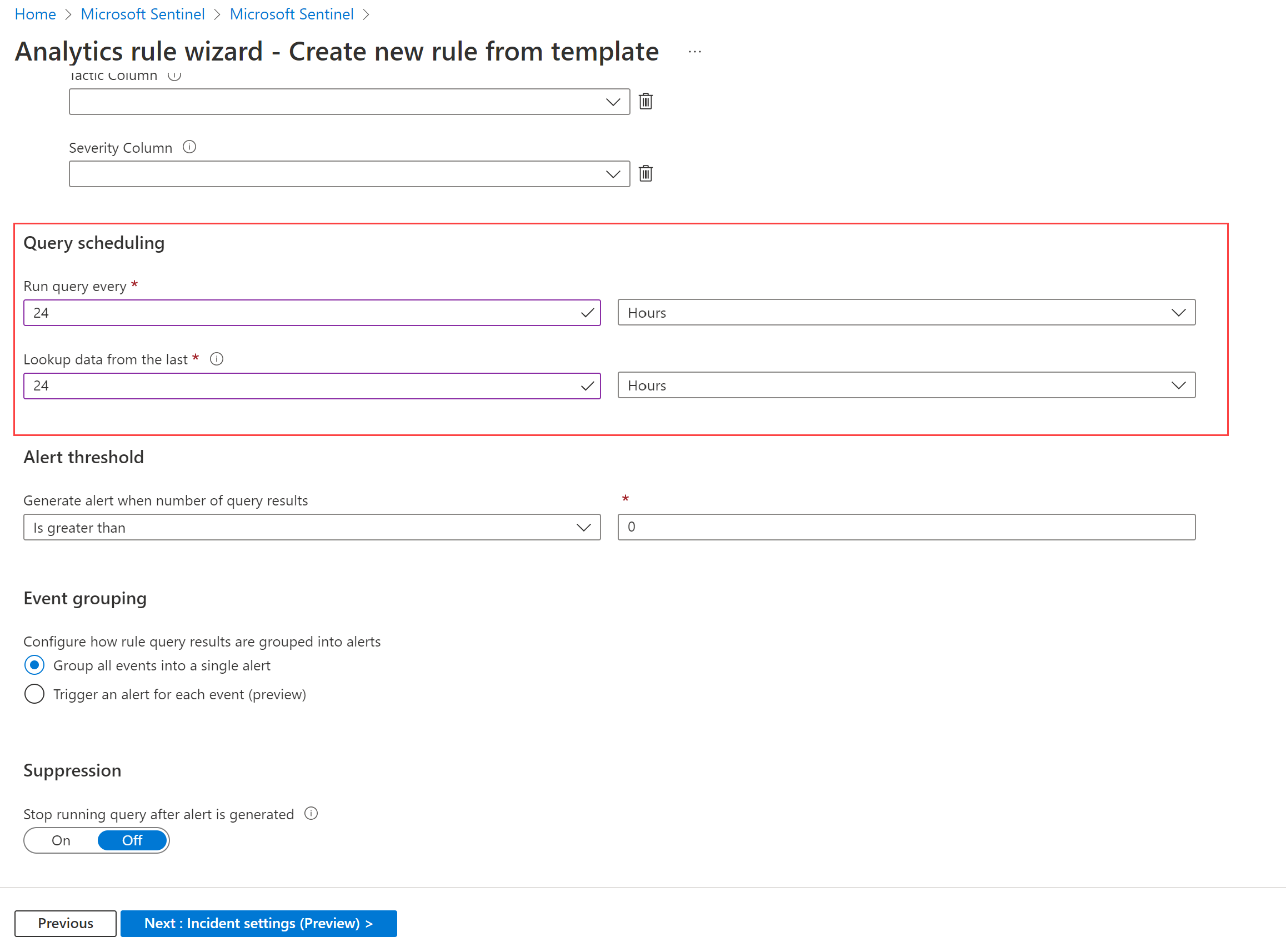

V části Plánování dotazů definujte nastavení tak, aby pravidla zobrazovala data zjištěná za posledních 24 hodin. Doporučujeme také nastavit seskupení událostí tak, aby seskupily všechny události do jediné výstrahy.

V případě potřeby upravte nastavení incidentu a karty Automatizované odpovědi. Například na kartě Nastavení incidentů ověřte, že je vybráno vytvoření incidentů z výstrah aktivovaných tímto analytickým pravidlem .

Na kartě Revize a vytvoření vyberte Uložit.

Další informace najdete v tématu Vytvoření vlastních analytických pravidel pro detekci hrozeb.

Zobrazení dat Microsoft Purview v sešitech Microsoft Sentinelu

V Microsoft Sentinelu otevřete řešení Microsoft Purview a vyhledejte a vyberte sešit Microsoft Purview . V bočním podokně vyberte Konfigurace a přidejte sešit do pracovního prostoru.

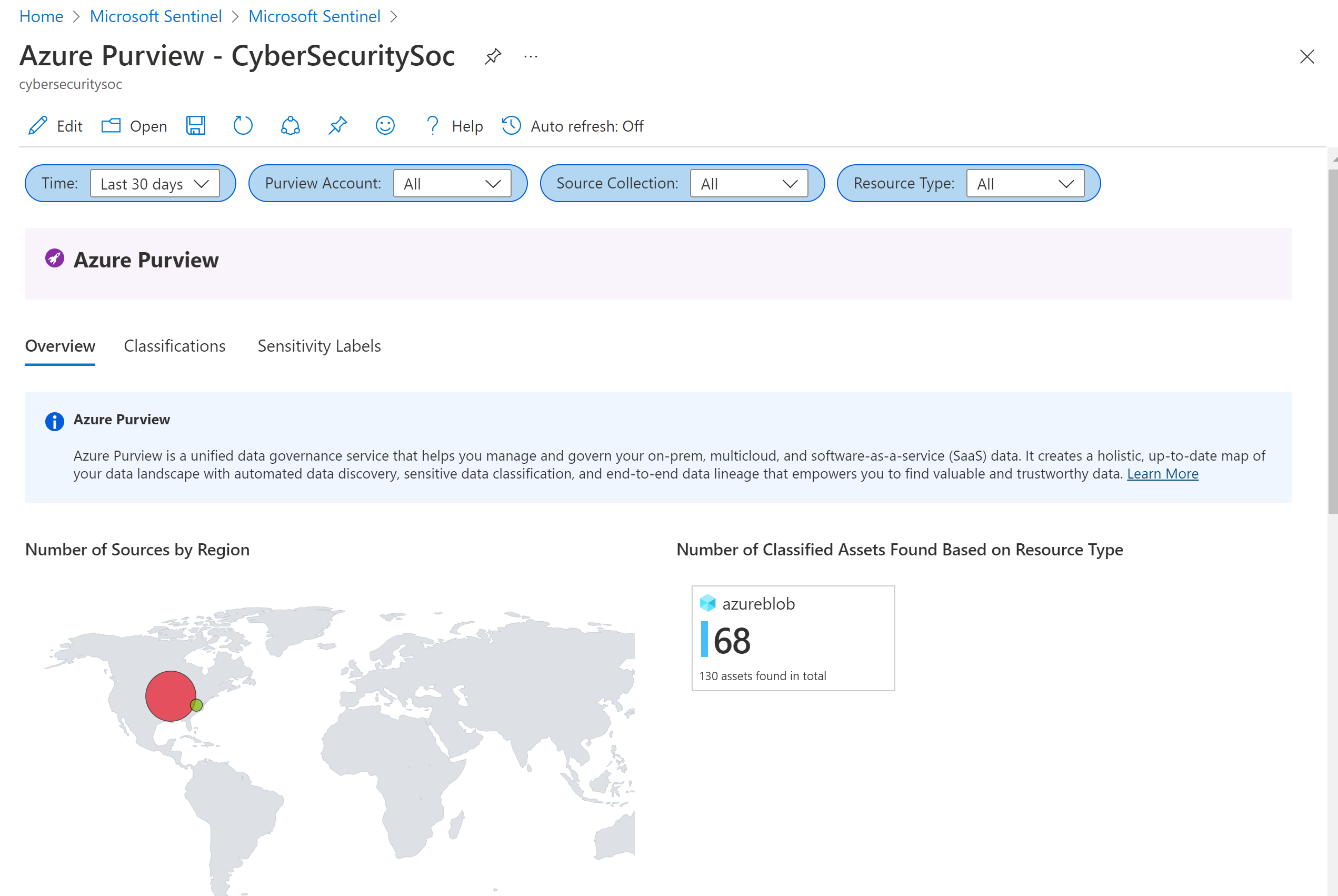

V Microsoft Sentinelu v části Správa hrozeb vyberte Sešity Moje sešity> a vyhledejte sešit Microsoft Purview. Uložte sešit do pracovního prostoru a pak vyberte Zobrazit uložený sešit. Příklad:

Sešit Microsoft Purview zobrazuje následující karty:

- Přehled: Zobrazí oblasti a typy prostředků, ve kterých se data nacházejí.

- Klasifikace: Zobrazí prostředky, které obsahují zadané klasifikace, jako jsou čísla platebních karet.

- Popisky citlivosti: Zobrazí prostředky, které mají důvěrné popisky, a prostředky, které aktuálně nemají žádné popisky.

Přechod k podrobnostem v sešitu Microsoft Purview:

- Výběrem konkrétního zdroje dat přejdete na tento prostředek v Azure.

- Výběrem odkazu na cestu k prostředku zobrazíte další podrobnosti se všemi datovými poli sdílenými v přijatých protokolech.

- Výběrem řádku v tabulkách Zdroj dat, Klasifikace nebo Popisek citlivosti můžete filtrovat data na úrovni prostředků podle konfigurace.

Vyšetřování incidentů aktivovaných událostmi Microsoft Purview

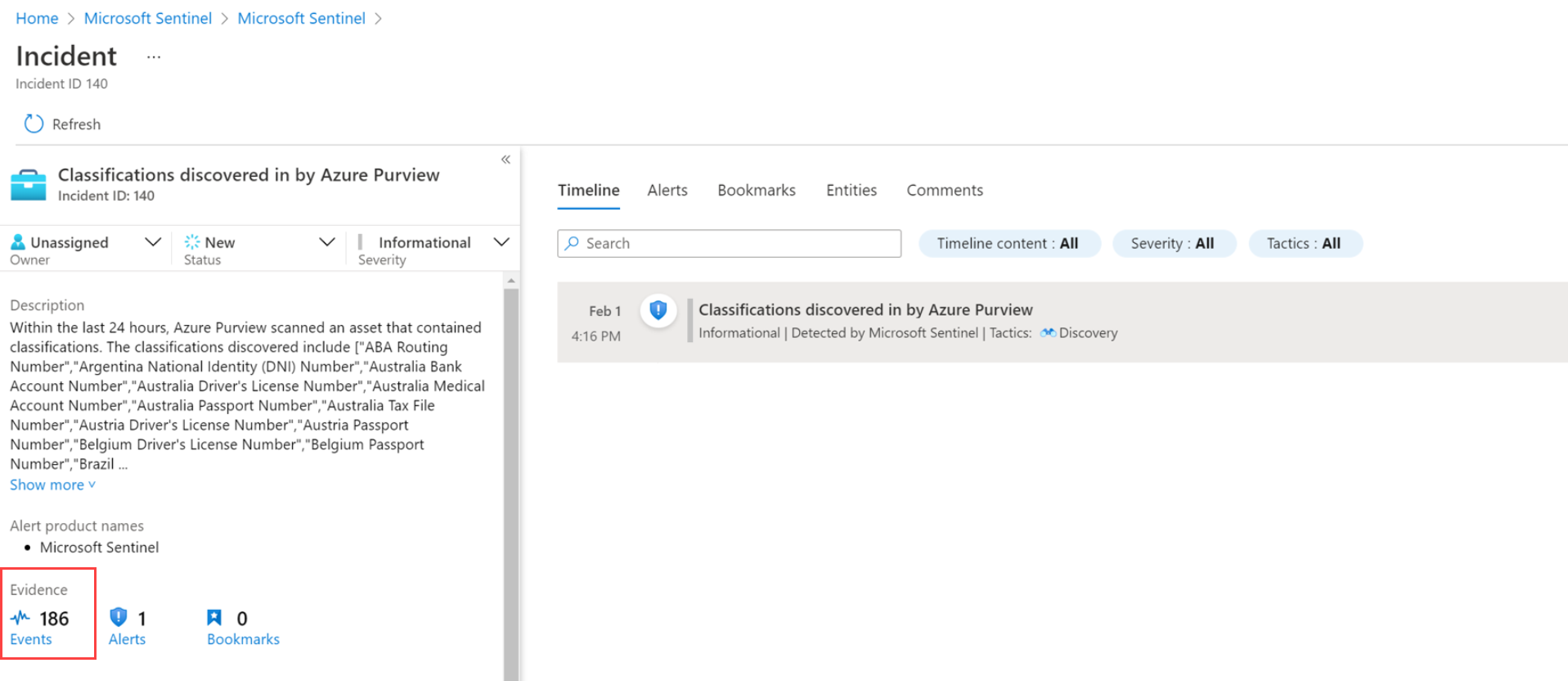

Při vyšetřování incidentů aktivovaných analytickými pravidly Microsoft Purview vyhledejte podrobné informace o prostředcích a klasifikacích nalezených v událostech incidentu.

Příklad:

Související obsah

Další informace naleznete v tématu: