Ruční vytvoření vlastních incidentů v Microsoft Sentinelu na webu Azure Portal

Důležité

Ruční vytvoření incidentu pomocí portálu nebo Logic Apps je aktuálně ve verzi PREVIEW. Další právní podmínky týkající se funkcí Azure, které jsou v beta verzi, preview nebo jinak ještě nejsou vydané v obecné dostupnosti, najdete v dodatečných podmínkách použití pro Microsoft Azure Preview.

Ruční vytvoření incidentu je obecně dostupné pomocí rozhraní API.

Microsoft Sentinel je obecně dostupný na portálu Microsoft Defenderu na sjednocené platformě operací zabezpečení Microsoftu. Ve verzi Preview je Microsoft Sentinel k dispozici na portálu Defender bez licence XDR v programu Microsoft Defender nebo licence E5. Další informace najdete v tématu Microsoft Sentinel na portálu Microsoft Defender.

Díky službě Microsoft Sentinel jako řešení pro správu bezpečnostních informací a událostí (SIEM) jsou aktivity detekce hrozeb a reakce operací zabezpečení zaměřené na incidenty , které prošetříte a opravíte. Tyto incidenty mají dva hlavní zdroje:

Vygenerují se automaticky, když mechanismy detekce pracují s protokoly a výstrahami, které Microsoft Sentinel ingestuje z připojených zdrojů dat.

Ingestují se přímo z jiných propojených služeb zabezpečení Microsoftu (například XDR v programu Microsoft Defender), které je vytvořily.

Data hrozeb ale můžou pocházet také z jiných zdrojů , které se neingestují do Služby Microsoft Sentinel, nebo událostí, které nejsou zaznamenány v žádném protokolu, a přesto můžou odůvodnit otevření šetření. Zaměstnanec si například může všimnout nerozpoznané osoby, která se zabývá podezřelými aktivitami souvisejícími s informačními prostředky vaší organizace. Tento zaměstnanec může zavolat nebo poslat e-mailem centrum pro provoz zabezpečení (SOC), aby ohlásil aktivitu.

Microsoft Sentinel na portálu Azure Portal umožňuje analytikům zabezpečení ručně vytvářet incidenty pro jakýkoli typ události bez ohledu na jeho zdroj nebo data, takže vám nezmeškáte zkoumání těchto neobvyklých typů hrozeb.

Běžné případy použití

Vytvoření incidentu pro nahlášenou událost

Toto je scénář popsaný v úvodu výše.

Vytváření incidentů z externích systémů

Vytvářejte incidenty na základě událostí ze systémů, jejichž protokoly se do Služby Microsoft Sentinel neingestují. Například phishingová kampaň založená na SMS může používat firemní branding a motivy vaší organizace k cílení na osobní mobilní zařízení zaměstnanců. Můžete chtít takový útok prošetřit a v Microsoft Sentinelu můžete vytvořit incident, abyste měli platformu pro správu vyšetřování, shromažďování a protokolování důkazů a zaznamenání akcí reakce a zmírnění rizik.

Vytváření incidentů na základě výsledků proaktivního vyhledávání

Vytvářejte incidenty na základě pozorovaných výsledků aktivit proaktivního vyhledávání. Když například proaktivní vyhledávání hrozeb v kontextu konkrétního vyšetřování (nebo sami), můžete narazit na důkazy o zcela nesouvisející hrozbě, která zaručuje vlastní samostatné šetření.

Ruční vytvoření incidentu

Incident můžete vytvořit ručně třemi způsoby:

- Vytvoření incidentu pomocí webu Azure Portal

- Vytvořte incident pomocí Azure Logic Apps pomocí triggeru incidentu Microsoft Sentinelu.

- Vytvořte incident pomocí rozhraní API služby Microsoft Sentinel prostřednictvím skupiny operací Incidents . Umožňuje získat, vytvořit, aktualizovat a odstranit incidenty.

Po onboardingu Microsoft Sentinelu na portálu Microsoft Defender se ručně vytvořené incidenty nesynchronují s portálem Defender, i když je stále možné zobrazit a spravovat v Microsoft Sentinelu na webu Azure Portal a prostřednictvím Logic Apps a rozhraní API.

Vytvoření incidentu pomocí webu Azure Portal

Vyberte Microsoft Sentinel a zvolte svůj pracovní prostor.

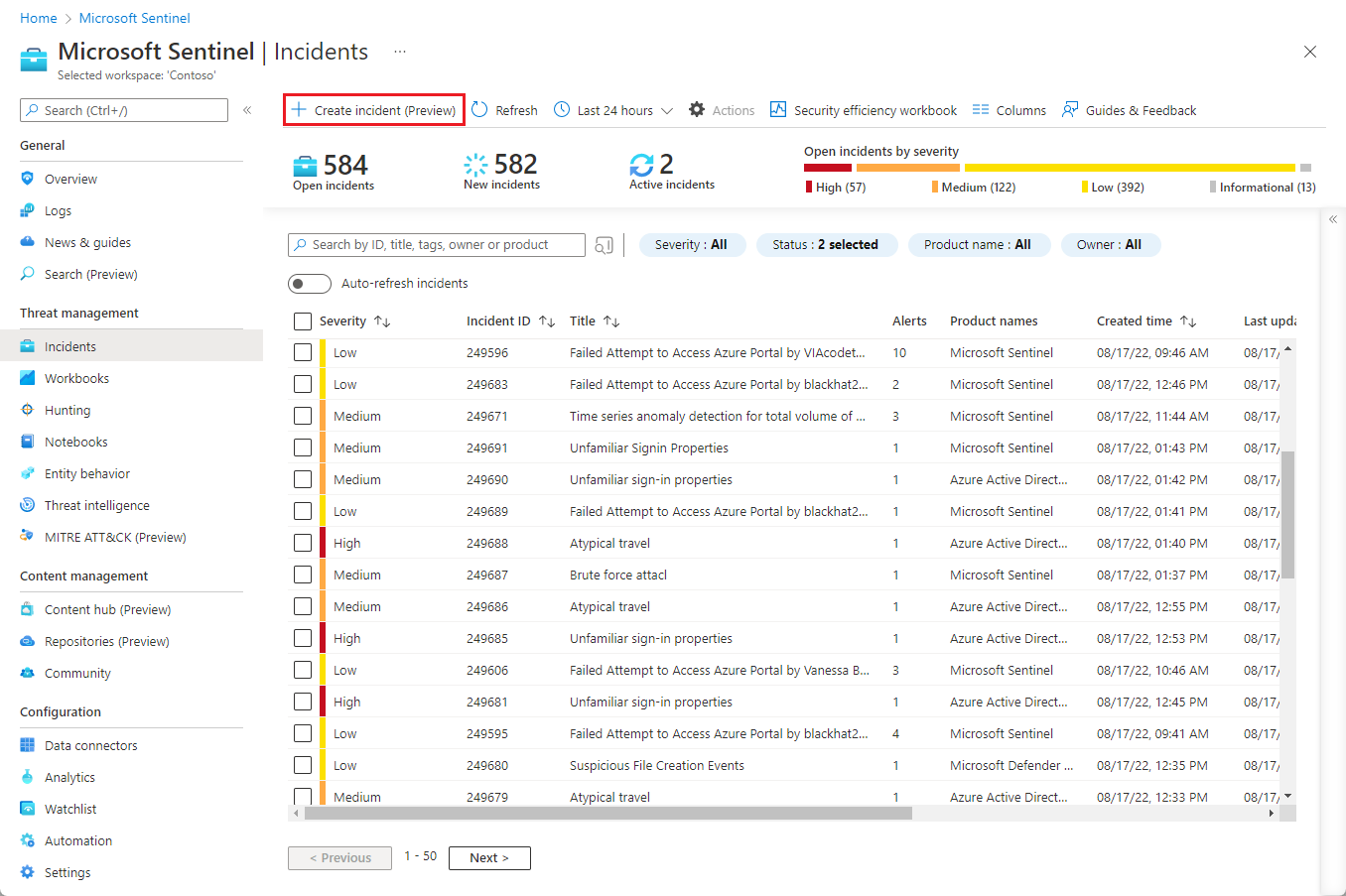

V navigační nabídce Služby Microsoft Sentinel vyberte Incidenty.

Na stránce Incidenty na panelu tlačítek vyberte + Vytvořit incident (Preview).

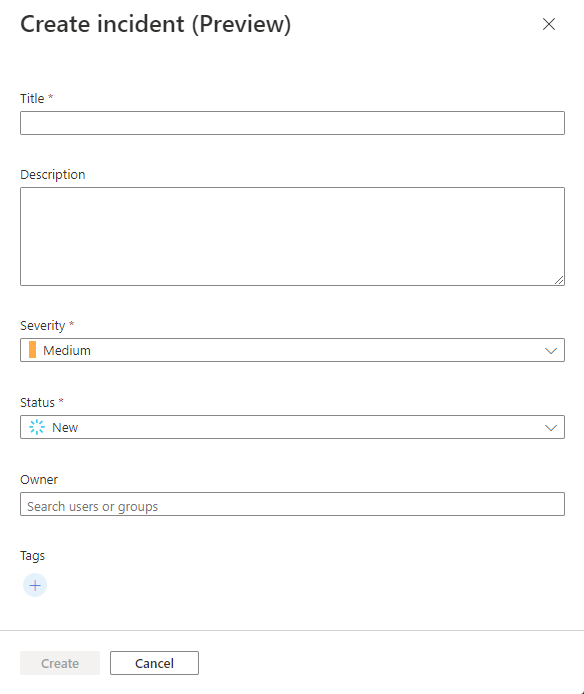

Na pravé straně obrazovky se otevře panel Vytvořit incident (Preview ).

Odpovídajícím způsobem vyplňte pole na panelu.

Název

- Zadejte název vašeho výběru incidentu. Incident se zobrazí ve frontě s tímto názvem.

- Povinný: Volný text s neomezenou délkou. Mezery se oříznou.

Popis

- Zadejte popisné informace o incidentu, včetně podrobností, jako je původ incidentu, všech zúčastněných entit, vztahů s jinými událostmi, informovaných atd.

- Nepovinné. Uvolněte text až 5 000 znaků.

Závažnost

- V rozevíracím seznamu vyberte závažnost. K dispozici jsou všechny závažnosti podporované službou Microsoft Sentinel.

- Povinný: Výchozí hodnota je Střední.

Stav

- V rozevíracím seznamu vyberte stav. Všechny stavy podporované službou Microsoft Sentinel jsou k dispozici.

- Povinný: Výchozí hodnota je Nová.

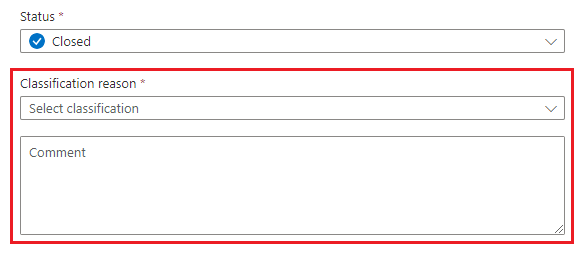

- Můžete vytvořit incident se stavem "uzavřeno" a pak ho otevřít ručně, abyste mohli provést změny a zvolit jiný stav. Když v rozevíracím seznamu zvolíte "uzavřeno", aktivujete pole důvodů klasifikace, abyste zvolili důvod ukončení incidentu a přidali komentáře.

Vlastník

- Vyberte si z dostupných uživatelů nebo skupin ve vašem tenantovi. Začněte psát jméno, které bude hledat uživatele a skupiny. Výběrem pole (kliknutím nebo klepnutím) zobrazíte seznam návrhů. V horní části seznamu zvolte přiřadit incident sami sobě.

- Nepovinné.

Značky

- Pomocí značek klasifikujte incidenty a vyfiltrujte je a vyhledejte ve frontě.

- Značky můžete vytvořit tak , že vyberete ikonu znaménka plus, zadáte do dialogového okna text a vyberete OK. Automatické dokončování bude navrhovat značky použité v pracovním prostoru během předchozích dvou týdnů.

- Nepovinné. Volný text.

Vyberte Vytvořit v dolní části panelu. Po několika sekundách se incident vytvoří a zobrazí se ve frontě incidentů.

Pokud incident přiřadíte jako stav Uzavřeno, nezobrazí se ve frontě, dokud nezměníte filtr stavu tak, aby zobrazoval i uzavřené incidenty. Filtr je standardně nastavený tak, aby zobrazoval pouze incidenty se stavem Nový nebo Aktivní.

Výběrem incidentu ve frontě zobrazíte jeho úplné podrobnosti, přidáte záložky, změníte jeho vlastníka a stav a další.

Pokud z nějakého důvodu změníte názor po faktu o vytvoření incidentu, můžete ho odstranit z mřížky fronty nebo ze samotného incidentu.

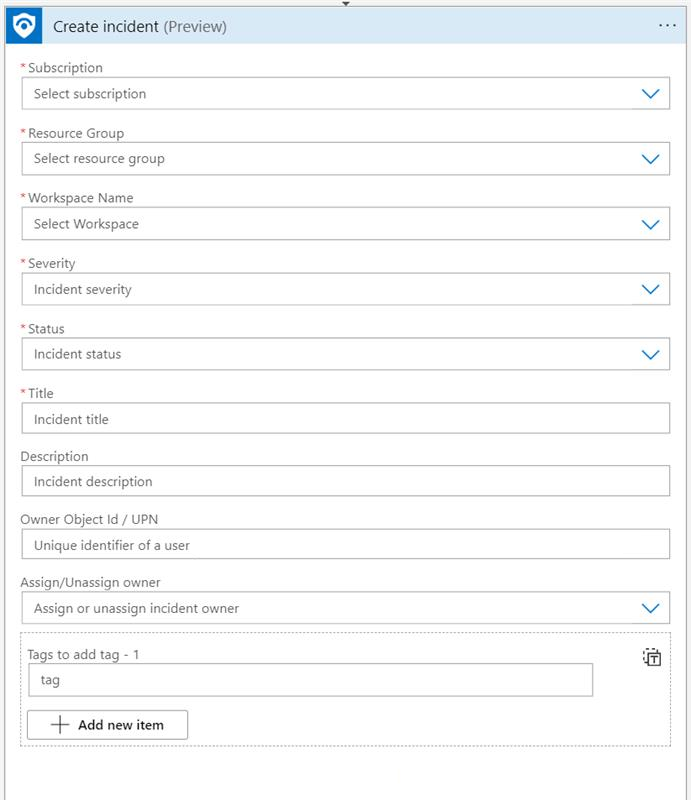

Vytvoření incidentu pomocí Azure Logic Apps

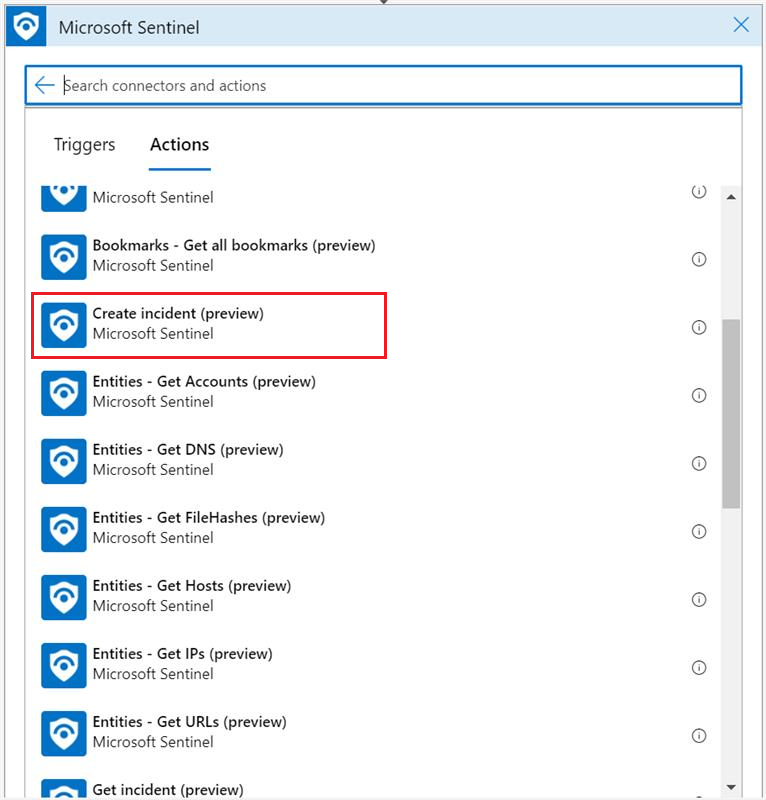

Vytvoření incidentu je také k dispozici jako akce Logic Apps v konektoru Microsoft Sentinelu, a proto v playbookech Microsoft Sentinelu.

Akci Vytvořit incident (Preview) najdete ve schématu playbooku pro trigger incidentu.

Je potřeba zadat parametry, jak je popsáno níže:

V příslušných rozevíracích názvech vyberte své předplatné, skupinu prostředků a název pracovního prostoru.

Zbývající pole najdete ve výše uvedených vysvětleních (v části Vytvoření incidentu pomocí webu Azure Portal).

Microsoft Sentinel poskytuje několik ukázkových šablon playbooků, které ukazují, jak s touto funkcí pracovat:

- Vytvoření incidentu pomocí formuláře Microsoft Form

- Vytvoření incidentu ze sdílené e-mailové doručené pošty

Najdete je v galerii šablon playbooků na stránce Microsoft Sentinel Automation .

Vytvoření incidentu pomocí rozhraní API služby Microsoft Sentinel

Skupina operací Incidents umožňuje nejen vytvářet, ale také aktualizovat (upravit), získat (načíst), vypsat a odstranit incidenty.

Incident vytvoříte pomocí následujícího koncového bodu. Po provedení této žádosti se incident zobrazí ve frontě incidentu na portálu.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}?api-version=2022-07-01-preview

Tady je příklad toho, jak může tělo požadavku vypadat:

{

"etag": "\"0300bf09-0000-0000-0000-5c37296e0000\"",

"properties": {

"lastActivityTimeUtc": "2019-01-01T13:05:30Z",

"firstActivityTimeUtc": "2019-01-01T13:00:30Z",

"description": "This is a demo incident",

"title": "My incident",

"owner": {

"objectId": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb"

},

"severity": "High",

"classification": "FalsePositive",

"classificationComment": "Not a malicious activity",

"classificationReason": "IncorrectAlertLogic",

"status": "Closed"

}

}

Notes

Incidenty vytvořené ručně neobsahují žádné entity ani výstrahy. Karta Výstrahy na stránce incidentu proto zůstane prázdná, dokud nebudete s incidentem souviset s existujícími výstrahami.

Karta Entity zůstane také prázdná, protože přidání entit přímo do ručně vytvořených incidentů se v současné době nepodporuje. (Pokud k tomuto incidentu připojíte výstrahu, zobrazí se v incidentu entity z výstrahy.)

Ručně vytvořené incidenty také ve frontě nezobrazí žádný název produktu.

Fronta incidentů se ve výchozím nastavení filtruje tak, aby zobrazovala pouze incidenty se stavem Nový nebo Aktivní. Pokud vytvoříte incident se stavem Uzavřeno, nezobrazí se ve frontě, dokud nezměníte filtr stavu tak, aby zobrazoval i uzavřené incidenty.

Další kroky

Další informace naleznete v tématu: