Podrobnosti nasazení

Při nasazování operací Azure IoT nainstalujete sadu služeb do clusteru Kubernetes s podporou Azure Arc. Tento článek obsahuje přehled různých možností nasazení, které je vhodné pro váš scénář zvážit.

Podporovaná prostředí

Microsoft podporuje následující prostředí pro nasazení operací Azure IoT.

| Prostředí | Minimální verze | Dostupnost |

|---|---|---|

| K3s na Ubuntu 24.04 | K3s verze 1.31.1 | Obecná dostupnost |

| Azure Kubernetes Service (AKS) Edge Essentials ve Windows 11 IoT Enterprise | AksEdge-K3s-1.29.6-1.8.202.0 | Verze Public Preview |

| Azure Kubernetes Service (AKS) v Místním prostředí Azure | Operační systém Azure Stack HCI verze 23H2, build 2411 | Verze Public Preview |

Poznámka:

Záznamy o využití fakturace se shromažďují v jakémkoli prostředí, ve kterém je nainstalovaný provoz Azure IoT bez ohledu na úroveň podpory nebo dostupnosti.

Pokud chcete nainstalovat operace Azure IoT, máte k dispozici následující hardwarové požadavky pro operace Azure IoT. Pokud používáte cluster s více uzly, který umožňuje odolnost proti chybám, vertikálně navyšte kapacitu na doporučenou kapacitu pro lepší výkon.

| Specifikace | Minimum | Doporučeno |

|---|---|---|

| Kapacita hardwarové paměti (RAM) | 16 GB | 32 GB |

| Dostupná paměť pro operace Azure IoT (RAM) | 10 GB | Závisí na využití. |

| Procesor | 4 virtuální procesory | 8 vCPU |

Volba funkcí

Operace Azure IoT nabízí dva režimy nasazení. Můžete se rozhodnout nasadit pomocí testovacího nastavení, základní podmnožinu funkcí, které jsou jednodušší začít s testovacími scénáři. Nebo se můžete rozhodnout nasadit pomocí zabezpečeného nastavení, úplné sady funkcí.

Nasazení testovacího nastavení

Nasazení s pouze testovacím nastavením:

- Nenakonfiguruje tajné kódy ani možnosti spravované identity přiřazené uživatelem.

- Je určená k povolení kompletní ukázky rychlého startu pro účely vyhodnocení, takže podporuje simulátor OPC PLC a připojuje se ke cloudovým prostředkům pomocí spravované identity přiřazené systémem.

- Můžete upgradovat tak, aby používala zabezpečená nastavení.

Scénář rychlého startu: Spuštění operací Azure IoT v GitHub Codespaces používá testovací nastavení.

Kdykoli můžete upgradovat instanci provozu Azure IoT tak, aby používala zabezpečená nastavení, a to pomocí kroků v části Povolit nastavení zabezpečení.

Nasazení zabezpečeného nastavení

Nasazení se zabezpečeným nastavením:

- Umožňuje tajné kódy a spravovanou identitu přiřazení uživatelů, z nichž obě jsou důležité funkce pro vývoj scénáře připraveného pro produkční prostředí. Tajné kódy se používají při každém připojení komponent operací Azure IoT k prostředku mimo cluster; Například server OPC UA nebo koncový bod toku dat.

Pokud chcete nasadit operace Azure IoT se zabezpečeným nastavením, postupujte podle těchto článků:

- Začněte přípravou clusteru Kubernetes s podporou Azure Arc ke konfiguraci a povolení clusteru Arc.

- Pak nasaďte operace Azure IoT.

Požadována oprávnění

Následující tabulka popisuje úlohy nasazení a správy operací Azure IoT, které vyžadují zvýšená oprávnění. Informace o přiřazování rolí uživatelům najdete v tématu Postup přiřazení role Azure.

| Úloha | Požadovaná oprávnění | Komentáře |

|---|---|---|

| Nasazení operací Azure IoT | Role přispěvatele na úrovni skupiny prostředků | |

| Registrace poskytovatelů prostředků | Microsoft.ExtendedLocation/register/action Microsoft.SecretSyncController/register/action Microsoft.Kubernetes/register/action Microsoft.KubernetesConfiguration/register/action Microsoft.IoTOperations/register/action Microsoft.DeviceRegistry/register/action | Pro každé předplatné se vyžaduje jenom jednou. |

| Vytvořte registr schématu. | Oprávnění Microsoft.Authorization/roleAssignments/write na úrovni skupiny prostředků. | |

| Vytváření tajných kódů ve službě Key Vault | Role strážce tajných kódů služby Key Vault na úrovni prostředků | Vyžaduje se pouze pro nasazení zabezpečeného nastavení. |

| Povolení pravidel synchronizace prostředků v instanci azure IoT Operations | Oprávnění Microsoft.Authorization/roleAssignments/write na úrovni skupiny prostředků. | Pravidla synchronizace prostředků jsou ve výchozím nastavení zakázaná, ale je možné je povolit jako součást příkazu az iot ops create . |

Pokud k přiřazení rolí použijete Azure CLI, pomocí příkazu az role assignment create udělíte oprávnění. Například az role assignment create --assignee sp_name --role "Role Based Access Control Administrator" --scope subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/MyResourceGroup

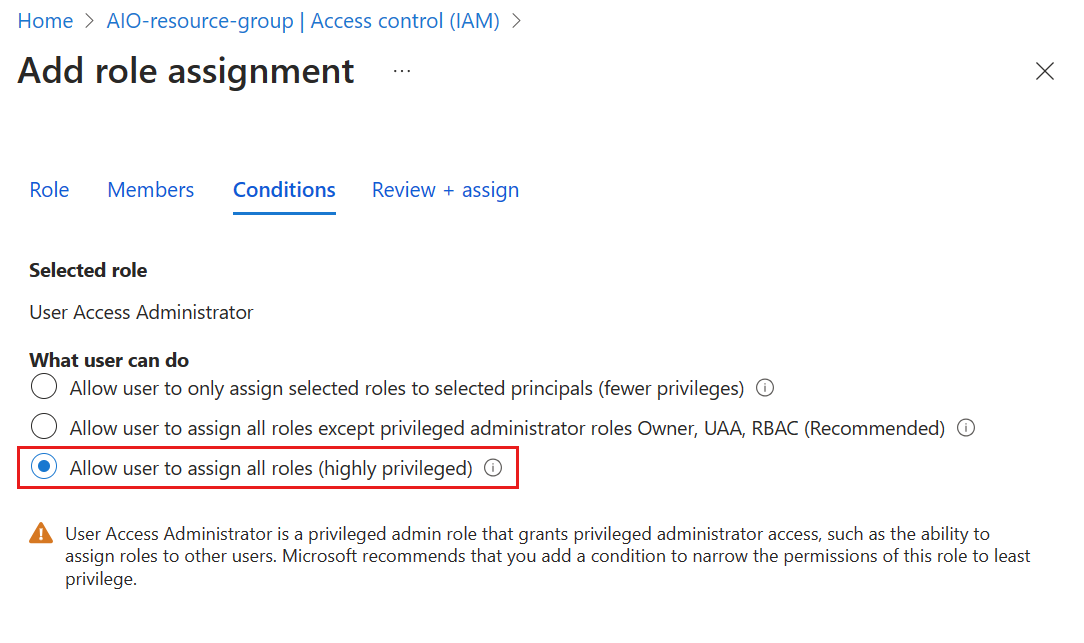

Pokud k přiřazení privilegovaných rolí správce uživateli nebo objektu zabezpečení používáte Azure Portal, zobrazí se výzva k omezení přístupu pomocí podmínek. V tomto scénáři vyberte možnost Povolit uživateli přiřadit všechny role podmínku na stránce Přidat přiřazení role.

Uspořádání instancí pomocí webů

Operace Azure IoT podporují weby Azure Arc pro uspořádání instancí. Lokalita je prostředek clusteru v Azure, jako je skupina prostředků, ale weby obvykle seskupují instance podle fyzického umístění a usnadňují uživatelům OT vyhledání a správu prostředků. Správce IT vytvoří weby a nastaví jejich rozsah na předplatné nebo skupinu prostředků. Všechny operace Azure IoT nasazené do clusteru s podporou arc se pak automaticky shromažďují v lokalitě přidružené k předplatnému nebo skupině prostředků.

Další informace najdete v tématu Co je Azure Arc Site Manager (Preview)?

Koncové body provozu Azure IoT

Pokud ke správě odchozího provozu používáte podnikové brány firewall nebo proxy servery, nakonfigurujte před nasazením operací Azure IoT následující koncové body.

Koncové body v koncových bodech Kubernetes s podporou Azure Arc

Koncové body v koncových bodech Azure CLI

Potřebujete

graph.windows.net,*.azurecr.io,*.blob.core.windows.netv*.vault.azure.nettomto seznamu koncových bodů.Pro operace Azure IoT se vyžadují konkrétně následující koncové body:

Koncové body (DNS) Popis <customer-specific>.blob.storage.azure.netÚložiště pro registr schématu Informace o identifikaci subdomény specifické pro zákazníka vašeho koncového bodu najdete v koncových bodech účtu úložiště. Pokud chcete odesílat data do cloudu, povolte následující koncové body na základě vaší volby datové platformy.

- Microsoft Fabric OneLake: Přidejte adresy URL prostředků infrastruktury do seznamu povolených.

- Event Hubs: Řešení potíží s připojením – Azure Event Hubs

- Event Grid: Řešení potíží s připojením – Azure Event Grid

- Azure Data Lake Storage Gen2: Koncové body účtu úložiště úrovně Standard

Další kroky

Připravte cluster Kubernetes s podporou Služby Azure Arc ke konfiguraci a povolení clusteru pro operace Azure IoT.