Konfigurace HTTPS pro vlastní doménu služby Azure Front Door (Classic)

Důležité

Služba Azure Front Door (Classic) bude vyřazena 31. března 2027. Abyste se vyhnuli přerušení služeb, je důležité do března 2027 migrovat profily služby Azure Front Door (Classic) na úroveň Azure Front Door Standard nebo Premium. Další informace najdete v části Vyřazení služby Azure Front Door (Classic).

Tento článek vysvětluje, jak povolit HTTPS pro vlastní doménu přidruženou k vaší službě Front Door (classic). Použití PROTOKOLU HTTPS ve vlastní doméně (například https://www.contoso.com) zajišťuje zabezpečený přenos dat prostřednictvím šifrování TLS/SSL. Když se webový prohlížeč připojí k webu pomocí protokolu HTTPS, ověří certifikát zabezpečení webu a ověří jeho pravost, zajišťuje zabezpečení a ochranu webových aplikací před škodlivými útoky.

Azure Front Door ve výchozím nastavení podporuje https ve výchozím názvu hostitele (například https://contoso.azurefd.net). Pro vlastní domény, jako je www.contoso.comnapříklad , ale musíte https povolit samostatně.

Mezi klíčové atributy vlastní funkce HTTPS patří:

- Žádné další náklady: Žádné náklady na získání certifikátu, obnovení nebo provoz HTTPS.

- Jednoduché povolení: Zřizování s jedním výběrem prostřednictvím webu Azure Portal, rozhraní REST API nebo jiných vývojářských nástrojů.

- Úplná správa certifikátů: Automatické zajišťování certifikátů a obnovení, což eliminuje riziko přerušení služby kvůli prošlým certifikátům.

V tomto kurzu se naučíte:

- Povolte HTTPS ve vlastní doméně.

- Použijte certifikát spravovaný službou AFD.

- Použijte vlastní certifikát TLS/SSL.

- Ověřit doménu

- Zakažte HTTPS ve vlastní doméně.

Poznámka:

Při práci s Azure doporučujeme používat modul Azure Az PowerShellu. Začněte tím, že si projdete téma Instalace Azure PowerShellu. Informace o tom, jak migrovat na modul Az PowerShell, najdete v tématu Migrace Azure PowerShellu z AzureRM na Az.

Požadavky

Než začnete, ujistěte se, že máte k dispozici alespoň jednu vlastní doménu. Další informace najdete v kurzu přidání vlastní domény do Front Dooru.

Certifikáty TLS/SSL

Pokud chcete povolit HTTPS ve vlastní doméně služby Front Door (Classic), potřebujete certifikát TLS/SSL. Můžete použít certifikát spravovaný službou Azure Front Door nebo vlastní certifikát.

Možnost 1 (výchozí): Použití certifikátu spravovaného službou Front Door

Použití certifikátu spravovaného službou Azure Front Door umožňuje povolit HTTPS s několika změnami nastavení. Azure Front Door zpracovává všechny úlohy správy certifikátů, včetně zajišťování a obnovení. Pokud je vaše vlastní doména už namapovaná na výchozího hostitele front-endu služby Front Door ({hostname}.azurefd.net), nevyžaduje se žádná další akce. Jinak musíte ověřit vlastnictví domény e-mailem.

Povolení HTTPS ve vlastní doméně:

Na webu Azure Portal přejděte do svého profilu služby Front Door .

V seznamu hostitelů front-endu vyberte vlastní doménu, pro kterou chcete povolit PROTOKOL HTTPS.

V části HTTPS vlastní domény vyberte Povoleno a zvolte Front Door spravovaný jako zdroj certifikátu.

Zvolte Uložit.

Pokračujte k části Ověření domény.

Poznámka:

- Pro certifikáty spravované službou Azure Front Door se vynucuje limit 64 znaků digiCert. Pokud tento limit překročíte, ověření selže.

- Povolení HTTPS prostřednictvím spravovaného certifikátu služby Front Door se nepodporuje pro vrcholové a kořenové domény (např. contoso.com). Pro tento scénář použijte vlastní certifikát (viz možnost 2).

Možnost 2: Použití vlastního certifikátu

Vlastní certifikát můžete použít prostřednictvím integrace se službou Azure Key Vault. Ujistěte se, že váš certifikát pochází ze seznamu důvěryhodných certifikačních autorit Microsoftu a má úplný řetěz certifikátů.

Připravte si trezor klíčů a certifikát

- Vytvořte účet trezoru klíčů ve stejném předplatném Azure jako front Door.

- Nakonfigurujte trezor klíčů tak, aby umožňoval důvěryhodné služby Microsoft obejít bránu firewall, pokud jsou povolená omezení přístupu k síti.

- Použijte model oprávnění zásad přístupu ke službě Key Vault.

- Nahrajte certifikát jako objekt certifikátu , nikoli tajný kód.

Poznámka:

Služba Front Door nepodporuje certifikáty s kryptografickými algoritmy se třemi tečkami (EC). Certifikát musí mít úplný řetěz certifikátů s listovými a zprostředkujícími certifikáty a kořenová certifikační autorita musí být součástí seznamu důvěryhodných certifikačních autorit Microsoftu.

Registrace služby Azure Front Door Service

Pomocí Azure PowerShellu nebo Azure CLI zaregistrujte instanční objekt služby Azure Front Door ve svém ID Microsoft Entra.

Azure PowerShell

V případě potřeby nainstalujte Azure PowerShell .

Spusťte následující příkaz:

New-AzADServicePrincipal -ApplicationId "ad0e1c7e-6d38-4ba4-9efd-0bc77ba9f037"

Azure CLI

V případě potřeby nainstalujte Azure CLI .

Spusťte následující příkaz:

az ad sp create --id ad0e1c7e-6d38-4ba4-9efd-0bc77ba9f037

Udělení přístupu k trezoru účtů službě Azure Front Door

V účtu trezoru klíčů vyberte Zásady přístupu.

Vyberte Vytvořit a vytvořte novou zásadu přístupu.

V části Oprávnění tajných kódů vyberte Získat.

V části Oprávnění certifikátu vyberte Získat.

V části Vybrat objekt zabezpečení vyhledejte ad0e1c7e-6d38-4ba4-9efd-0bc77ba9f037 a vyberte Microsoft.Azure.Frontdoor. Vyberte Další.

V aplikaci vyberte Další.

Vyberte Vytvořit v části Zkontrolovat a vytvořit.

Poznámka:

Pokud má váš trezor klíčů omezení přístupu k síti, povolte důvěryhodným služby Microsoft přístup k trezoru klíčů.

Vyberte certifikát, který má služba Azure Front Door nasadit

Vraťte se na Front Door na portálu.

Vyberte vlastní doménu, pro kterou chcete povolit HTTPS.

V části Typ správy certifikátů vyberte Použít vlastní certifikát.

Vyberte trezor klíčů, tajný kód a verzi tajného kódu.

Poznámka:

Pokud chcete povolit automatické obměně certifikátů, nastavte verzi tajného kódu na Nejnovější. Pokud je vybraná konkrétní verze, musíte ji ručně aktualizovat pro obměnu certifikátů.

Upozorňující

Ujistěte se, že má instanční objekt oprávnění GET ke službě Key Vault. Pokud chcete zobrazit certifikát v rozevíracím seznamu portálu, musí mít váš uživatelský účet oprávnění LIST a GET ve službě Key Vault.

Při použití vlastního certifikátu se ověření domény nevyžaduje. Pokračujte k části Čekání na rozšíření.

Ověření domény

Pokud je vaše vlastní doména namapovaná na vlastní koncový bod pomocí záznamu CNAME nebo používáte vlastní certifikát, namapuje se na službu Front Door pokračovat ve vlastní doméně. Jinak postupujte podle pokynů ve vlastní doméně, které nejsou namapované na front Door.

Vlastní doména se mapuje na Front Door pomocí záznamu CNAME

Pokud váš záznam CNAME stále existuje a neobsahuje subdoménu afdverify, DigiCert automaticky ověří vlastnictví vaší vlastní domény.

Váš záznam CNAME by měl být v následujícím formátu:

| Name | Typ | Hodnota |

|---|---|---|

| <www.contoso.com> | CNAME | contoso.azurefd.net |

Další informace o záznamech CNAME najdete v tématu popisujícím vytvoření záznamu DNS CNAME.

Pokud je záznam CNAME správný, DigiCert automaticky ověří vaši vlastní doménu a vytvoří vyhrazený certifikát. Certifikát je platný po dobu jednoho roku a autorenews před vypršením jeho platnosti. Pokračujte k části Čekání na rozšíření.

Poznámka:

Pokud máte záznam CAA (Certificate Authority Authorization) pro vašeho poskytovatele DNS, musí jako platnou certifikační autoritu zahrnovat DigiCert. Další informace najdete v tématu Správa záznamů CAA.

Vlastní doména není namapovaná na front Door

Pokud záznam CNAME pro váš koncový bod již neexistuje nebo obsahuje subdoménu afdverify, postupujte podle těchto pokynů.

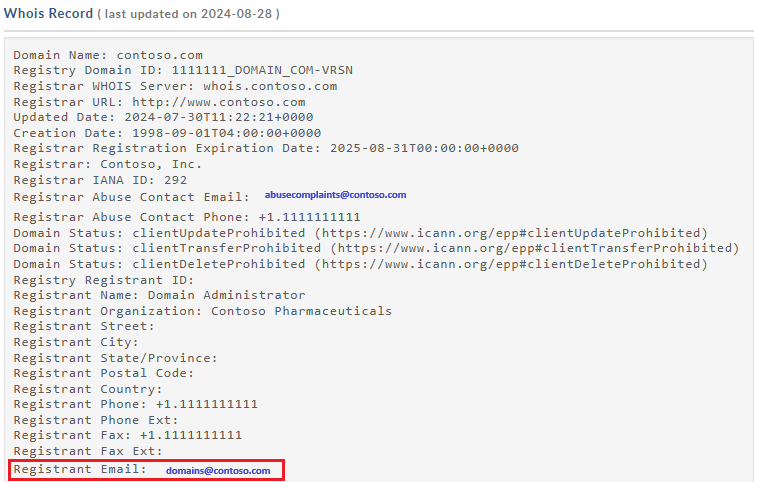

Po povolení HTTPS ve vaší vlastní doméně DigiCert ověří vlastnictví kontaktováním registrujícího uživatele domény prostřednictvím e-mailu nebo telefonu uvedeného v registraci WHOIS. Ověření domény musíte dokončit do šesti pracovních dnů. Ověřování domény DigiCert funguje na úrovni subdomény.

DigiCert také odešle ověřovací e-mail na následující adresy, pokud jsou informace o registraci WHOIS soukromé:

- admin@<název_vaší_domény.com>

- administrator@<název_vaší_domény.com>

- webmaster@<název_vaší_domény.com>

- hostmaster@<název_vaší_domény.com>

- postmaster@<název_vaší_domény.com>

Měli byste obdržet e-mail s žádostí o schválení žádosti. Pokud e-mail neobdržíte do 24 hodin, kontaktujte podporu Microsoftu.

Po schválení DigiCert dokončí vytvoření certifikátu. Certifikát je platný po dobu jednoho roku a autorenews, pokud je záznam CNAME namapovaný na výchozí název hostitele služby Azure Front Door.

Poznámka:

Autorenewal spravovaného certifikátu vyžaduje, aby vaše vlastní doména byla přímo namapována na výchozí název hostitele služby Front Door azurefd.net záznamem CNAME.

Čekání na rozšíření

Po ověření domény může aktivace funkce HTTPS vlastní domény trvat až 6 až 8 hodin. Po dokončení je vlastní stav HTTPS na webu Azure Portal nastavený na Povoleno.

Průběh operace

Následující tabulka ukazuje průběh operace při povolování PROTOKOLU HTTPS:

| Krok operace | Podrobnosti o dílčím kroku operace |

|---|---|

| 1. Odeslání žádosti | Odesílání žádosti |

| Vaše žádost o HTTPS se právě odesílá. | |

| Váš požadavek HTTPS byl úspěšně odeslán. | |

| 2. Ověření domény | Doména se automaticky ověří, pokud je CNAME namapovaný na výchozího hostitele front-endu .azurefd.net. Jinak se na e-mail uvedený v registračním záznamu vaší domény (registrant WHOIS) odešle žádost o ověření. Ověřte doménu co nejdříve. |

| Vaše vlastnictví domény bylo úspěšně ověřeno. | |

| Platnost žádosti o ověření vlastnictví domény vypršela (zákazník pravděpodobně neodpověděl do šesti dnů). HTTPS není ve vaší doméně povolené. * | |

| Žádost o ověření vlastnictví domény zamítnutá zákazníkem HTTPS není ve vaší doméně povolené. * | |

| 3. Zřizování certifikátů | Certifikační autorita vydává certifikát potřebný k povolení HTTPS ve vaší doméně. |

| Certifikát byl vydán a nasazuje se pro službu Front Door. Tento proces může trvat několik minut až hodinu. | |

| Certifikát byl úspěšně nasazen pro službu Front Door. | |

| 4. Dokončeno | Protokol HTTPS byl ve vaší doméně úspěšně povolený. |

* Tato zpráva se zobrazí pouze v případě, že dojde k chybě.

Pokud před odesláním žádosti dojde k chybě, zobrazí se následující chybová zpráva:

We encountered an unexpected error while processing your HTTPS request. Please try again and contact support if the issue persists.

Nejčastější dotazy

Kdo je poskytovatel certifikátu a jaký typ certifikátu se používá?

Pro vaši vlastní doménu se používá vyhrazený nebo jeden certifikát, který poskytuje DigiCert.

Používáte protokol TLS/SSL založený na IP nebo SNI?

Azure Front Door používá protokol TLS/SSL SNI.

Co když neobdržím e-mail pro ověření domény od DigiCert?

Pokud máte položku CNAME pro vlastní doménu, která odkazuje přímo na název hostitele koncového bodu a nepoužíváte název subdomény afdverify, neobdržíte ověřovací e-mail domény. Ověření proběhne automaticky. Jinak pokud nemáte záznam CNAME a neobdržíte e-mail do 24 hodin, obraťte se na podporu Microsoftu.

Je používání certifikátu SAN méně bezpečné než vyhrazený certifikát?

Certifikát SAN využívá stejné standardy šifrování a zabezpečení jako vyhrazený certifikát. Všechny vydané certifikáty TLS/SSL používají sha-256 k lepšímu zabezpečení serveru.

Potřebuji záznam CAA (Certificate Authority Authorization) pro svého poskytovatele DNS?

Ne, záznam autorizace certifikační autority se v současné době nevyžaduje. Pokud ho však máte, musí jako platnou certifikační autoritu zahrnovat DigiCert.

Vyčištění prostředků

Zakázání HTTPS ve vlastní doméně:

Zákaz funkce HTTPS

Na webu Azure Portal přejděte do konfigurace služby Azure Front Door .

Vyberte vlastní doménu, pro kterou chcete protokol HTTPS zakázat.

Vyberte Zakázáno a vyberte Uložit.

Čekání na rozšíření

Po zakázání funkce HTTPS vlastní domény může trvat až 6 až 8 hodin, než se projeví. Po dokončení je vlastní stav HTTPS na webu Azure Portal nastavený na Zakázáno.

Průběh operace

Následující tabulka ukazuje průběh operace při zakazování PROTOKOLU HTTPS:

| Průběh operace | Podrobnosti o operaci |

|---|---|

| 1. Odeslání žádosti | Odesílání vaší žádosti |

| 2. Zrušení zřízení certifikátu | Odstraňování certifikátu |

| 3. Dokončeno | Certifikát odstraněn |

Další kroky

Pokud chcete zjistit, jak pro službu Front Door nastavit zásady geografického filtrování, pokračujte dalším kurzem.