Nasazení a konfigurace certifikátů podnikové certifikační autority pro službu Azure Firewall

Azure Firewall Premium obsahuje funkci kontroly protokolu TLS, která vyžaduje řetěz ověřování certifikátů. Pro produkční nasazení byste měli použít podnikovou pkI k vygenerování certifikátů, které používáte se službou Azure Firewall Premium. Tento článek slouží k vytvoření a správě certifikátu zprostředkující certifikační autority pro Službu Azure Firewall Premium.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si napřed bezplatný účet.

Pokud chcete použít certifikační autoritu organizace k vygenerování certifikátu pro použití se službou Azure Firewall Premium, musíte mít následující zdroje informací:

- doménová struktura služby Active Directory

- Kořenová certifikační autorita služby Active Directory s povolenou webovou registrací

- Azure Firewall Premium se zásadami brány firewall úrovně Premium

- Azure Key Vault

- Spravovaná identita s oprávněními ke čtení certifikátů a tajných kódů definovaných v zásadách přístupu ke službě Key Vault

Vytvoření nové šablony podřízeného certifikátu

Spuštěním

certtmpl.mscotevřete konzolu šablony certifikátu.V konzole vyhledejte šablonu podřízené certifikační autority.

Klikněte pravým tlačítkem myši na šablonu podřízené certifikační autority a vyberte Duplikovat šablonu.

V okně Vlastnosti nové šablony přejděte na kartu Kompatibilita a nastavte odpovídající nastavení kompatibility nebo je ponechte jako výchozí.

Přejděte na kartu Obecné , nastavte zobrazovaný název šablony (například:

My Subordinate CA) a v případě potřeby upravte dobu platnosti. Volitelně můžete zaškrtnout políčko Publikovat certifikát ve službě Active Directory .Na kartě Nastavení se ujistěte, že uživatelé a skupiny mají oprávnění ke čtení a

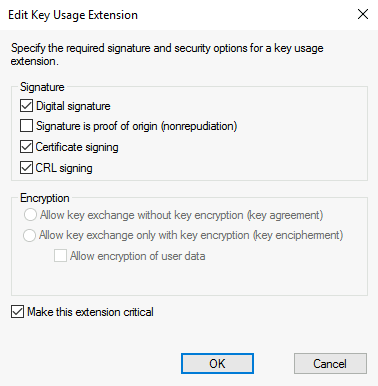

enrolloprávnění.Přejděte na kartu Rozšíření , vyberte Použití klíče a vyberte Upravit.

- Ujistěte se, že jsou zaškrtnutá políčka Digitální podpis, Podpis certifikátu a Podpis CRL.

- Zaškrtněte políčko Nastavit toto rozšíření jako důležité a vyberte OK.

Výběrem možnosti OK uložte novou šablonu certifikátu.

Ujistěte se, že je nová šablona povolená, aby ji bylo možné použít k vydávání certifikátů.

Vyžádání a export certifikátu

Přejděte na web webové registrace v kořenové certifikační autoritě, obvykle

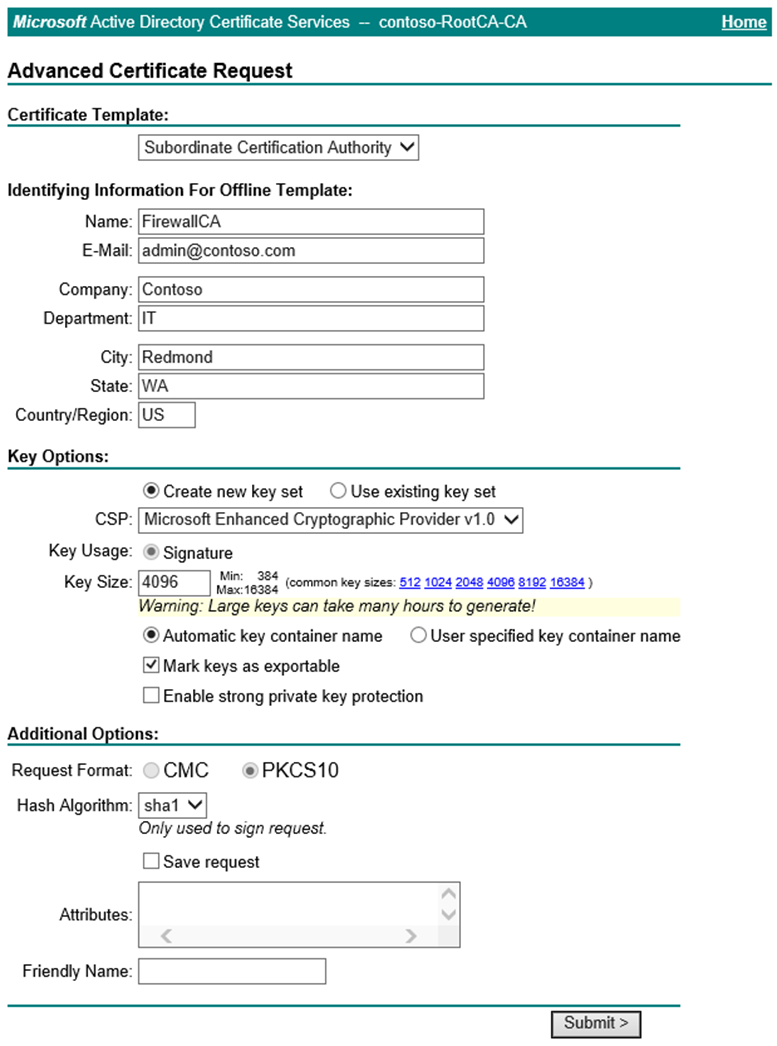

https://<servername>/certsrva vyberte Požádat o certifikát.Vyberte Žádost o rozšířený certifikát.

Vyberte Vytvořit a odeslat žádost této certifikační autoritě.

Vyplňte formulář pomocí šablony Podřízená certifikační autorita vytvořená v předchozí části.

Odešlete žádost a nainstalujte certifikát.

Za předpokladu, že je tento požadavek proveden z Windows Serveru pomocí Aplikace Internet Explorer, otevřete možnosti internetu.

Přejděte na kartu Obsah a vyberte Certifikáty.

Vyberte certifikát, který jste právě vydali, a pak vyberte Exportovat.

Výběrem možnosti Další spustíte průvodce. Vyberte Ano, vyexportujte privátní klíč a pak vyberte Další.

Ve výchozím nastavení je vybraný formát souboru .pfx. Pokud je to možné, zrušte zaškrtnutí políčka Zahrnout všechny certifikáty do cesty certifikace. Pokud exportujete celý řetěz certifikátů, proces importu do služby Azure Firewall selže.

Přiřaďte a potvrďte heslo pro ochranu klíče a pak vyberte Další.

Zvolte název souboru a umístění exportu a pak vyberte Další.

Vyberte Dokončit a přesuňte exportovaný certifikát do zabezpečeného umístění.

Přidání certifikátu do zásad brány firewall

Na webu Azure Portal přejděte na stránku Certifikáty služby Key Vault a vyberte Generovat/Importovat.

Jako metodu vytvoření vyberte Import , pojmenujte certifikát, vyberte exportovaný soubor .pfx, zadejte heslo a pak vyberte Vytvořit.

Přejděte na stránku Kontroly protokolu TLS zásad brány firewall a vyberte spravovanou identitu, službu Key Vault a certifikát.

Zvolte Uložit.

Ověření kontroly protokolu TLS

Vytvořte pravidlo aplikace pomocí kontroly protokolu TLS na cílovou adresu URL nebo plně kvalifikovaný název domény podle vašeho výběru. Například:

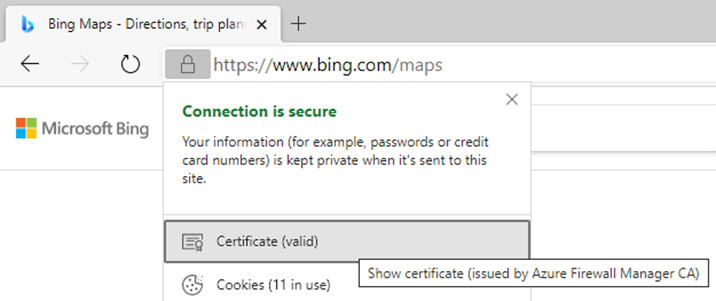

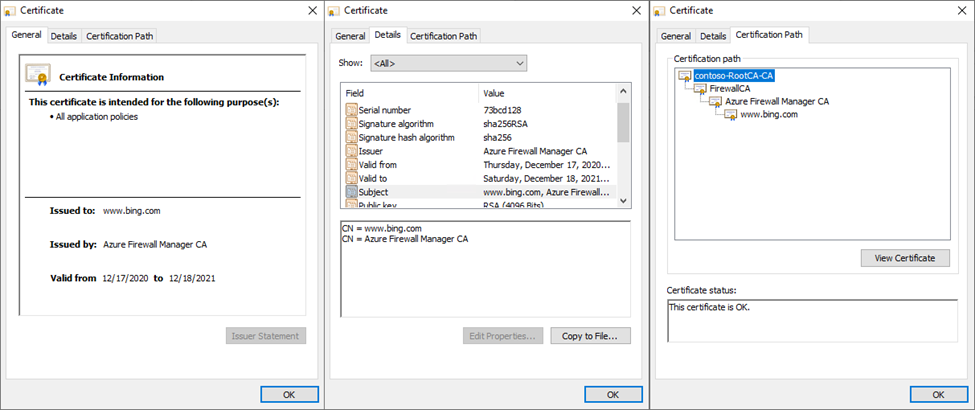

*bing.com.V počítači připojeném k doméně v rozsahu zdroje pravidla přejděte do cíle a vyberte symbol zámku vedle adresního řádku v prohlížeči. Certifikát by měl ukázat, že ho vydala vaše certifikační autorita organizace místo veřejné certifikační autority.

Zobrazením certifikátu zobrazíte další podrobnosti, včetně cesty k certifikátu.

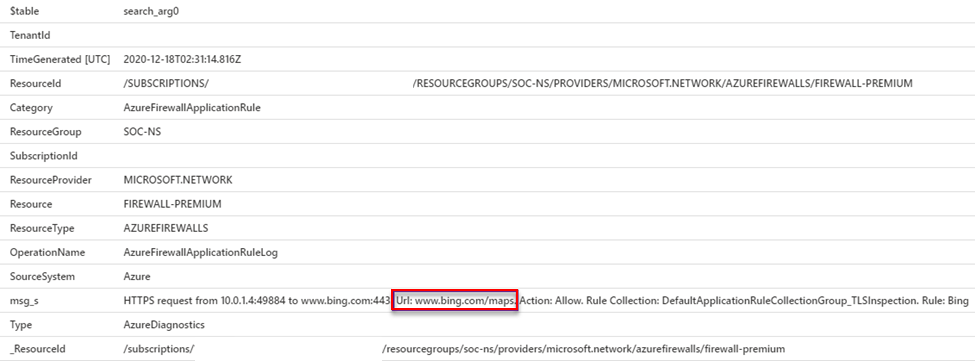

V Log Analytics spusťte následující dotaz KQL, který vrátí všechny požadavky, které podléhají kontrole protokolu TLS:

AzureDiagnostics | where ResourceType == "AZUREFIREWALLS" | where Category == "AzureFirewallApplicationRule" | where msg_s contains "Url:" | sort by TimeGenerated descVýsledek ukazuje úplnou adresu URL kontrolovaného provozu: