Služby Azure DevOps

Důležité

Azure DevOps nepodporuje ověřování alternativních přihlašovacích údajů. Pokud stále používáte alternativní přihlašovací údaje, důrazně doporučujeme přejít na bezpečnější metodu ověřování.

Přečtěte si odpovědi na následující nejčastější dotazy týkající se přístupu k vaší organizaci Azure DevOps prostřednictvím Microsoft Entra ID. Nejčastější dotazy jsme seskupili podle následujících témat:

Obecný přístup s ID Microsoft Entra

Proč se moje organizace na webu Azure Portal nezobrazuje?

V obouaplikacích Na webu Azure Portal musíte mít také oprávnění správce kolekce projektů nebo vlastníka organizace.

Co potřebuji k nastavení existující instance Azure DevOps s ID Microsoft Entra?

Ujistěte se, že splňujete požadavky v následujícím článku, připojte vaši organizaci k Microsoft Entra ID.

Provedl(a) jsem změny v MICROSOFT Entra ID, ale zdá se, že se neprojevily, proč?

Můžu s Azure DevOps používat ID Microsoftu 365 a Microsoft Entra?

Ano.

- Ještě nemáte organizaci? Vytvořte organizaci v Azure DevOps.

- Už máte organizaci? Připojte svou organizaci k Microsoft Entra ID.

Proč si musím vybrat mezi "pracovním nebo školním účtem" a svým osobním účtem?

Když se přihlásíte pomocí e-mailové adresy (například jamalhartnett@fabrikam.com) sdílené oběma účty, musíte si vybrat mezi "pracovním nebo školním účtem" a svým osobním účtem. I když obě identity používají stejnou přihlašovací adresu, jsou oddělené a mají různé profily, nastavení zabezpečení a oprávnění.

Vyberte Pracovní nebo školní účet , pokud jste použili tuto identitu k vytvoření organizace nebo jste se k ní dříve přihlásili. Adresář vaší organizace v Microsoft Entra ID ověřuje vaši identitu a řídí přístup k vaší organizaci.

Pokud jste použili svůj účet Microsoft s Azure DevOps, vyberte osobní účet . Globální adresář účtů Microsoft ověřuje vaši identitu.

Moje organizace používá jenom účty Microsoft. Můžu přepnout na Microsoft Entra ID?

Ano, ale před přepnutím se ujistěte, že ID Microsoft Entra splňuje vaše potřeby sdílení následujících položek:

- Pracovní položky

- Kód

- Zdroje informací

- Další prostředky s vaším týmem a partnery

Přečtěte si další informace o řízení přístupu pomocí účtů Microsoft oproti ID Microsoft Entra a o tom, jak přepnout, až budete připraveni.

Proč se nemůžu přihlásit po výběru osobního účtu Microsoft nebo pracovního nebo školního účtu?

Pokud je vaše přihlašovací adresa sdílená vaším osobním účtem Microsoft i pracovním nebo školním účtem, ale vybraná identita nemá přístup, nemůžete se přihlásit. I když obě identity používají stejnou přihlašovací adresu, jsou oddělené a mají různé profily, nastavení zabezpečení a oprávnění. Úplně se odhlaste z Azure DevOps provedením následujících kroků. Zavření prohlížeče se nemusí úplně odhlásit. Znovu se přihlaste a vyberte svou jinou identitu:

Zavřete všechny prohlížeče, včetně prohlížečů, které nepoužívají Azure DevOps.

Otevřete soukromou nebo anonymní relaci procházení.

Přejděte na tuto adresu URL:

https://aka.ms/vssignout.Zobrazí se zpráva Probíhá odhlášení. Po odhlášení budete přesměrováni na webovou stránku Azure DevOps @dev.azure.microsoft.com .

Tip

Pokud odhlášení trvá déle než minutu, zavřete prohlížeč a zkuste to znovu.

Znovu se přihlaste k Azure DevOps. Vyberte svou jinou identitu.

Co se stane, když je moje předplatné Azure zakázané?

Pokud jste vlastníkem organizace nebo správcem účtu předplatného Azure, zkontrolujte stav předplatného v Centru účtů a zkuste předplatné opravit. Vaše placená nastavení se obnoví. Nebo můžete svoji organizaci propojit s jiným předplatným Azure zrušením propojení vaší organizace s zakázaným předplatným. I když je vaše předplatné zakázané, vaše organizace se vrátí k bezplatným měsíčním limitům, dokud se vaše předplatné nevyřeší.

Uživatelé a oprávnění Microsoft Entra

Pokud tady nenajdete odpověď na vaši otázku, přečtěte si nejčastější dotazy ke správě uživatelů a oprávnění.

Proč musím přidat uživatele do adresáře?

Vaše organizace ověřuje uživatele a řídí přístup prostřednictvím ID Microsoft Entra. Aby mohli získat přístup, musí být všichni uživatelé členy adresáře.

Jako správce adresáře můžete do adresáře přidat uživatele. Pokud nejste správcem, obraťte se na správce adresáře a přidejte uživatele. Přečtěte si další informace o řízení přístupu ke službě Azure DevOps Services pomocí adresáře.

Co se stane s aktuálními uživateli?

Vaše práce v Azure DevOps je přidružená k vašim přihlašovacím údajům pro ID Microsoft Entra. Jakmile je vaše organizace připojená k vašemu adresáři, uživatelé budou bez problémů pracovat, pokud se jejich adresy přihlašovacích údajů zobrazí v připojeném adresáři. Pokud se adresy uživatelů nezobrazí, musíte tyto uživatele přidat do adresáře. Vaše organizace může mít zásady pro přidávání uživatelů do adresáře, takže nejdřív zjistěte více.

Návody zjistit, jestli moje organizace používá k řízení přístupu ID Microsoft Entra?

Pokud máte alespoň základní přístup, přejděte do nastavení organizace a pak vyberte kartu Microsoft Entra ID. Buď Připojit adresář, nebo Odpojit adresář.

Moje organizace řídí přístup pomocí Microsoft Entra ID. Můžu jenom odstranit uživatele z adresáře?

Ano, ale odstraněním uživatele z adresáře odeberete přístup uživatele ke všem organizacím a dalším prostředkům přidruženým k danému adresáři. Další informace naleznete v tématu Odstranění uživatele z adresáře Microsoft Entra.

Proč se při pokusu o přidání uživatelů z ID Microsoft Entra do organizace Azure DevOps nenašly žádné identity?

Pravděpodobně jste hostem v ID Microsoft Entra, které místo člena zálohuje vaši organizaci Azure DevOps. Hosté Microsoft Entra nemůžou prohledávat Microsoft Entra ID způsobem, který vyžaduje Azure DevOps. Například hosté Microsoft Entra nemůžou použít webový portál Azure DevOps k vyhledání nebo výběru uživatelů, kteří nejsou přidaní do organizace Azure DevOps. Zjistěte, jak převést hosta Microsoft Entra na člena.

Co když nemůžeme použít stejné přihlašovací adresy?

Přidejte tyto uživatele do adresáře pomocí nových pracovních nebo školních účtů a znovu přiřaďte úrovně přístupu a přečetli je všem projektům. Pokud mají existující pracovní nebo školní účty, můžete je použít. Práce se neztratí a zůstane s jejich aktuálními přihlašovacími adresami. Uživatelé můžou migrovat práci, kterou chtějí zachovat, s výjimkou jejich historie práce. Další informace najdete v tématu přidání uživatelů organizace.

Co když omylem odstraním uživatele v Microsoft Entra ID?

Obnovte uživatele, a ne vytvořte nový. Pokud vytvoříte nového uživatele, a to i se stejnou e-mailovou adresou, tento uživatel není přidružený k předchozí identitě.

Jak můžu převést hosta Microsoft Entra na člena?

Vyberte z následujících dvou možností:

- Požádejte správce Microsoft Entra, aby váš účet odebral z adresáře a přečetl ho, takže jste místo hosta členem. Další informace naleznete v tématu Mohou být uživatelé Microsoft Entra B2B přidáni jako členové místo hostů?.

- Změňte typ uživatele hosta Microsoft Entra pomocí Prostředí Microsoft Graph PowerShell. Nedoporučujeme používat tento pokročilý proces, ale umožňuje uživateli dotazovat se na ID Microsoft Entra z organizace Azure DevOps.

Převod userType z hosta na člena pomocí Microsoft Graph PowerShellu

Upozorňující

Tento pokročilý proces nedoporučujeme , ale umožňuje uživateli dotazovat se na ID Microsoft Entra z organizace Azure DevOps.

Požadavky

Uživatel, který provádí změnu typu UserType, mají následující položky:

- Pracovní/školní účet (WSA) / nativní uživatel v Microsoft Entra ID. Typ uživatele s účtem Microsoft nemůžete změnit.

- Oprávnění správce uživatelů

Důležité

Doporučujeme vytvořit nového (nativního) uživatele Microsoft Entra s oprávněními správce uživatelů v Microsoft Entra ID. Proveďte následující kroky s tímto uživatelem, abyste vyloučili možnost připojení k nesprávnému ID Microsoft Entra. Až budete hotovi, můžete nového uživatele odstranit.

Proces

- Přihlaste se k webu Azure Portal jako správce uživatelů pro adresář vaší organizace.

- Přejděte do tenanta, který zálohuje vaši organizaci Azure DevOps.

- Otevřete výzvu prostředí Windows PowerShell pro správu, abyste mohli používat Microsoft Graph PowerShell.

- Spustit

Install-Module -Name Microsoft.Graph -Scope CurrentUser. Microsoft Graph se stáhne z Galerie prostředí PowerShell. - Po dokončení instalace spusťte

Connect-MgGraph -Scopes "User.ReadWrite.All"příkaz . Přihlaste se k ID Microsoft Entra. Nezapomeňte použít ID, které splňuje dříve uvedená kritéria, a souhlas s oprávněními. - Spusťte

Get-MgUser -Filter "DisplayName eq '<display name'" -property DisplayName, ID, UserPrincipalName, UserType | Select DisplayName, ID, UserPrincipalName, UserType, kde <display_name> je zobrazované jméno uživatele, jak je vidět na webu Azure Portal. Chceme změnit typ uživatele naMember. - Execute

Update-MgUser -UserId string -UserType Member, kdestringje hodnota ID vrácená předchozím příkazem. Uživatel je nastavený na stav člena. - Znovu spusťte

Get-MgUser -Filter "DisplayName eq '<display name'" -property DisplayName, ID, UserPrincipalName, UserType | Select DisplayName, ID, UserPrincipalName, UserTypea ověřte, že se změnil typ uživatele. Můžete také ověřit v části Microsoft Entra ID na webu Azure Portal.

I když to není normou, může to trvat několik hodin nebo dokonce dní, než se tato změna projeví v Azure DevOps. Pokud problém s Azure DevOps nevyřešíte okamžitě, dejte mu čas a zkuste to dál.

Skupiny Microsoft Entra

Proč nemůžu přiřadit oprávnění Azure DevOps přímo ke skupině Microsoft Entra?

Vzhledem k tomu, že se tyto skupiny vytvářejí a spravují v Azure, nemůžete těmto skupinám přiřadit oprávnění Azure DevOps přímo nebo zabezpečit cesty správy verzí. Pokud se pokusíte přiřadit oprávnění přímo, zobrazí se chyba.

Skupinu Microsoft Entra můžete přidat do skupiny Azure DevOps, která má požadovaná oprávnění. Nebo můžete tato oprávnění přiřadit skupině. Členové skupiny Microsoft Entra dědí oprávnění ze skupiny, do které je přidáte.

Můžu spravovat skupiny Microsoft Entra v Azure DevOps?

Ne, protože tyto skupiny se vytvářejí a spravují v Azure. Azure DevOps neukládá ani nesynchronizuje stav členů pro skupiny Microsoft Entra. Ke správě skupin Microsoft Entra použijte Azure Portal, Microsoft Identity Manager (MIM) nebo nástroje pro správu skupin, které vaše organizace podporuje.

Návody sdělit rozdíl mezi skupinou Azure DevOps a skupinou Microsoft Entra?

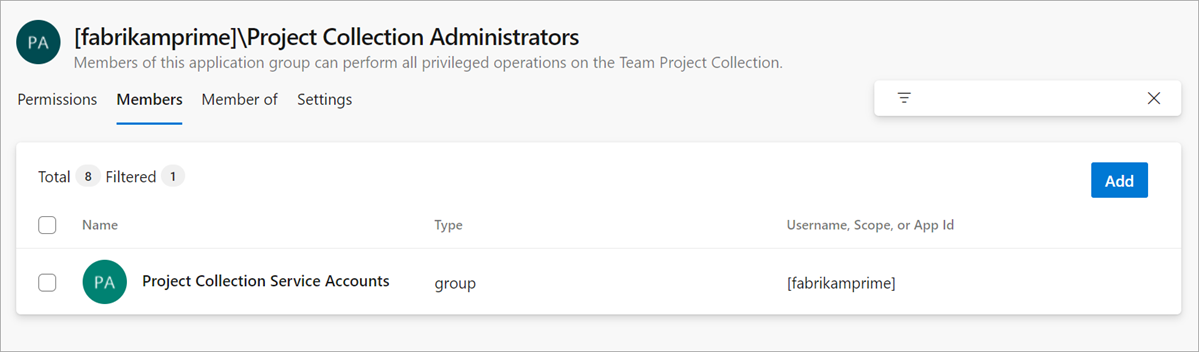

Uživatelské rozhraní Azure DevOps označuje rozsah členství pomocí hranatých závorek []. Podívejte se například na tuto stránku nastavení oprávnění:

| Název oboru | Definice |

|---|---|

[fabrikam-fiber] |

Členství je definováno v nastavení organizace. |

[Project Name] |

Členství je definováno v nastaveních projektu. |

[TEAM FOUNDATION] |

Členství je definováno přímo v Microsoft Entra ID |

Poznámka:

Pokud přidáte skupinu Microsoft Entra do vlastní skupiny zabezpečení a použijete podobný název, může se zobrazit, co se zdá být duplicitními skupinami. Prozkoumejte obor, ve [] kterém zjistíte, která je skupina DevOps a která je skupinou Microsoft Entra.

Proč seznam Uživatelé nezobrazuje všechny členy skupiny Microsoft Entra?

Návody přiřadit přístup organizace členům skupiny Microsoft Entra?

Když se tito členové skupiny poprvé přihlásí k vaší organizaci, Azure DevOps jim automaticky přiřadí úroveň přístupu. Pokud mají předplatná sady Visual Studio, Azure DevOps jim přiřadí odpovídající úroveň přístupu. V opačném případě je Azure DevOps přiřadí další úroveň přístupu s nejlepším dostupným přístupem v tomto pořadí: Základní účastník.

Pokud nemáte dostatek úrovní přístupu pro všechny členy skupiny Microsoft Entra, tito členové, kteří se přihlásí, získají přístup účastníka.

Jak můžu chránit přístup k integrovaným skupinám správců?

Vyžadovat přístup za běhu pomocí skupiny Microsoft Entra Privileged Identity Management (PIM). Další informace najdete v tématu Přístup za běhu pro skupiny správců.

Proč se při výběru skupiny Microsoft Entra nezobrazuje karta Zabezpečení všechny členy?

Na kartě Zabezpečení se zobrazí členové skupiny Microsoft Entra až po přihlášení do vaší organizace a mají přiřazenou úroveň přístupu.

Pokud chcete zobrazit všechny členy skupiny Microsoft Entra, použijte Azure Portal, MIM nebo nástroje pro správu skupin, které vaše organizace podporuje.

Proč widget členů týmu nezobrazuje všechny členy skupiny Microsoft Entra?

Widget členů týmu zobrazuje jenom uživatele, kteří se dříve přihlásili k vaší organizaci.

Proč se v podokně kapacity týmu nezobrazují všichni členové skupiny Microsoft Entra?

Podokno kapacity týmu zobrazuje jenom uživatele, kteří se dříve přihlásili k vaší organizaci. Pokud chcete nastavit kapacitu, přidejte uživatele do týmu ručně.

Proč Azure DevOps už neuvolní úrovně přístupu uživatelům, kteří nejsou členy skupiny Microsoft Entra?

Azure DevOps automaticky neupřístupní úrovně přístupu těmto uživatelům. Pokud chcete přístup odebrat ručně, přejděte do části Uživatelé.

Můžu přiřadit pracovní položky členům skupiny Microsoft Entra, kteří se nepřihlásili?

Pracovní položky můžete přiřadit libovolnému členovi Microsoft Entra, který má oprávnění pro vaši organizaci. Tato akce také přidá tohoto člena do vaší organizace. Když tímto způsobem přidáte uživatele, automaticky se zobrazí jako Uživatelé s nejlepší dostupnou úrovní přístupu. Uživatel se také zobrazí v nastavení zabezpečení.

Můžu pomocí skupin Microsoft Entra dotazovat pracovní položky pomocí klauzule In Group?

Ne, nepodporujeme dotazování na skupiny Microsoft Entra.

Můžu použít skupiny Microsoft Entra k nastavení pravidel polí v šablonách pracovních položek?

Ne, ale možná vás zajímají naše plány přizpůsobení procesů.

Přidání uživatelů do adresáře

Přidejte uživatele organizace do svého ID Microsoft Entra.

Proč se mi zobrazila chyba oznamující, že má moje organizace více aktivních identit se stejným hlavním názvem uživatele (UPN)?

Během procesu připojení mapujeme stávající uživatele na členy tenanta Microsoft Entra na základě jejich hlavního názvu uživatele (UPN), který se často označuje jako přihlašovací adresa. Pokud zjistíme více uživatelů se stejným hlavním názvem uživatele (UPN), nevíme, jak tyto uživatele namapovat. K tomuto scénáři dochází v případě, že uživatel změní hlavní název uživatele (UPN) tak, aby odpovídal názvu uživatele, který už v organizaci existuje.

Pokud se tato chyba vyskytne, zkontrolujte, zda v seznamu uživatelů nejsou duplikáty. Pokud najdete nějaké duplikáty, odeberte uživatele, které nepotřebujete. Pokud nemůžete najít žádné duplicity, obraťte se na podporu.

Můžu přepnout aktuální uživatele z účtů Microsoft na pracovní účty v Azure DevOps?

Ne. I když můžete do své organizace přidat nové pracovní účty, považují se za nové uživatele. Pokud chcete získat přístup ke všem svým pracím, včetně jeho historie, musíte použít stejné přihlašovací adresy, které jste použili předtím, než byla vaše organizace připojena k vašemu ID Microsoft Entra. Přidejte svůj účet Microsoft jako člena do svého ID Microsoft Entra.

Proč nemůžu do svého ID Microsoft Entra přidat uživatele z jiných adresářů?

Být členem těchto adresářů nebo mít v těchto adresářích přístup pro čtení. V opačném případě je můžete přidat pomocí spolupráce B2B prostřednictvím správce Microsoft Entra. Můžete je také přidat pomocí svých účtů Microsoft nebo vytvořením nových pracovních účtů pro ně ve vašem adresáři.

Co když se mi při pokusu o mapování uživatele na existujícího člena mé organizace zobrazí chyba?

Uživatele můžete mapovat na jinou identitu, která ještě není aktivním členem organizace, nebo přidat existujícího uživatele do vašeho ID Microsoft Entra. Pokud stále potřebujete namapovat existujícího člena organizace Azure DevOps, obraťte se na podporu.

Návody používat můj pracovní nebo školní účet se sadou Visual Studio s předplatným MSDN?

Pokud jste k aktivaci sady Visual Studio s předplatným MSDN obsahujícím Azure DevOps použili účet Microsoft jako výhodu, můžete přidat pracovní nebo školní účet. ID Microsoft Entra musí spravovat účet. Zjistěte , jak propojit pracovní nebo školní účty se sadou Visual Studio s předplatnými MSDN.

Můžu řídit přístup k organizaci pro externí uživatele v připojeném adresáři?

Ano, ale jenom pro externí uživatele, kteří jsou přidaní jako hosté prostřednictvím Microsoftu 365 nebo přidali spolupráci B2B od správce Microsoft Entra. Tito externí uživatelé se spravují mimo připojený adresář. Další informace získáte od správce Microsoft Entra. Následující nastavení nemá vliv na uživatele, kteří jsou přidaní přímo do adresáře vaší organizace.

Než začnete, ujistěte se, že máte alespoň základní přístup, ne účastníka.

Dokončete požadavky pro přidání externích uživatelů a zapněte přístup externího hosta na Zapnuto.

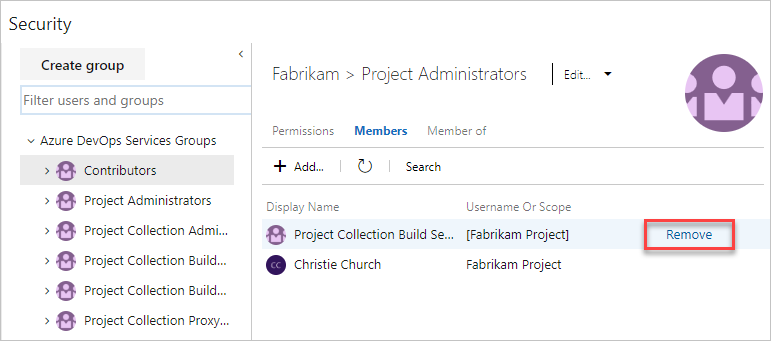

Odebrání uživatelů nebo skupin

Návody odebrání skupiny Microsoft Entra z Azure DevOps?

Přejděte do kolekce projektu nebo projektu. V horním panelu vyberte ![]() Nastavení a pak vyberte Zabezpečení.

Nastavení a pak vyberte Zabezpečení.

Najděte skupinu Microsoft Entra a odstraňte ji z vaší organizace.

Proč se mi při odstranění uživatele z organizace zobrazí výzva k odebrání uživatele ze skupiny Microsoft Entra?

Uživatelé můžou patřit do vaší organizace, a to jak jako jednotlivci, tak jako členové skupin Microsoft Entra ve skupinách Azure DevOps. Tito uživatelé mají stále přístup k vaší organizaci, i když jsou členy těchto skupin Microsoft Entra.

Pokud chcete blokovat veškerý přístup pro uživatele, odeberte je ze skupin Microsoft Entra ve vaší organizaci nebo je odeberte z vaší organizace. V současné době nemůžeme blokovat přístup úplně nebo pro takové uživatele vytvářet výjimky.

Pokud se uživatel Microsoft Entra odebere, zruší se také všechny související paty?

Uživatelé, kteří jsou ve vašem adresáři zakázaní nebo odebraní, už nebudou mít k vaší organizaci přístup žádným mechanismem, včetně pats nebo SSH.

Připojení, odpojení od připojení nebo změna připojení Microsoft Entra

Jak můžu spravovat více organizací, které jsou připojené k ID Microsoft Entra?

Můžete si stáhnout úplný seznam organizací podporovaných tenantem Microsoft Entra. Další informace najdete v tématu Získání seznamu organizací založených na Microsoft Entra ID.

Můžu svou organizaci připojit k ID Microsoft Entra vytvořenému z Microsoftu 365?

Ano. Pokud nemůžete najít ID Microsoft Entra vytvořené z Microsoftu 365, přečtěte si článek Proč nevidím adresář, ke kterému se chci připojit?.

Proč nevidím adresář, ke kterému se chci připojit? Co mám dělat?

Adresář se nemusí zobrazit za žádných z následujících okolností:

Nejste rozpoznáni jako vlastník organizace pro správu připojení adresářů.

Obraťte se na správce organizace Microsoft Entra a požádejte ho, aby vás z nich udělal členem organizace. Je možné, že nejste součástí organizace.

Proč je moje organizace už připojená k adresáři? Můžu tento adresář změnit?

Vaše organizace byla připojena k adresáři, když vlastník organizace vytvořil organizaci nebo později. Když vytvoříte organizaci s pracovním nebo školním účtem, vaše organizace se automaticky připojí k adresáři, který spravuje tento pracovní nebo školní účet. Ano, můžete přepnout adresáře. Možná budete muset migrovat některé uživatele.

Můžu přepnout do jiného adresáře?

Ano. Další informace naleznete v tématu Přepnutí na jiné ID Microsoft Entra.

Důležité

Když změníte připojení Microsoft Entra, uživatelé a skupiny, které dědí členství a oprávnění ze skupiny Microsoft Entra, už tato oprávnění nedědí. Skupiny Microsoft Entra přidané do vaší organizace Azure DevOps se nepřenesou a přestanou ve vaší organizaci existovat. Všechna oprávnění a vztahy členství vytvořené s těmito skupinami Microsoft Entra přestanou po přenosu existovat. Pravidla skupin povolená pro skupiny Microsoft Entra navíc přestanou existovat, když změníte připojení Microsoft Entra.

Proč a kdy mám požádat podporu o ruční vymazání klíčů SSH?

Když přepnete z jednoho tenanta Microsoft Entra na jiného, základní identita se také změní a všechny tokeny PAT nebo klíče SSH, které měl uživatel se starou identitou, přestanou fungovat. Všechny aktivní klíče SSH nahrané do organizace se neodstraní v rámci procesu přepnutí tenanta, což může uživateli zablokovat nahrávání nových klíčů po přepnutí. Doporučujeme, aby uživatelé před přepnutím tenanta služby Active Directory odstranili všechny své klíče SSH. Pracujeme v backlogu, abychom v rámci procesu přepnutí tenanta automaticky odstranili klíče SSH a mezitím, pokud vám po přepnutí tenanta zablokovali nahrávání nových klíčů, doporučujeme kontaktovat podporu, abyste tyto staré klíče SSH odstranili.

Moje alternativní přihlašovací údaje už nefungují. Co mám dělat?

Azure DevOps už od 2. března 2020 nepodporuje ověřování alternativních přihlašovacích údajů. Pokud stále používáte alternativní přihlašovací údaje, důrazně doporučujeme přejít na bezpečnější metodu ověřování (například osobní přístupové tokeny nebo SSH). Další informace.

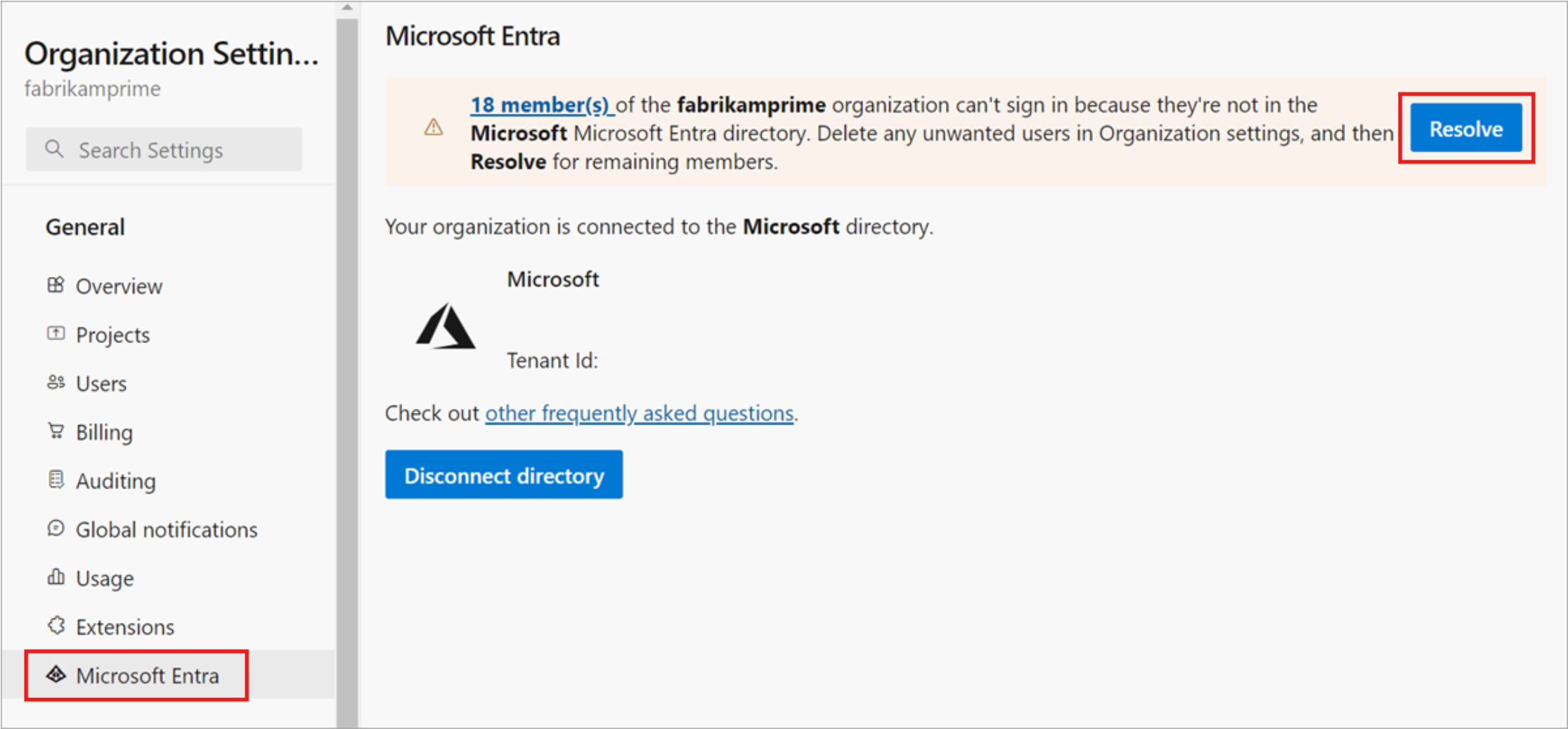

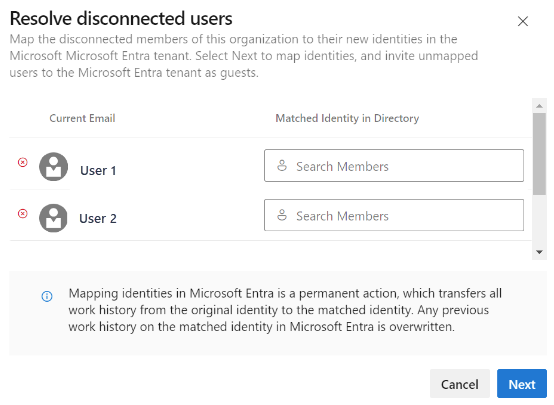

Někteří uživatelé jsou odpojeni, ale mají odpovídající identity v Microsoft Entra ID. Co mám dělat?

V nastavení organizace Azure DevOps vyberte Microsoft Entra ID a pak Vyřešit.

Odpovídá identitám. Až budete hotovi, vyberte Další .

Při řešení odpojení se mi zobrazila chybová zpráva. Co mám dělat?

Zkuste to ještě jednou.

Můžete být hostem v Microsoft Entra ID. Požádejte správce organizace, který je členem ID Microsoft Entra, provést mapování. Nebo požádejte správce MICROSOFT Entra ID, aby vás převedl na člena.

Pokud chybová zpráva obsahuje uživatele ve vaší doméně, ale v adresáři je nevidíte, uživatel pravděpodobně opustil vaši společnost. Přejděte do uživatelského nastavení organizace a odeberte uživatele z vaší organizace.

Když jsem se snažil pozvat nového uživatele na moje ID Microsoft Entra, mám výjimku 403. Co mám dělat?

Můžete být hostem v Microsoft Entra ID a nemáte správná oprávnění k pozvání uživatelů. Přejděte do nastavení externí spolupráce v MICROSOFT Entra ID a přesuňte přepínač "Hosté mohou pozvat" na Ano. Aktualizujte ID Microsoft Entra a zkuste to znovu.

Budou mít moji uživatelé svoje stávající předplatná sady Visual Studio?

Správci předplatného sady Visual Studio obvykle přiřazují předplatná k firemním e-mailovým adresám uživatelů, aby uživatelé mohli přijímat uvítací e-maily a oznámení. Pokud se e-mailové adresy identity a předplatného shodují, můžou uživatelé získat přístup k výhodám předplatného. Když přecházíte z Microsoftu na identity Microsoft Entra, výhody uživatelů stále fungují s novou identitou Microsoft Entra. E-mailové adresy se ale musí shodovat. Pokud se e-mailové adresy neshodují, musí správce předplatného znovu přiřadit. V opačném případě musí uživatelé do svého předplatného sady Visual Studio přidat alternativní identitu.

Co když se musím přihlásit, když používám výběr osob?

Vymažte mezipaměť prohlížeče a pro příslušnou relaci odstraňte všechny soubory cookie. Zavřete prohlížeč a pak ho znovu otevřete.

Co když moje pracovní položky označují, že uživatelé nejsou platná?

Vymažte mezipaměť prohlížeče a pro příslušnou relaci odstraňte všechny soubory cookie. Zavřete prohlížeč a pak ho znovu otevřete.

Jakmile je moje organizace připojená k Microsoft Entra ID, aktualizuje pracovní položky, žádosti o přijetí změn a další části, na které se v systému odkazuje pomocí svého nového ID?

Ano, všechny části systému se aktualizují o nové ID, když se ID uživatele mapuje ze svého osobního e-mailu na pracovní e-mail.

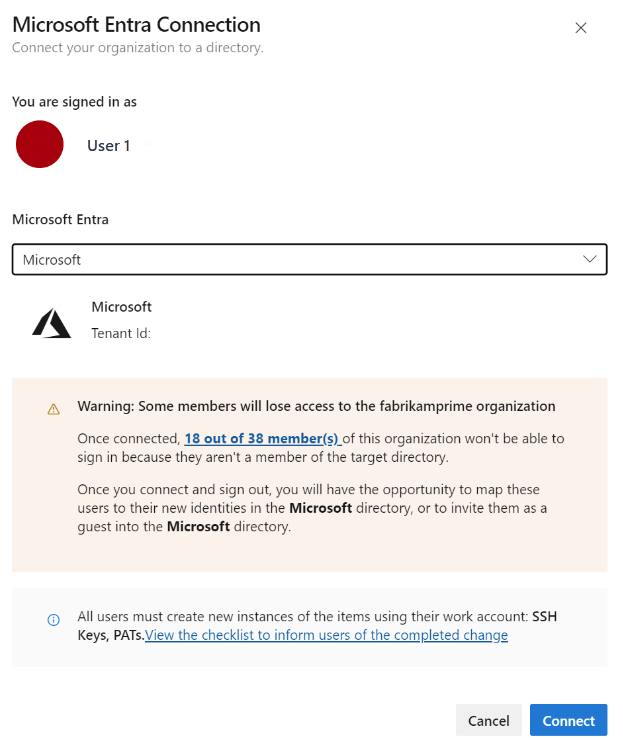

Co když se zobrazí upozornění na členy, kteří ztratí přístup k organizaci?

Stále se můžete připojit k ID Microsoft Entra, ale po připojení zkuste problém s mapováním vyřešit a výběrem tučného textu zjistíte, kteří uživatelé jsou ovlivněni. Pokud stále potřebujete pomoc, obraťte se na podporu.

Jak se můžu připojit k ID Microsoft Entra s více než 100 členy v mé organizaci Azure DevOps?

V současné době se stále můžete připojit, ale funkce mapování a pozvání, které pomáhají vyřešit odpojené uživatele po připojení, nefunguje nad 100. Obraťte se na podporu.

Proč git.exe/ Visual Studio se nedaří ověřit po propojení nebo zrušení propojení s ID Microsoft Entra?

Mezipaměť tenanta musí být vymazána, pokud používáte verzi GCM před verzí 1.15.0. Vymazání mezipaměti tenanta je stejně snadné jako odstranění %LocalAppData%\GitCredentialManager\tenant.cache souboru na každém počítači, který vrací chybu přihlášení. GCM automaticky vytvoří a podle potřeby naplní soubor mezipaměti při následných pokusech o přihlášení.

Návody získat nápovědu nebo podporu pro Azure DevOps?

Vyberte si z následujících možností podpory:

- Nahlašte problém s Azure DevOps v komunitě vývojářů.

- Poskytnutí návrhu komunity vývojářů

- Získejte rady ke službě Stack Overflow

- Zobrazení archivů fóra Azure DevOps na webu MSDN