Povolení přihlašování pro aplikace WebLogic v Javě pomocí ID Microsoft Entra

Tento článek ukazuje aplikaci Java WebLogic, která přihlašuje uživatele k vašemu tenantovi Microsoft Entra ID pomocí knihovny Microsoft Authentication Library (MSAL) pro Javu.

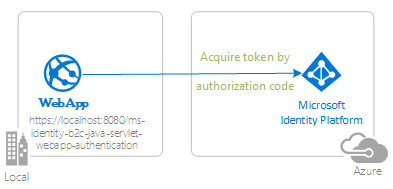

Následující diagram znázorňuje topologii aplikace:

Diagram znázorňující topologii aplikace

Diagram znázorňující topologii aplikace

Klientská aplikace používá MSAL pro Javu (MSAL4J) k přihlášení uživatelů k vlastnímu tenantovi Microsoft Entra ID a získání tokenu ID od Microsoft Entra ID. Token ID potvrzuje, že se uživatel ověřuje v tomto tenantovi. Aplikace chrání své trasy podle stavu ověřování uživatele.

Požadavky

- Sada JDK verze 8 nebo vyšší

- Maven 3

- Tenant Microsoft Entra ID. Další informace naleznete v tématu Získání tenanta Microsoft Entra ID.

- Uživatelský účet ve vašem vlastním tenantovi Microsoft Entra ID, pokud chcete pracovat jenom s účty v adresáři organizace – to znamená v režimu jednoho tenanta. Pokud jste v tenantovi Microsoft Entra ID nevytvořili uživatelský účet, měli byste to udělat, než budete pokračovat. Další informace najdete v tématu Vytváření, pozvání a odstraňování uživatelů.

- Uživatelský účet v tenantovi Microsoft Entra ID libovolné organizace, pokud chcete pracovat s účty v libovolném organizačním adresáři – to znamená v režimu s více tenanty. Tuto ukázku musíte upravit, aby fungovala s osobním účtem Microsoft. Pokud jste ještě ve svém tenantovi Microsoft Entra ID nevytvořili uživatelský účet, měli byste to udělat předtím, než budete pokračovat. Další informace najdete v tématu Vytváření, pozvání a odstraňování uživatelů.

- Osobní účet Microsoft – například Xbox, Hotmail, Live atd., pokud chcete pracovat s osobními účty Microsoft.

Doporučení

- Znalost Javy / Jakarta Servlets.

- Znalost terminálu Linux/OSX

- jwt.ms pro kontrolu tokenů.

- Fiddler pro monitorování síťové aktivity a řešení potíží.

- Sledujte blog Microsoft Entra ID a sledujte aktuální informace o nejnovějším vývoji.

Nastavení ukázky

Následující části ukazují, jak nastavit ukázkovou aplikaci.

Klonování nebo stažení ukázkového úložiště

Pokud chcete ukázku naklonovat, otevřete okno Bash a použijte následující příkaz:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/1-Authentication/sign-in

Případně přejděte do úložiště ms-identity-msal-java-samples , stáhněte si ho jako .zip soubor a extrahujte ho na pevný disk.

Důležité

Abyste se vyhnuli omezením délky cesty k souboru ve Windows, naklonujte nebo extrahujte úložiště do adresáře poblíž kořenového adresáře pevného disku.

Registrace ukázkové aplikace v tenantovi Microsoft Entra ID

V této ukázce je jeden projekt. V této části se dozvíte, jak aplikaci zaregistrovat.

Nejprve zaregistrujte aplikaci na webu Azure Portal podle pokynů v rychlém startu: Registrace aplikace na platformě Microsoft Identity Platform.

Potom pomocí následujících kroků dokončete registraci:

Přejděte na stránku Microsoft identity platform pro vývojáře Registrace aplikací.

Vyberte Nová registrace.

Na stránce Zaregistrovat aplikaci, která se zobrazí, zadejte následující informace o registraci aplikace:

V části Název zadejte smysluplný název aplikace pro zobrazení uživatelům aplikace ,

java-servlet-webapp-authenticationnapříklad .V části Podporované typy účtů vyberte jednu z následujících možností:

- V tomto organizačním adresáři vyberte Účty jenom v případě, že vytváříte aplikaci pro použití pouze uživateli ve vašem tenantovi – to znamená aplikace s jedním tenantem .

- Vyberte Účty v libovolném organizačním adresáři , pokud chcete, aby uživatelé v libovolném tenantovi Microsoft Entra ID mohli vaši aplikaci používat – to znamená víceklientských aplikací.

- Vyberte Účty v libovolném organizačním adresáři a osobních účtech Microsoft pro nejširší sadu zákazníků – to znamená víceklientských aplikací, která podporuje také osobní účty Microsoft.

- Vyberte osobní účty Microsoft, které budou používat jenom uživatelé osobních účtů Microsoft – například účty Hotmail, Live, Skype a Xbox.

V části Identifikátor URI přesměrování vyberte v poli se seznamem web a zadejte následující identifikátor URI přesměrování:

http://localhost:8080/msal4j-servlet-auth/auth/redirect.

Výběrem možnosti Registrovat aplikaci vytvořte.

Na stránce registrace aplikace vyhledejte a zkopírujte hodnotu ID aplikace (klienta), kterou chcete použít později. Tuto hodnotu použijete v konfiguračním souboru nebo souborech vaší aplikace.

Na registrační stránce aplikace vyberte v navigačním podokně certifikáty a tajné kódy a otevřete stránku pro generování tajných kódů a nahrání certifikátů.

V části Tajné klíče klienta vyberte Nový tajný klíč klienta.

Zadejte popis – například tajný kód aplikace.

Vyberte jednu z dostupných dob trvání: Za 1 rok, Za 2 roky nebo Nikdy nevyprší platnost.

Vyberte Přidat. Zobrazí se vygenerovaná hodnota.

Zkopírujte a uložte vygenerovanou hodnotu pro použití v dalších krocích. Tuto hodnotu potřebujete pro konfigurační soubory kódu. Tato hodnota se znovu nezobrazí a nemůžete ji načíst žádným jiným způsobem. Před přechodem na jinou obrazovku nebo podokno si ho proto nezapomeňte uložit z webu Azure Portal.

Nakonfigurujte aplikaci tak, aby používala vaši registraci aplikace.

Ke konfiguraci aplikace použijte následující postup:

Poznámka:

V následujících krocích ClientID je stejný jako Application ID nebo AppId.

Otevřete projekt v integrovaném vývojovém prostředí (IDE).

Otevřete soubor ./src/main/resources/authentication.properties.

Vyhledejte řetězec

{enter-your-tenant-id-here}. Nahraďte existující hodnotu jednou z následujících hodnot:- ID tenanta Microsoft Entra ID, pokud jste aplikaci zaregistrovali jenom s účty v tomto organizačním adresáři .

- Slovo

organizations, pokud jste aplikaci zaregistrovali u účtů v libovolné možnosti adresáře organizace. - Slovo

common, pokud jste aplikaci zaregistrovali pomocí účtů v libovolném organizačním adresáři a osobních účtech Microsoft. - Slovo

consumers, pokud jste aplikaci zaregistrovali pomocí možnosti Osobní účty Microsoft

Vyhledejte řetězec

{enter-your-client-id-here}a nahraďte existující hodnotu ID aplikace neboclientIdjava-servlet-webapp-authenticationaplikace zkopírovanou z webu Azure Portal.Najděte řetězec

{enter-your-client-secret-here}a nahraďte existující hodnotu hodnotou, kterou jste uložili při vytvářeníjava-servlet-webapp-authenticationaplikace, na webu Azure Portal.

Sestavení ukázky

Pokud chcete vytvořit ukázku pomocí Mavenu, přejděte do adresáře obsahujícího soubor pom.xml ukázky a spusťte následující příkaz:

mvn clean package

Tento příkaz vygeneruje soubor .war , který můžete spustit na různých aplikačních serverech.

Nasazení ukázky

Tyto pokyny předpokládají, že jste nainstalovali WebLogic a nastavili jste určitou doménu serveru.

Před nasazením do WebLogic proveďte některé změny konfigurace v samotné ukázce pomocí následujících kroků a pak sestavte nebo znovu sestavte balíček:

V ukázce vyhledejte soubor application.properties nebo authentication.properties , kde jste nakonfigurovali ID klienta, tenanta, adresu URL přesměrování atd.

V tomto souboru změňte odkazy na

localhost:8080adresu URL alocalhost:8443port, na kterém běží WebLogic, což by mělo býtlocalhost:7001ve výchozím nastavení .Musíte také provést stejnou změnu v registraci aplikace Azure, kde jste ji nastavili na webu Azure Portal jako hodnotu identifikátoru URI přesměrování na kartě Ověřování .

Pomocí následujících kroků nasaďte ukázku do WebLogic prostřednictvím webové konzoly:

Spusťte server WebLogic pomocí DOMAIN_NAME\bin\startWebLogic.cmd.

Přejděte do webové konzoly WebLogic v prohlížeči na adrese

http://localhost:7001/console.Přejděte do části Nasazení struktury>domény, vyberte Nainstalovat, vyberte Nahrát soubory a vyhledejte soubor .war, který jste vytvořili pomocí Mavenu.

Vyberte Nainstalovat toto nasazení jako aplikaci, vyberte Další, Vyberte Dokončit a pak vyberte Uložit.

Většina výchozích nastavení by měla být v pořádku s tím rozdílem, že byste měli aplikaci pojmenovat tak, aby odpovídala identifikátoru URI přesměrování, který jste nastavili v ukázkové konfiguraci nebo registraci aplikace Azure. To znamená, že pokud je

http://localhost:7001/msal4j-servlet-authidentifikátor URI přesměrování , pak byste měli pojmenovat aplikacimsal4j-servlet-auth.Vraťte se do nasazení struktury>domény a spusťte aplikaci.

Po spuštění aplikace přejděte na

http://localhost:7001/<application-name>/a měli byste mít přístup k aplikaci.

Zkoumání ukázky

Ukázku můžete prozkoumat pomocí následujících kroků:

- Všimněte si stavu přihlášení nebo odhlášení, který se zobrazuje uprostřed obrazovky.

- Vyberte tlačítko citlivé na kontext v rohu. Toto tlačítko přečte přihlášení při prvním spuštění aplikace.

- Na další stránce postupujte podle pokynů a přihlaste se pomocí účtu v tenantovi Microsoft Entra ID.

- Na obrazovce souhlasu si všimněte požadovaných oborů.

- Všimněte si, že kontextové tlačítko se teď zobrazuje odhlásit a zobrazit vaše uživatelské jméno.

- Výběrem podrobností o tokenu ID zobrazíte některé dekódované deklarace identity tokenu ID.

- Pomocí tlačítka v rohu se odhlaste.

- Po odhlášení vyberte podrobnosti o tokenu ID a všimněte si, že aplikace zobrazí

401: unauthorizedmísto deklarací identity tokenu ID, když uživatel nemá autorizaci.

O kódu

Tato ukázka ukazuje, jak pomocí KNIHOVNY MSAL pro Javu (MSAL4J) přihlásit uživatele k vašemu tenantovi Microsoft Entra ID. Pokud chcete použít MSAL4J ve vlastních aplikacích, musíte ho přidat do svých projektů pomocí Mavenu.

Pokud chcete replikovat chování této ukázky, můžete zkopírovat soubor pom.xml a obsah pomocných rutin a složek authservlets ve složce src/main/java/com/microsoft/azuresamples/msal4j. Potřebujete také soubor authentication.properties . Tyto třídy a soubory obsahují obecný kód, který můžete použít v široké škále aplikací. Zbývající část ukázky můžete také zkopírovat, ale ostatní třídy a soubory jsou vytvořené speciálně tak, aby řešily cíl této ukázky.

Obsah

Následující tabulka ukazuje obsah složky ukázkového projektu:

| Soubor nebo složka | Popis |

|---|---|

| src/main/java/com/microsoft/azuresamples/msal4j/authwebapp/ | Tento adresář obsahuje třídy definující back-endovou obchodní logiku aplikace. |

| src/main/java/com/microsoft/azuresamples/msal4j/authservlets/ | Tento adresář obsahuje třídy, které se používají k přihlášení a odhlášení koncových bodů. |

| *Servlet.java | Všechny dostupné koncové body jsou definovány ve třídách Javy s názvy končícími Servlet. |

| src/main/java/com/microsoft/azuresamples/msal4j/helpers/ | Pomocné třídy pro ověřování. |

| AuthenticationFilter.java | Přesměruje neověřené požadavky na chráněné koncové body na stránku 401. |

| src/main/resources/authentication.properties | Microsoft Entra ID a konfigurace programu. |

| src/main/webapp/ | Tento adresář obsahuje uživatelské rozhraní – šablony JSP. |

| CHANGELOG.md | Seznam změn v ukázce |

| CONTRIBUTING.md | Pokyny pro přispívání do ukázky |

| LICENCE | Licence pro ukázku. |

ConfidentialClientApplication

Instance ConfidentialClientApplication se vytvoří v souboru AuthHelper.java , jak je znázorněno v následujícím příkladu. Tento objekt pomáhá vytvořit autorizační adresu URL microsoft Entra ID a také pomáhá vyměnit ověřovací token pro přístupový token.

// getConfidentialClientInstance method

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.authority(AUTHORITY)

.build();

Pro vytváření instancí se používají následující parametry:

- ID klienta aplikace.

- Tajný klíč klienta, což je požadavek na důvěrné klientské aplikace.

- Autorita MICROSOFT Entra ID, která zahrnuje ID vašeho tenanta Microsoft Entra ID.

V této ukázce se tyto hodnoty čtou ze souboru authentication.properties pomocí čtečky vlastností v souboru Config.java .

Ukázka krok za krokem

Následující kroky poskytují návod k funkcím aplikace:

Prvním krokem procesu přihlášení je odeslání požadavku na

/authorizekoncový bod pro vašeho tenanta Microsoft Entra ID. Instance MSAL4JConfidentialClientApplicationslouží k vytvoření adresy URL žádosti o autorizaci. Aplikace přesměruje prohlížeč na tuto adresu URL, což je místo, kde se uživatel přihlásí.final ConfidentialClientApplication client = getConfidentialClientInstance(); AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters.builder(Config.REDIRECT_URI, Collections.singleton(Config.SCOPES)) .responseMode(ResponseMode.QUERY).prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String authorizeUrl = client.getAuthorizationRequestUrl(parameters).toString(); contextAdapter.redirectUser(authorizeUrl);Následující seznam popisuje funkce tohoto kódu:

AuthorizationRequestUrlParameters: Parametry, které musí být nastaveny pro sestavení AuthorizationRequestUrl.REDIRECT_URI: Kde Microsoft Entra ID přesměruje prohlížeč – spolu s ověřovacím kódem – po shromáždění přihlašovacích údajů uživatele. Musí odpovídat identifikátoru URI přesměrování v registraci aplikace Microsoft Entra ID na webu Azure Portal.SCOPES: Obory jsou oprávnění požadovaná aplikací. Za normálních okolností stačí tři oboryopenid profile offline_accesspro příjem odpovědi tokenu ID.Úplný seznam oborů požadovaných aplikací najdete v souboru authentication.properties . Můžete přidat další obory, například

User.Read.

Uživateli se zobrazí výzva k přihlášení pomocí ID Microsoft Entra. Pokud je pokus o přihlášení úspěšný, prohlížeč uživatele se přesměruje do koncového bodu přesměrování aplikace. Platný požadavek na tento koncový bod obsahuje autorizační kód.

Instance

ConfidentialClientApplicationpak tento autorizační kód pro token ID a přístupový token vymění z Microsoft Entra ID.// First, validate the state, then parse any error codes in response, then extract the authCode. Then: // build the auth code params: final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(Config.REDIRECT_URI)).scopes(Collections.singleton(Config.SCOPES)).build(); // Get a client instance and leverage it to acquire the token: final ConfidentialClientApplication client = AuthHelper.getConfidentialClientInstance(); final IAuthenticationResult result = client.acquireToken(authParams).get();Následující seznam popisuje funkce tohoto kódu:

AuthorizationCodeParameters: Parametry, které musí být nastaveny pro výměnu autorizačního kódu pro ID nebo přístupový token.authCode: Autorizační kód přijatý v koncovém bodu přesměrování.REDIRECT_URI: Identifikátor URI přesměrování použitý v předchozím kroku musí být znovu předán.SCOPES: Obory použité v předchozím kroku musí být předány znovu.

Pokud

acquireTokenje deklarace identity tokenu úspěšné, extrahují se. Pokud kontrola nesouvisení projde, výsledky se umístí docontextinstanceIdentityContextDatarelace a uloží se do relace. Aplikace pak může vytvořitIdentityContextDatainstanci z relace prostřednictvím instanceIdentityContextAdapterServlet, kdy k ní potřebuje přístup, jak je znázorněno v následujícím kódu:// parse IdToken claims from the IAuthenticationResult: // (the next step - validateNonce - requires parsed claims) context.setIdTokenClaims(result.idToken()); // if nonce is invalid, stop immediately! this could be a token replay! // if validation fails, throws exception and cancels auth: validateNonce(context); // set user to authenticated: context.setAuthResult(result, client.tokenCache().serialize());

Ochrana tras

Informace o tom, jak ukázková aplikace filtruje přístup k trasám, najdete v tématu AuthenticationFilter.java. V souboru app.protect.authenticated authentication.properties vlastnost obsahuje trasy oddělené čárkami, ke kterým mají přístup pouze ověření uživatelé, jak je znázorněno v následujícím příkladu:

# for example, /token_details requires any user to be signed in and does not require special roles claim(s)

app.protect.authenticated=/token_details

Rozsahy

Obory říkají Microsoft Entra ID úrovně přístupu, kterou aplikace požaduje.

V závislosti na požadovaných oborech zobrazí ID Microsoft Entra dialog pro vyjádření souhlasu uživateli při přihlášení. Pokud uživatel souhlasí s jedním nebo více obory a získá token, jsou obory s souhlasem zakódovány do výsledného access_token.

Obory požadované aplikací najdete v tématu authentication.properties. Tyto tři obory jsou ve výchozím nastavení požadovány knihovnou MSAL a podle id Microsoft Entra.

Více informací

- Microsoft Authentication Library (MSAL) pro Javu

- Referenční dokumentace k MSAL v Javě

- Microsoft Identity Platform (Microsoft Entra ID pro vývojáře)

- Rychlý start: registrace aplikace pomocí platformy identity Microsoft

- Principy prostředí souhlasu aplikace Microsoft Entra ID

- Vysvětlení souhlasu uživatele a správce

- Ukázky kódu MSAL

Další krok

Nasazení aplikací Java WebLogic do WebLogic ve službě Azure Virtual Machines