Úvod do kontroly malwaru

Kontrola malwaru v programu Microsoft Defender for Storage vylepšuje zabezpečení účtů Azure Storage detekcí a zmírněním malwarových hrozeb. Používá Antivirová ochrana v programu Microsoft Defender ke kontrole obsahu úložiště, zajištění zabezpečení a dodržování předpisů.

Defender for Storage nabízí dva typy kontroly malwaru:

Vyhledávání malwaru při nahrávání: Automaticky prohledává objekty blob při jejich nahrání nebo úpravě a poskytuje detekci téměř v reálném čase. Tento typ skenování je ideální pro aplikace, které zahrnují časté nahrávání uživatelů, jako jsou webové aplikace nebo platformy pro spolupráci. Skenování obsahu při nahrání pomáhá zabránit škodlivým souborům v vstupu do vašeho prostředí úložiště a šíření podřízeného obsahu.

Kontrola malwaru na vyžádání: Umožňuje kontrolovat existující objekty blob, kdykoli je to potřeba, což je ideální pro reakce na incidenty, dodržování předpisů a proaktivní zabezpečení. Tento typ kontroly je ideální pro vytvoření standardních hodnot zabezpečení kontrolou všech existujících dat, reakcí na výstrahy zabezpečení nebo přípravou na audity.

Tyto možnosti vám pomůžou chránit účty úložiště, splňovat požadavky na dodržování předpisů a udržovat integritu dat.

Proč je kontrola malwaru důležitá

Obsah nahraný do cloudového úložiště může představovat malware a představovat rizika pro vaši organizaci. Vyhledávání malwaru pomáhá zabránit škodlivým souborům v vstupu do vašeho prostředí nebo jeho šíření.

Kontrola malwaru v defenderu for Storage pomáhá:

Detekce škodlivého obsahu: Identifikuje a snižuje hrozby malwaru.

Vylepšení stavu zabezpečení: Přidá vrstvu zabezpečení, která zabrání šíření malwaru.

Podpora dodržování předpisů: Pomáhá splňovat zákonné požadavky.

Zjednodušení správy zabezpečení: Nabízí řešení s nízkou údržbou nativní pro cloud, které je možné konfigurovat ve velkém měřítku.

Klíčové funkce

Integrované řešení SaaS: Umožňuje jednoduché povolení ve velkém měřítku s nulovou údržbou.

Komplexní antimalwarové funkce: Skenování pomocí Antivirová ochrana v programu Microsoft Defender (MDAV), zachycení polymorfického a metamorfického malwaru.

Komplexní detekce: Prohledává všechny typy souborů, včetně archivů, jako jsou soubory ZIP a RAR, až 50 GB na objekt blob.

Flexibilní možnosti skenování: Nabízí nahrání a skenování na vyžádání na základě vašich potřeb.

Integrace s výstrahami zabezpečení: Generuje podrobné výstrahy v programu Microsoft Defender for Cloud.

Podpora automatizace: Umožňuje automatizované odpovědi pomocí služeb Azure, jako jsou Logic Apps a Function Apps.

Dodržování předpisů a auditování: Protokoly kontrolou výsledků dodržování předpisů a auditování

Podpora privátních koncových bodů: Kontrola malwaru podporuje privátní koncové body a zajišťuje ochranu osobních údajů tím, že eliminuje ohrožení veřejného internetu.

Jaký druh vyhledávání malwaru funguje pro vaše potřeby?

Pokud chcete okamžitou ochranu pro časté nahrávání, je správnou volbou kontrola malwaru při nahrávání. Nejlépe funguje pro kontrolu uživatelem nahraného obsahu ve webových aplikacích, ochranu sdílených multimediálních prostředků a zajištění dodržování předpisů v regulovaných sektorech. Kontrola při nahrávání je efektivní také v případě, že potřebujete integrovat data třetích stran, chránit platformy pro spolupráci nebo zabezpečit datové kanály a datové sady strojového učení. Další informace najdete v tématu On-upload malware scan.

Pokud chcete vytvořit standardní hodnoty zabezpečení, je kontrola malwaru na vyžádání skvělou volbou. Nabízí také flexibilitu při spouštění kontrol na základě konkrétních potřeb. Kontroly na vyžádání dobře odpovídají reakcím na incidenty, dodržování předpisů a proaktivním postupům zabezpečení. Můžete ho použít k automatizaci kontrol v reakci na triggery zabezpečení, připravit se na audity s naplánovanými kontrolami nebo proaktivně zkontrolovat uložená data malwaru. Kromě toho kontrola na vyžádání pomáhá zajistit záruku zákazníků a ověřit data před archivací nebo výměnou. Další informace najdete v tématu Kontrola malwaru na vyžádání.

Zadání výsledků kontroly

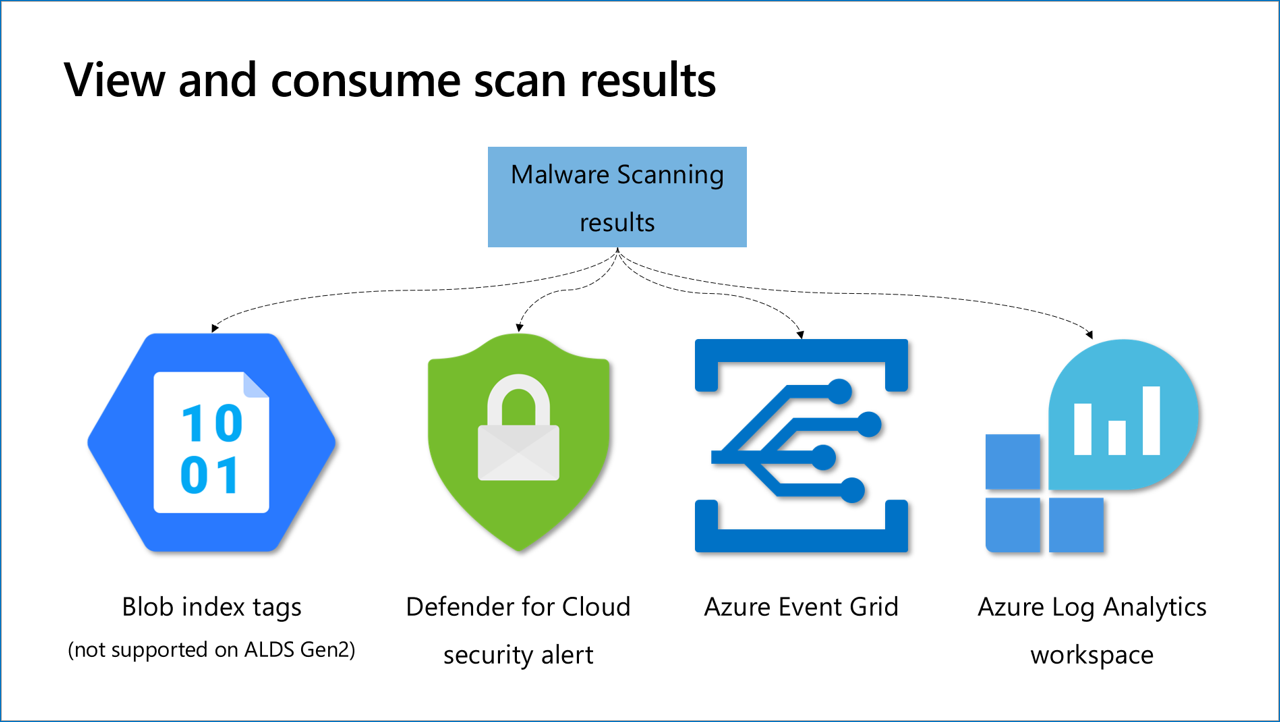

Výsledky kontroly malwaru jsou k dispozici prostřednictvím čtyř metod. Po nastavení uvidíte výsledky kontroly jako značky indexu objektů blob pro každý naskenovaný soubor v účtu úložiště a jako výstrahy zabezpečení cloudu v programu Microsoft Defender for Cloud, když se soubor identifikuje jako škodlivý.

Můžete se rozhodnout nakonfigurovat další metody výsledků kontroly, jako jsou Event Grid a Log Analytics. Tyto metody vyžadují další konfiguraci. V další části se dozvíte o různých metodách výsledků kontroly.

Výsledky kontroly

Značky indexu objektů blob

Značky indexu objektů blob jsou pole metadat v objektu blob. Kategorizují data ve vašem účtu úložiště pomocí atributů značek klíč-hodnota. Tyto značky se automaticky indexují a zveřejňují jako prohledávatelný multidimenzionální index, aby bylo možné snadno najít data. Výsledky kontroly jsou stručné a zobrazují výsledky kontroly malwaru a čas kontroly malwaru ve standardu UTC v metadatech objektů blob. Další informace poskytují další typy výsledků (výstrahy, události, protokoly).

Aplikace můžou pomocí značek indexu objektů blob automatizovat pracovní postupy, ale nejsou odolné vůči manipulaci. Přečtěte si další informace o nastavení odpovědi.

Poznámka:

Přístup k indexovacím značek vyžaduje oprávnění. Další informace najdete v tématu Získání, nastavení a aktualizace značek indexu objektů blob.

Výstrahy zabezpečení v programu Defender for Cloud

Když se zjistí škodlivý soubor, Microsoft Defender for Cloud vygeneruje výstrahu zabezpečení v programu Microsoft Defender for Cloud. Pokud chcete výstrahu zobrazit, přejděte do Programu Microsoft Defender pro výstrahy zabezpečení cloudu . Výstraha zabezpečení obsahuje podrobnosti a kontext souboru, typ malwaru a doporučené kroky šetření a nápravy. Pokud chcete k nápravě použít tyto výstrahy, můžete:

- Zobrazte výstrahy zabezpečení na webu Azure Portal tak, že přejdete do programu Microsoft Defender for Cloud>Security.

- Nakonfigurujte automatizace na základě těchto upozornění.

- Export výstrah zabezpečení do SIEM Výstrahy zabezpečení můžete průběžně exportovat pomocí konektoru Microsoft Sentinelu (SIEM Od Microsoftu) nebo jiného siem podle vašeho výběru.

Přečtěte si další informace o reagování na výstrahy zabezpečení.

Událost Event Gridu

Event Grid je užitečný pro automatizaci řízenou událostmi. Jedná se o nejrychlejší metodu, jak získat výsledky s minimální latencí ve formě událostí, které můžete použít k automatizaci odpovědí.

Události z vlastních témat Event Gridu můžou využívat více typů koncových bodů. Nejužitečnější pro scénáře kontroly malwaru jsou:

- Aplikace funkcí (dříve označovaná jako Funkce Azure) – pomocí funkce bez serveru můžete spouštět kód pro automatizovanou odpověď, jako je přesunutí, odstranění nebo karanténa.

- Webhook – pro připojení aplikace.

- Fronta služby Event Hubs &Service Bus – pro oznamování podřízeným příjemcům Zjistěte, jak nakonfigurovat kontrolu malwaru tak, aby se každý výsledek kontroly automaticky odesílal do tématu Event Gridu pro účely automatizace.

Analýzy protokolů

Výsledky kontroly můžete chtít protokolovat pro důkazy o dodržování předpisů nebo prošetřovat výsledky kontroly. Nastavením cíle pracovního prostoru služby Log Analytics můžete ukládat všechny výsledky kontroly do centralizovaného úložiště protokolů, které se snadno dotazuje. Výsledky můžete zobrazit tak, že přejdete do cílového pracovního prostoru služby Log Analytics a vyhledáte StorageMalwareScanningResults tabulku.

Přečtěte si další informace o nastavení protokolování pro kontrolu malwaru.

Tip

Prostřednictvím praktického cvičení vás zveme k prozkoumání funkce kontroly malwaru v defenderu for Storage. Podrobné pokyny k nastavení a testování kontroly malwaru najdete v podrobných pokynech k trénování Ninja, včetně konfigurace odpovědí na výsledky kontroly. Jedná se o součást projektu "labs", který zákazníkům pomáhá začít využívat Microsoft Defender pro cloud a poskytovat praktické zkušenosti s jeho funkcemi.

Automatizace odpovědí

Kontrola malwaru podporuje automatizované odpovědi, jako je odstranění nebo kvazování podezřelých souborů. Můžete ho spravovat pomocí značek indexu objektů blob nebo nastavením událostí Event Gridu pro účely automatizace. Odpovědi můžete automatizovat následujícími způsoby:

- Blokování přístupu k neskenovaným nebo škodlivým souborům pomocí ABAC (řízení přístupu na základě atributů)

- Automatické odstranění nebo přesunutí škodlivých souborů do karantény pomocí Logic Apps (na základě výstrah zabezpečení) nebo Event Gridu s aplikacemi funkcí (na základě výsledků kontroly).

- Předání čistých souborů do jiného umístění pomocí Event Gridu s aplikacemi funkcí

Přečtěte si další informace o nastavení odpovědi na výsledky kontroly malwaru.

Nastavení kontroly malwaru

Když je povolená kontrola malwaru, ve vašem prostředí se automaticky provádějí následující akce:

- Pro každý účet úložiště, na který povolíte kontrolu malwaru, se vytvoří prostředek tématu systému Event Grid ve stejné skupině prostředků účtu úložiště , kterou používá služba pro kontrolu malwaru k naslouchání triggerům nahrávání objektů blob. Odebráním tohoto prostředku dojde k narušení funkčnosti kontroly malwaru.

- Ke kontrole dat vyžaduje služba pro kontrolu malwaru přístup k vašim datům. Během povolování služby se ve vašem předplatném Azure vytvoří nový prostředek

StorageDataScannerskeneru dat a přiřadí se spravované identitě přiřazené systémem. Tento prostředek je udělen přiřazením role Vlastník dat objektu blob služby Storage, které umožňuje přístup k vašim datům pro účely kontroly malwaru a zjišťování citlivých dat. - Prostředek

StorageDataScannerse také přidá do pravidel přístupu k prostředkům v síti účtu úložiště. To umožňuje defenderu kontrolovat vaše data, když je omezený přístup k účtu úložiště přes veřejnou síť. - Pokud povolíte kontrolu malwaru na úrovni předplatného, vytvoří se ve vašem předplatném Azure nový prostředek

StorageAccounts/securityOperators/DefenderForStorageSecurityOperator. Tento prostředek má přiřazenu identitu spravovanou systémem. Používá se k povolení a opravě konfigurace defenderu for Storage a kontroly malwaru u existujících účtů úložiště. Kromě toho kontroluje nové účty úložiště vytvořené v předplatném, aby se povolila kontrola malwaru. Tento prostředek má specifická přiřazení rolí s potřebnými oprávněními k povolení kontroly malwaru.

Poznámka:

Kontrola malwaru závisí na určitých prostředcích, identitách a nastavení sítě, aby fungovala správně. Pokud některou z těchto možností upravíte nebo odstraníte, kontrola malwaru přestane fungovat. Pokud chcete obnovit normální provoz, můžete ho vypnout a znovu zapnout.

Podporovaný obsah a omezení

Podporovaný obsah

Typy souborů: Všechny typy souborů, včetně archivů, jako jsou soubory ZIP.

Velikost souboru: Objekty blob o velikosti až 50 GB

Omezení

Nepodporované účty úložiště: Starší účty úložiště verze 1 se nepodporují.

Nepodporovaná služba: Kontrola malwaru nepodporuje službu Azure Files.

Nepodporované typy objektů blob:Doplňovací objekty blob a objekty blob stránky se nepodporují.

Nepodporované šifrování: Šifrované objekty blob na straně klienta nejde zkontrolovat, protože služba je nemůže dešifrovat. Objekty blob zašifrované v klidovém stavu pomocí klíčů spravovaných zákazníkem (CMK) jsou podporované.

Nepodporované protokoly: Objekty blob nahrané přes protokol NFS (Network File System) 3.0 se neskenují.

Značky indexu objektů blob: Pro účty úložiště s povoleným hierarchickým oborem názvů (Azure Data Lake Storage Gen2) se značky indexu nepodporují.

Nepodporované oblasti: Některé oblasti zatím nejsou podporované pro kontrolu malwaru. Služba se neustále rozšiřuje do nových oblastí. Nejnovější seznampodporovanýchch

Event Grid: Témata Event Gridu, která nemají povolený přístup k veřejné síti (tj. připojení privátních koncových bodů), nejsou podporována kontrolou malwaru v Defenderu pro úložiště.

Po aktualizaci metadat se nemusí prohledávat objekt blob: Pokud se metadata objektu blob aktualizují brzy po nahrání, může kontrola při nahrávání objektu blob selhat. Pokud se chcete tomuto problému vyhnout, doporučujeme buď zadat metadata objektů blob v objektu blobOpenWriteOptions, nebo pozdržet aktualizaci metadat objektů blob, dokud se objekt blob nenaskenuje.

Další náklady

Služby Azure: Kontrola malwaru využívá jiné služby Azure, které můžou mít další náklady:

- Operace čtení služby Azure Storage

- Indexování objektů blob služby Azure Storage

- Události Azure Event Gridu

Prohledávání objektů blob a dopad na vstupně-výstupní operace za sekundu

Pokaždé, když služba pro kontrolu malwaru prohledá soubor, aktivuje další operaci čtení a aktualizuje značku indexu. To platí pro skenování při nahrávání, ke kterému dochází po nahrání nebo úpravě objektu blob a kontrole na vyžádání. I přes tyto operace zůstává přístup ke kontrolovaným datům nedotčený. Dopad na vstupně-výstupní operace úložiště za sekundu (IOPS) je minimální, což zajišťuje, že tyto operace obvykle nezavádějí významné zatížení.

Scénáře, kdy vyhledávání malwaru je neefektivní

I když vyhledávání malwaru poskytuje komplexní možnosti detekce, existují konkrétní scénáře, kdy se z důvodu vlastních omezení stane neefektivní. Než se rozhodnete povolit kontrolu malwaru v účtu úložiště, je důležité tyto scénáře pečlivě vyhodnotit:

- Blokovaná data: Vyhledávání malwaru v objektech blob, které obsahují blokovaná data, nerozpozná malware, například soubory rozdělené do menších částí. Tento problém je běžný u služeb zálohování, které nahrávají zálohovaná data do bloků dat do účtů úložiště. Proces skenování může vynechat škodlivý obsah nebo nesprávně označit čistý obsah, což vede k falešně negativním a falešně pozitivním výsledkům. Pokud chcete toto riziko zmírnit, zvažte implementaci dalších bezpečnostních opatření, jako je kontrola dat, před jejich blokem nebo po úplném opětovném sestavení.

- Šifrovaná data: Kontrola malwaru nepodporuje šifrovaná data na straně klienta. Tato data nemůže služba dešifrovat, což znamená, že se nedetekují žádné malware v rámci těchto šifrovaných objektů blob. Pokud je šifrování nezbytné, ujistěte se, že probíhá kontrola před procesem šifrování, nebo pro šifrování v klidovém stavu použijte podporované metody šifrování, jako jsou klíče spravované zákazníkem (CMK). Při rozhodování o povolení kontroly malwaru zvažte, jestli se do účtu úložiště nahrávají další podporované soubory. Také vyhodnoťte, jestli by útočníci mohli zneužít tento stream nahrávání k zavedení malwaru.

Rozdíly v detekci malwaru mezi prostředími Azure Storage a koncových bodů

Defender for Storage využívá stejný antimalwarový modul a aktuální podpisy jako Defender for Endpoint ke kontrole malwaru. Když se ale soubory nahrají do služby Azure Storage, chybí jim určitá metadata, na které antimalwarový modul závisí. Tento nedostatek metadat může vést k vyšší míře zmeškaných detekcí, označovaných jako "falešně negativní hodnoty", ve službě Azure Storage v porovnání s detekcemi identifikovanými defenderem pro koncový bod.

Tady je několik příkladů chybějících metadat:

MOTW (Mark of the Web): MOTW je funkce zabezpečení systému Windows, která sleduje soubory stažené z internetu. Pokud se ale soubory nahrají do služby Azure Storage, tato metadata se nezachovají.

Kontext cesty k souboru: Ve standardních operačních systémech může cesta k souboru poskytnout další kontext pro detekci hrozeb. Například soubor, který se pokouší upravit umístění systému (například

C:\Windows\System32) by byl označen jako podezřelý a podléhal další analýze. V Azure Storage se kontext konkrétních cest k souborům v rámci objektu blob nedá použít stejným způsobem.Data chování: Defender for Storage analyzuje obsah souborů bez jejich spuštění. Kontroluje soubory a může emulovat jejich spuštění a kontrolovat malware. Tento přístup však nemusí detekovat určité typy malwaru, které odhalí jejich škodlivou povahu pouze během provádění.

Přístup a ochrana osobních údajů k datům

Požadavky na přístup k datům

Služba pro kontrolu malwaru vyžaduje přístup k vašim datům ke kontrole malwaru. Během povolování služby se ve vašem předplatném Azure vytvoří nový prostředek StorageDataScanner skeneru dat. Tento prostředek je přiřazená spravovaná identita přiřazená systémem a přiřazení role Vlastník dat objektu blob služby Storage pro přístup k datům a jejich prohledávání.

Pokud je konfigurace sítě účtu úložiště nastavená tak, aby umožňovala přístup k veřejné síti z vybraných virtuálních sítí a IP adres, StorageDataScanner přidá se prostředek do části Instance prostředků v konfiguraci sítě účtu úložiště, aby se povolil přístup ke kontrole.

Ochrana osobních údajů a regionální zpracování dat

Regionální zpracování: Kontrola probíhá ve stejné oblasti Azure jako váš účet úložiště, aby vyhovovala požadavkům na rezidenci dat.

Zpracování dat: Naskenované soubory se neukládají. V některých případech se metadata souborů (například hash SHA-256) můžou sdílet s Microsoft Defenderem for Endpoint pro účely další analýzy.

Zpracování možných falešně pozitivních a falešně negativních výsledků

Falešně pozitivní výsledky

K falešně pozitivním výsledkům dochází, když systém nesprávně identifikuje neškodný soubor jako škodlivý. Řešení těchto problémů:

Odeslání k analýze

K hlášení falešně pozitivních výsledků použijte portál pro odeslání ukázky.

Při odesílání vyberte "Microsoft Defender for Storage" jako zdroj.

Potlačení upozornění

- Vytvořte pravidla potlačení v programu Defender for Cloud, abyste zabránili konkrétním opakovaným falešně pozitivním výstrahám.

Řešení nedetekovaného malwaru (falešně negativní)

K falešně negativním výsledkům dochází, když systém nezjistí škodlivý soubor. Pokud se domníváte, že k tomu došlo, můžete hlásit nedetekovaný malware odesláním souboru k analýze prostřednictvím portálu pro odeslání ukázky. Nezapomeňte zahrnout co nejvíce kontextu, abyste vysvětlili, proč se domníváte, že soubor je škodlivý.

Poznámka:

Pravidelné hlášení falešně pozitivních a negativních výsledků pomáhá zlepšit přesnost systému detekce malwaru v průběhu času.