Schémata výstrah

Defender for Cloud poskytuje výstrahy, které vám pomůžou identifikovat, pochopit a reagovat na bezpečnostní hrozby. Výstrahy se generují, když Defender for Cloud zjistí podezřelou aktivitu nebo problém související se zabezpečením ve vašem prostředí. Tyto výstrahy můžete zobrazit na portálu Defender for Cloud nebo je můžete exportovat do externích nástrojů pro další analýzu a reakci.

Tyto výstrahy zabezpečení můžete zobrazit na stránkách Microsoft Defenderu pro cloud – řídicí panel s přehledem, výstrahy, stránky stavu prostředků nebo řídicí panel ochrany úloh – a to prostřednictvím externích nástrojů, jako jsou:

- Microsoft Sentinel – cloudově nativní SIEM od Microsoftu. Konektor Služby Sentinel získá upozornění z Microsoft Defenderu pro cloud a odešle je do pracovního prostoru služby Log Analytics pro Microsoft Sentinel.

- SIEM třetích stran – Odesílání dat do služby Azure Event Hubs Pak integrujte data služby Event Hubs s řešením SIEM třetí strany. Další informace najdete v upozorněních služby Stream na řešení PRO SPRÁVU SLUŽEB SIEM, SOAR nebo IT Service Management.

- Rozhraní REST API – Pokud pro přístup k upozorněním používáte rozhraní REST API, prohlédni si online dokumentace k rozhraní API pro upozornění.

Pokud k používání upozornění používáte jakékoli programové metody, potřebujete správné schéma, abyste našli pole, která jsou pro vás relevantní. Pokud také exportujete do služby Event Hubs nebo se pokoušíte aktivovat automatizaci pracovního postupu pomocí obecných konektorů HTTP, měli byste schémata využít k správné analýze objektů JSON.

Důležité

Vzhledem k tomu, že se schéma pro každý z těchto scénářů liší, ujistěte se, že vyberete příslušnou kartu.

Schémata

- Microsoft Sentinel

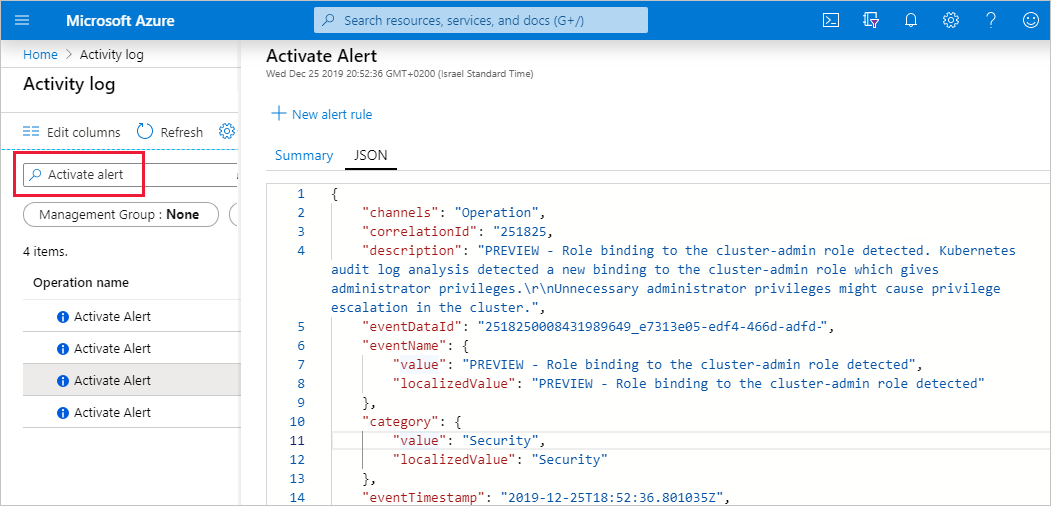

- Protokol aktivit Azure

- Automatizace pracovních postupů

- Průběžný export

- MS Graph API

Konektor Služby Sentinel získává výstrahy z Programu Microsoft Defender pro cloud a odesílá je do pracovního prostoru služby Log Analytics pro Microsoft Sentinel.

Pokud chcete vytvořit případ nebo incident Microsoft Sentinelu pomocí výstrah Defenderu pro cloud, potřebujete schéma pro tyto výstrahy.

Další informace najdete v dokumentaci k Microsoft Sentinelu.

Datový model schématu

| Pole | Popis |

|---|---|

| AlertName | Zobrazovaný název upozornění |

| AlertType | jedinečný identifikátor výstrahy |

| ConfidenceLevel | (Volitelné) Úroveň spolehlivosti tohoto upozornění (vysoká/nízká) |

| ConfidenceScore | (Volitelné) Číselný indikátor spolehlivosti výstrahy zabezpečení |

| Popis | Text popisu výstrahy |

| DisplayName | Zobrazovaný název upozornění |

| Koncový čas | Čas ukončení efektu výstrahy (čas poslední události přispívající k upozornění) |

| Entity | Seznam entit souvisejících s výstrahou Tento seznam může obsahovat kombinaci entit různých typů. |

| ExtendedLinks | (Volitelné) Taška pro všechny odkazy související s upozorněním. Tato taška může obsahovat kombinaci odkazů pro různé typy. |

| ExtendedProperties | Taška s dalšími poli, která jsou relevantní pro výstrahu |

| IsIncident | Určuje, jestli se jedná o incident nebo běžnou výstrahu. Incident je výstraha zabezpečení, která agreguje více výstrah do jednoho incidentu zabezpečení. |

| ProcessingEndTime | Časové razítko UTC, ve kterém se výstraha vytvořila |

| ProductComponentName | (Volitelné) Název komponenty uvnitř produktu, který výstrahu vygeneroval. |

| ProductName | konstanta (Azure Security Center) |

| ProviderName | nepoužitý |

| Nápravné kroky | Ruční akce, které se mají provést k nápravě bezpečnostní hrozby |

| ResourceId | Úplný identifikátor ovlivněného prostředku |

| Závažnost | Závažnost výstrahy (vysoká, střední, nízká/ informační) |

| SourceComputerId | jedinečný identifikátor GUID pro ovlivněný server (pokud se výstraha vygeneruje na serveru) |

| SourceSystem | nepoužitý |

| Počáteční čas | Počáteční čas upozornění (čas první události přispívající k upozornění) |

| SystemAlertId | Jedinečný identifikátor této instance výstrahy zabezpečení |

| Id tenanta | identifikátor nadřazeného tenanta Microsoft Entra ID předplatného, pod kterým se nachází naskenovaný prostředek |

| TimeGenerated | Časové razítko UTC, ke kterému proběhlo posouzení (čas kontroly služby Security Center) (shodný s časem zjištěnýchtimeUTC) |

| Typ | constant ('SecurityAlert') |

| VendorName | Název dodavatele, který výstrahu poskytl (například Microsoft) |

| VendorOriginalId | nepoužitý |

| WorkspaceResourceGroup | v případě, že se výstraha vygeneruje na virtuálním počítači, serveru, škálovací sadě virtuálních počítačů nebo instanci služby App Service, která se hlásí do pracovního prostoru, obsahuje název této skupiny prostředků pracovního prostoru. |

| WorkspaceSubscriptionId | v případě, že se výstraha vygeneruje na virtuálním počítači, serveru, škálovací sadě virtuálních počítačů nebo instanci služby App Service, která hlásí pracovnímu prostoru, obsahuje id předplatného pracovního prostoru. |

Související články

- Pracovní prostory služby Log Analytics – Azure Monitor ukládá data protokolů do pracovního prostoru služby Log Analytics, kontejner, který obsahuje data a informace o konfiguraci.

- Microsoft Sentinel – cloudově nativní SIEM od Microsoftu

- Azure Event Hubs – plně spravovaná služba Microsoftu pro příjem dat v reálném čase