Povolení vzdáleného přístupu z intranetu pomocí certifikátu TLS/SSL (Upřesnit)

V tomto kurzu se dozvíte, jak nastavit místní prostředí Integration Runtime s několika místními počítači a povolit vzdálený přístup z intranetu pomocí certifikátu TLS/SSL (Advanced) za účelem zabezpečení komunikace mezi uzly prostředí Integration Runtime.

Požadavky

- Úvod do silného šifrování SSL/TLS.

- Certifikát může být obecný certifikát TLS pro webový server. Požadavky:

- Certifikát musí být veřejně důvěryhodný certifikát X509 v3. Doporučujeme používat certifikáty vydané veřejnou partnerskou certifikační autoritou (CA).

- Každý uzel prostředí Integration Runtime musí tomuto certifikátu důvěřovat.

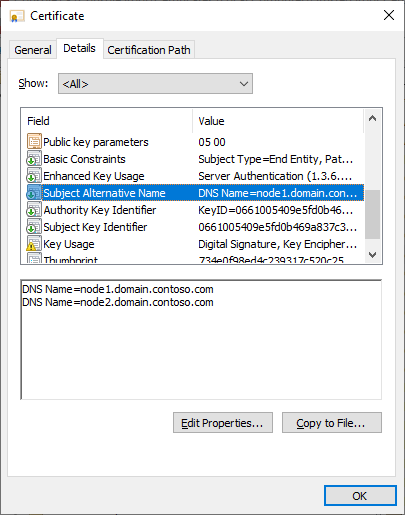

- Doporučujeme certifikáty SAN (Subject Alternative Name), protože tento certifikát vyžaduje zabezpečení všech plně kvalifikovaných názvů domén (FQDN) uzlů prostředí Integration Runtime. (Ověřování PROTOKOLU TLS/SSL wcf pouze kontrolou posledního názvu DNS v síti SAN bylo opraveno v rozhraní .NET Framework 4.6.1. Další informace najdete v tématu Věnovaném zmírnění rizik: X509CertificateClaimSet.FindClaims – metoda .)

- Zástupné certifikáty (*) se nepodporují.

- Certifikát musí mít privátní klíč (například formát PFX).

- Certifikát může používat libovolnou velikost klíče podporovanou Windows Server 2012 R2 pro certifikáty TLS/SSL.

- Zatím podporujeme jenom certifikát CSP (Zprostředkovatel kryptografických služeb). Certifikáty, které používají klíče CNG (zprostředkovatel úložiště klíčů), se nepodporují.

Postup

Spuštěním následujícího příkazu PowerShellu na všech počítačích získejte jejich plně kvalifikované názvy domén:

[System.Net.Dns]::GetHostByName("localhost").HostNameNapříklad plně kvalifikované názvy domén jsou node1.domain.contoso.com a node2.domain.contoso.com.

Vygenerujte certifikát s plně kvalifikovanými názvy domén všech počítačů v alternativním názvu subjektu.

Nainstalujte certifikát na všechny uzly do místního počítače ->Personal , aby ho bylo možné vybrat ve správci konfigurace prostředí Integration Runtime:

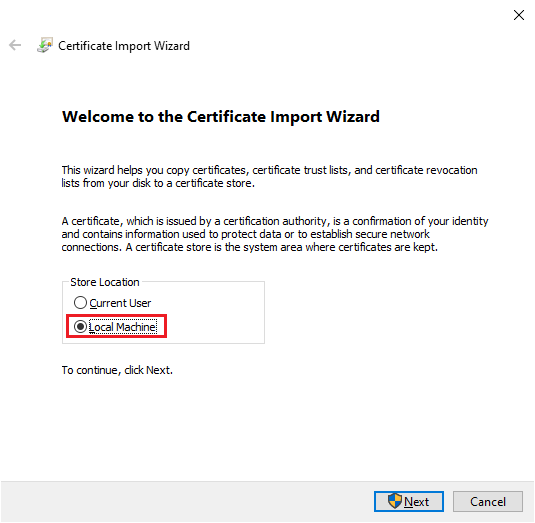

Klikněte na certifikát a nainstalujte ho.

Vyberte Místní počítač a zadejte heslo.

Vyberte Umístit všechny certifikáty do následujícího úložiště. Klikněte na Browse (Procházet). Vyberte Osobní.

Vyberte Dokončit a nainstalujte certifikát.

Povolení vzdáleného přístupu z intranetu:

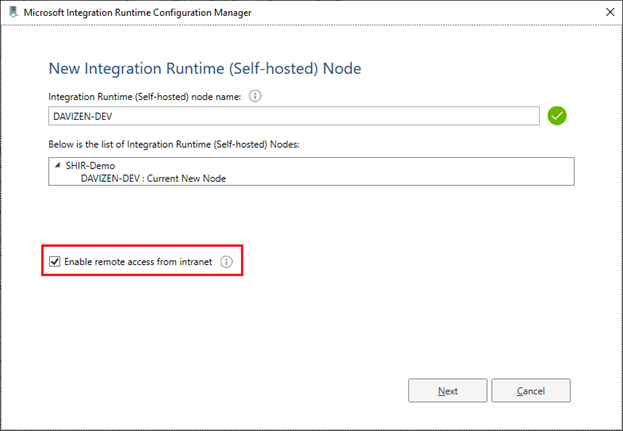

Během registrace uzlu místního prostředí Integration Runtime:

Vyberte Povolit vzdálený přístup z intranetu a vyberte Další.

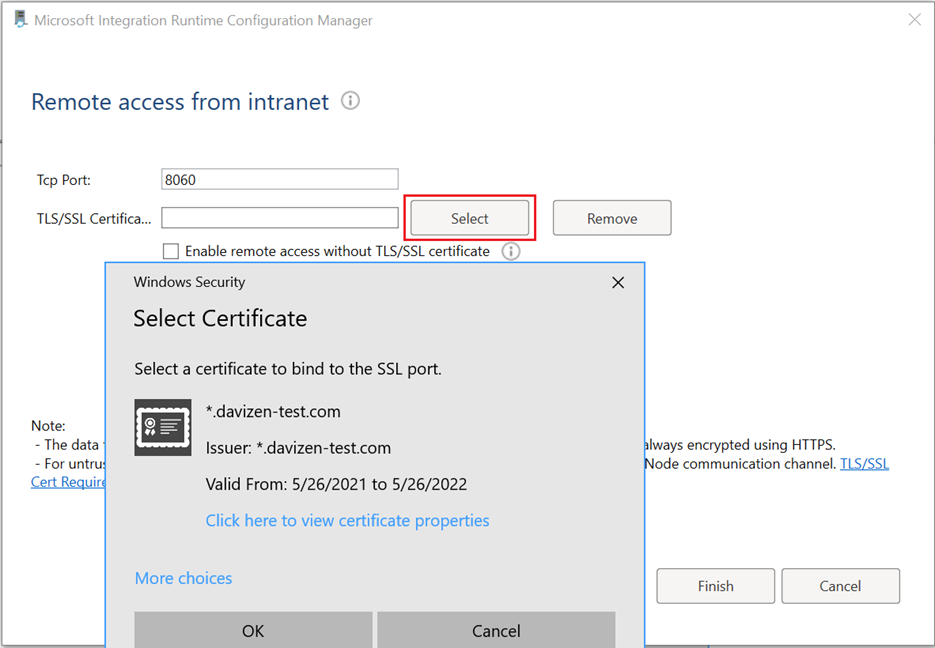

Nastavte port TCP (ve výchozím nastavení 8060). Ujistěte se, že je port v bráně firewall otevřený.

Klikněte na Vybrat. V automaticky otevíraných oknech zvolte správný certifikát a vyberte Dokončit.

Po registraci uzlu místního prostředí Integration Runtime:

Poznámka

Místní prostředí Integration Runtime může změnit nastavení vzdáleného přístupu pouze v případě, že má jeden uzel, což je záměrně. V opačném případě nelze přepínač zaškrtnut.

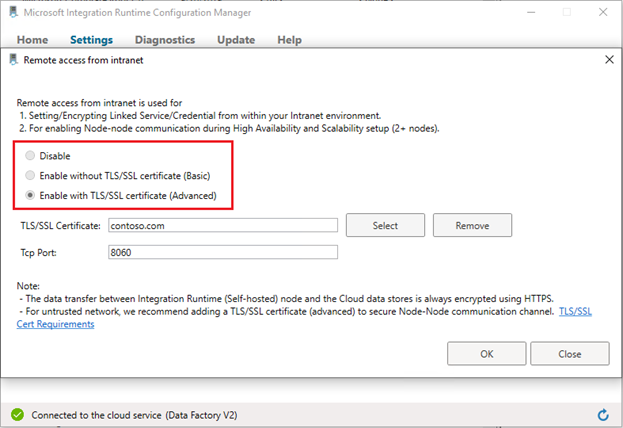

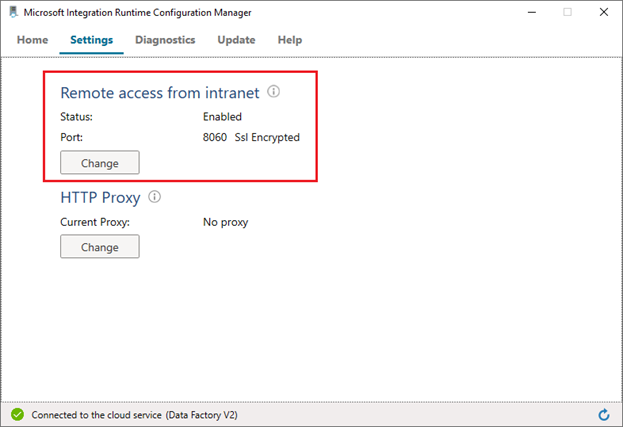

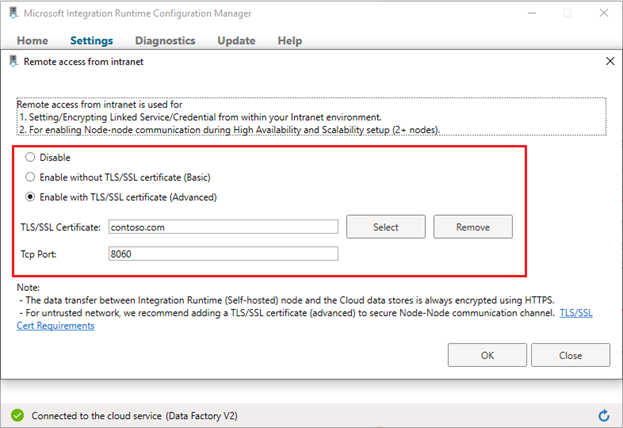

Přejděte na místní Integration Runtime Configuration Manager ->Nastavení ->Vzdálený přístup z intranetu. Klikněte na Změnit.

Zvolte Povolit s certifikátem TLS/SSL (Upřesnit).

Klikněte na Vybrat. V automaticky otevírané okně zvolte správný certifikát a vyberte OK.

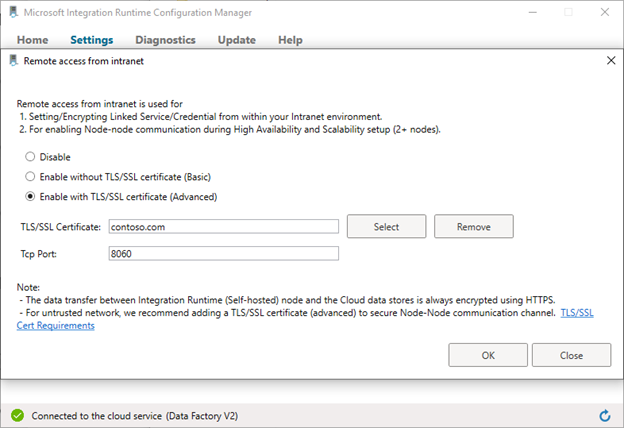

Ověřte nastavení vzdáleného přístupu v místním Integration Runtime Configuration Manager.

Pokud nemáte veřejně důvěryhodný certifikát, použijte certifikát podepsaný svým držitelem:

Vygenerujte a exportujte certifikát podepsaný svým držitelem (tento krok můžete přeskočit, pokud už certifikát máte):

Vygenerování certifikátu podepsaného svým držitelem prostřednictvím PowerShellu (se zvýšenými oprávněními):

New-SelfSignedCertificate -DnsName contoso.com, node1.domain.contoso.com, node2.domain.contoso.com -Provider "Microsoft Enhanced RSA and AES Cryptographic Provider" -CertStoreLocation cert:\LocalMachine\MyK exportu vygenerovaného certifikátu s privátním klíčem do souboru PFX chráněného heslem budete potřebovat jeho kryptografický otisk. Můžete ho

New-SelfSignedCertificatezkopírovat z výsledků příkazu. Jedná se například oCEB5B4372AA7BF877E56BCE27542F9F0A1AD197F.Exportujte vygenerovaný certifikát s privátním klíčem přes PowerShell (se zvýšenými oprávněními):

$CertPassword = ConvertTo-SecureString -String “Password” -Force -AsPlainText Export-PfxCertificate -Cert cert:\LocalMachine\My\CEB5B4372AA7BF877E56BCE27542F9F0A1AD197F -FilePath C:\self-signedcertificate.pfx -Password $CertPasswordExportovali jste certifikát s privátním klíčem do souboru C:\self-signedcertificate.pfx.

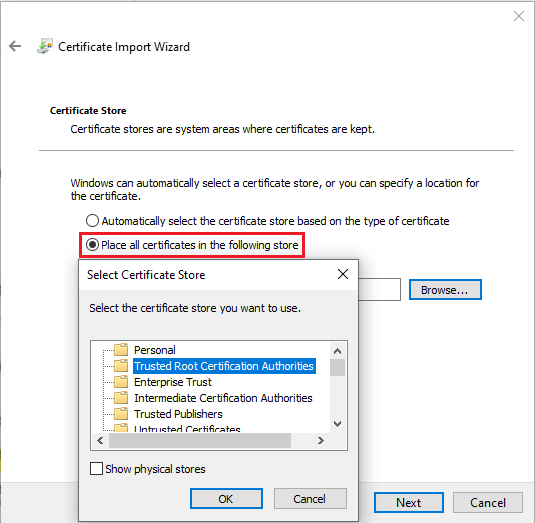

Nainstalujte certifikát na všechny uzly do: Místní počítač –>Úložiště důvěryhodných kořenových certifikačních autorit:

- Klikněte na certifikát a nainstalujte ho.

- Vyberte Místní počítač a zadejte heslo.

- Vyberte Umístit všechny certifikáty do následujícího úložiště. Klikněte na Browse (Procházet). Vyberte Důvěryhodné kořenové certifikační autority.

- Vyberte Dokončit a nainstalujte certifikát.

Řešení potíží

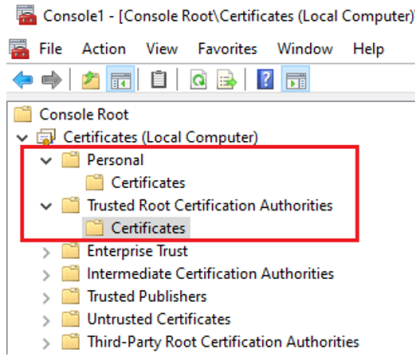

Ověřte, že certifikát existuje v cílovém úložišti:

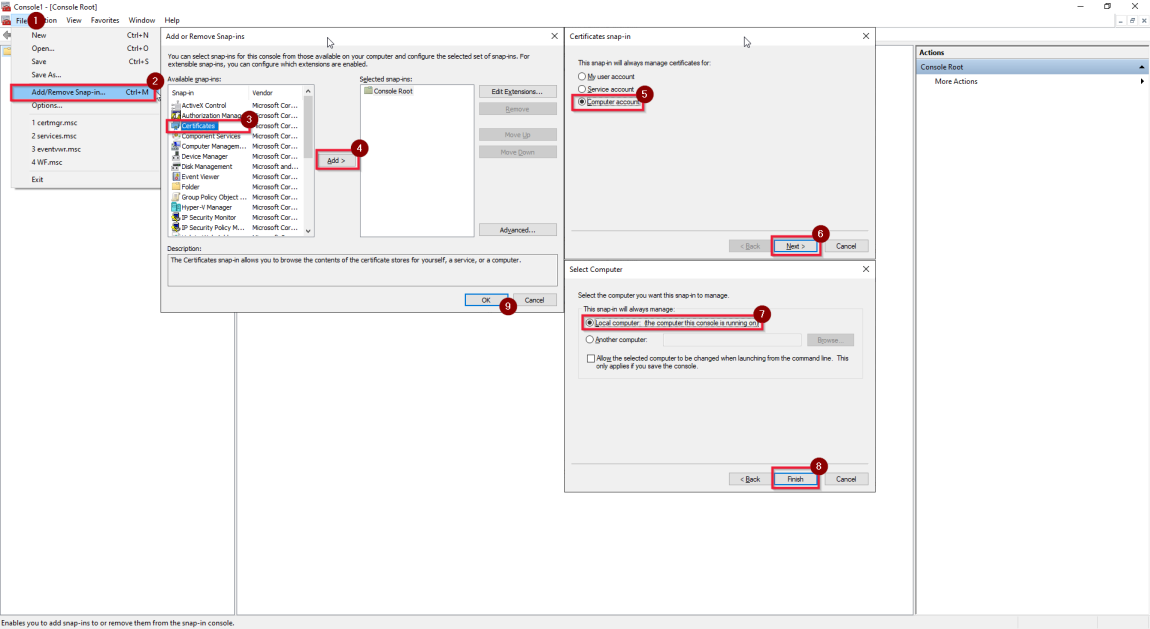

Postupujte podle tohoto postupu : Zobrazení certifikátů pomocí modulu snap-in MMC – WCF a zobrazte certifikáty (místní počítač) v modulu snap-in konzoly MMC.

Ověřte, že je certifikát nainstalovaný v úložišti osobních a důvěryhodných kořenových certifikačních autorit (pokud se jedná o certifikát podepsaný svým držitelem).

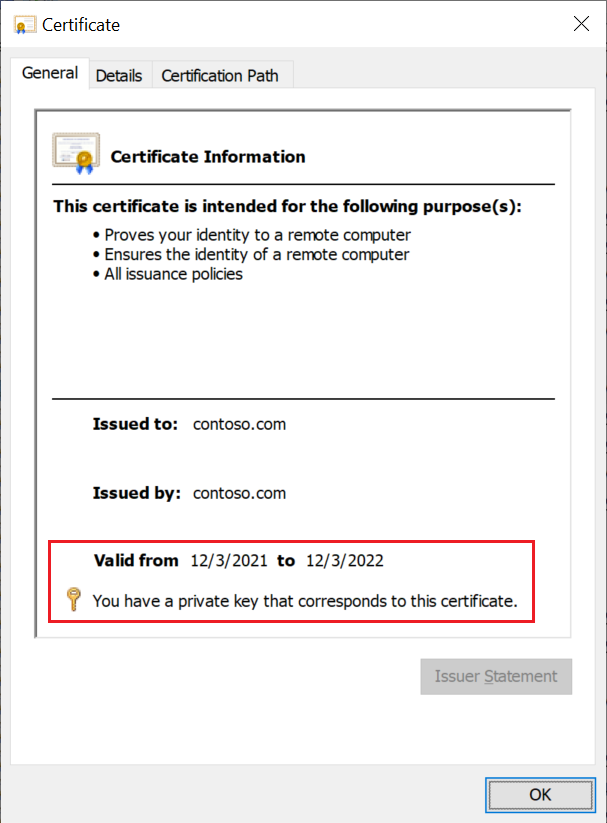

Ověřte, že certifikát má privátní klíč a nevypršela jeho platnost.

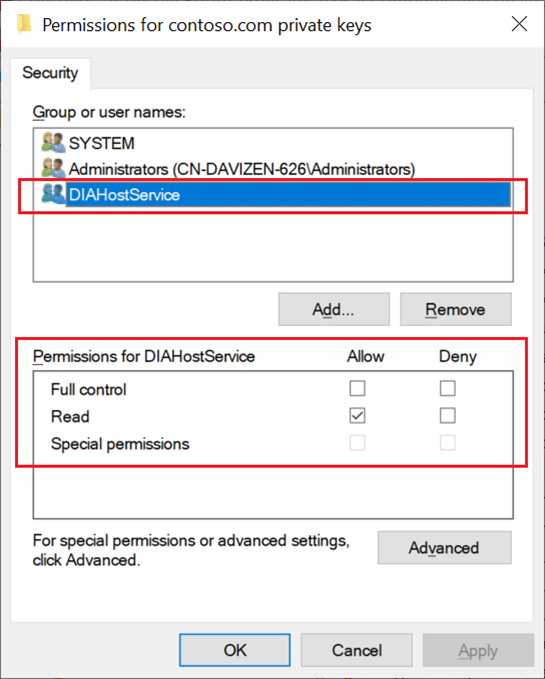

Ujistěte se, že účet služby pro místní prostředí Integration Runtime (výchozí účet je NT SERVICE\DIAHostService) má oprávnění ke čtení k privátním klíčům certifikátu:

Klikněte pravým tlačítkem na certifikát ->Všechny úlohy ->Správa privátních klíčů.

Pokud ne, udělte oprávnění Použít a uložit.