Auditování dodržování předpisů u prostředků služby Azure Web PubSub Pomocí služby Azure Policy

Azure Policy je bezplatná služba v Azure, která umožňuje vytvářet, přiřazovat a spravovat zásady, které vynucuje pravidla a účinky, aby vaše prostředky zůstaly v souladu s vašimi firemními standardy a smlouvami o úrovni služeb. Pomocí těchto zásad můžete auditovat prostředky Web PubSub kvůli dodržování předpisů.

Tento článek popisuje předdefinované zásady pro službu Azure Web PubSub.

Předdefinované definice zásad

Následující tabulka obsahuje index předdefinovaných definic zásad služby Azure Policy pro Azure Web PubSub. Předdefinované iny Azure Policy pro jiné služby najdete v tématu Předdefinované definice služby Azure Policy.

Název každé předdefinované definice zásad odkazuje na definici zásad na webu Azure Portal. Pomocí odkazu ve sloupci Verze zobrazte zdroj v úložišti Azure Policy na GitHubu.

| Název (Azure Portal) |

Popis | Účinek | Verze (GitHub) |

|---|---|---|---|

| Služba Azure Web PubSub by měla zakázat přístup k veřejné síti. | Zakázání přístupu k veřejné síti zlepšuje zabezpečení tím, že zajišťuje, aby služba Azure Web PubSub nebyla zpřístupněna na veřejném internetu. Vytváření privátních koncových bodů může omezit vystavení služby Azure Web PubSub. Další informace najdete tady: https://aka.ms/awps/networkacls. | Audit, Odepřít, Zakázáno | 1.0.0 |

| Služba Azure Web PubSub by měla povolit diagnostické protokoly. | Audit povolení diagnostických protokolů To vám umožní znovu vytvořit trasu aktivit, která se použije pro účely šetření; pokud dojde k incidentu zabezpečení nebo když dojde k ohrožení vaší sítě | AuditIfNotExists, zakázáno | 1.0.0 |

| Služba Azure Web PubSub by měla mít zakázané místní metody ověřování. | Zakázání místních metod ověřování zlepšuje zabezpečení tím, že zajišťuje, aby služba Azure Web PubSub service pro ověřování výhradně vyžadovala identity Azure Active Directory. | Audit, Odepřít, Zakázáno | 1.0.0 |

| Služba Azure Web PubSub by měla používat skladovou položku, která podporuje privátní propojení. | S podporovanou skladovou jednotkou umožňuje Azure Private Link připojit vaši virtuální síť ke službám Azure bez veřejné IP adresy ve zdroji nebo cíli. Platforma Private Link zpracovává připojení mezi příjemcem a službami přes páteřní síť Azure. Mapováním privátních koncových bodů na službu Azure Web PubSub můžete snížit rizika úniku dat. Další informace o privátních propojeních najdete tady: https://aka.ms/awps/privatelink. | Audit, Odepřít, Zakázáno | 1.0.0 |

| Služba Azure Web PubSub by měla používat privátní propojení. | Azure Private Link umožňuje připojit virtuální sítě ke službám Azure bez veřejné IP adresy ve zdroji nebo cíli. Platforma private link zpracovává připojení mezi příjemcem a službami přes páteřní síť Azure. Mapováním privátních koncových bodů na službu Azure Web PubSub Můžete snížit rizika úniku dat. Další informace o privátních propojeních najdete tady: https://aka.ms/awps/privatelink. | Audit, zakázáno | 1.0.0 |

| Konfigurace služby Azure Web PubSub Pro zakázání místního ověřování | Zakažte místní metody ověřování, aby vaše služba Azure Web PubSub pro ověřování výhradně vyžadovala identity Azure Active Directory. | Upravit, zakázáno | 1.0.0 |

| Konfigurace služby Azure Web PubSub Pro zakázání přístupu k veřejné síti | Zakažte přístup k veřejné síti pro prostředek Azure Web PubSub, aby nebyl přístupný přes veřejný internet. To může snížit riziko úniku dat. Další informace najdete tady: https://aka.ms/awps/networkacls. | Upravit, zakázáno | 1.0.0 |

| Konfigurace služby Azure Web PubSub pro použití privátních zón DNS | K přepsání překladu DNS pro privátní koncový bod použijte privátní zóny DNS. Privátní zóna DNS odkazuje na vaši virtuální síť pro překlad do služby Azure Web PubSub. Další informace najdete tady: https://aka.ms/awps/privatelink. | DeployIfNotExists, zakázáno | 1.0.0 |

| Konfigurace služby Azure Web PubSub Service s privátními koncovými body | Privátní koncové body propojují vaše virtuální sítě se službami Azure bez veřejné IP adresy ve zdroji nebo cíli. Mapováním privátních koncových bodů na službu Azure Web PubSub můžete snížit rizika úniku dat. Další informace o privátních propojeních najdete tady: https://aka.ms/awps/privatelink. | DeployIfNotExists, zakázáno | 1.0.0 |

Přiřazení definic zásad

Při přiřazování definice zásady:

- Definice zásad můžete přiřadit pomocí webu Azure Portal, Azure CLI, šablony Resource Manageru nebo sad SDK služby Azure Policy.

- Přiřazení zásad se dají vymezit na skupinu prostředků, předplatné nebo skupinu pro správu Azure.

- Vynucení zásad můžete kdykoli povolit nebo zakázat.

- Přiřazení zásad Web PubSub se vztahují na existující a nové prostředky Web PubSub v rámci oboru.

Poznámka:

Po přiřazení nebo aktualizaci zásady chvíli trvá, než se přiřazení použije u prostředků v definovaném oboru. Přečtěte si informace o triggerech vyhodnocení zásad.

Kontrola dodržování zásad

Přístup k informacím o dodržování předpisů generovaným přiřazeními zásad pomocí webu Azure Portal, nástrojů příkazového řádku Azure nebo sad SDK služby Azure Policy. Podrobnosti najdete v tématu Získání dat dodržování předpisů o prostředcích Azure.

Pokud prostředek nedodržuje předpisy, existuje mnoho možných důvodů. Pokud chcete zjistit důvod nebo najít zodpovědnou změnu, přečtěte si téma Určení nedodržování předpisů.

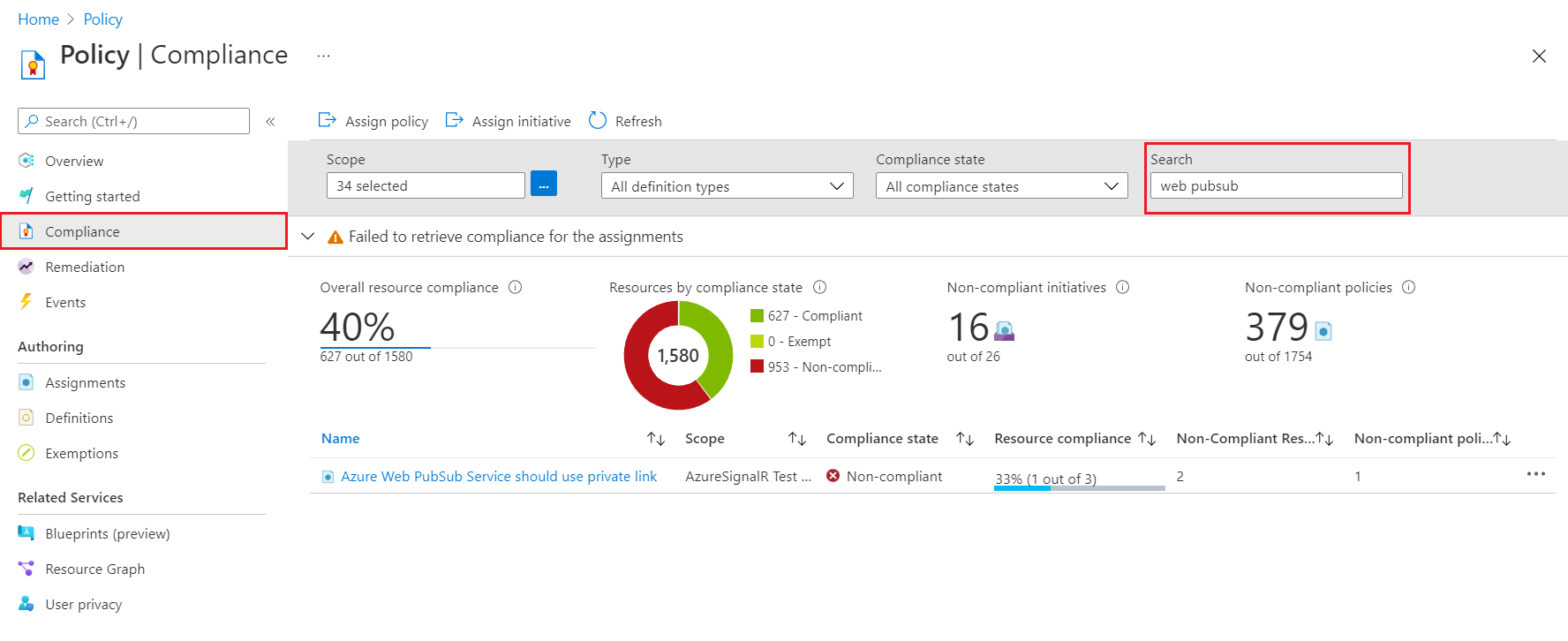

Dodržování zásad na portálu:

- Otevřete Azure Portal a vyhledejte zásady.

- Vyberte Zásadu.

- Vyberte Dodržování předpisů.

- Pomocí filtrů můžete zobrazit podle oboru, typu nebo stavu dodržování předpisů. Použijte vyhledávací seznam podle názvu nebo ID.

- Vyberte zásadu, abyste zkontrolovali agregované podrobnosti a události dodržování předpisů.

- Vyberte konkrétní web pubSub pro dodržování předpisů prostředků.

Dodržování zásad v Azure CLI

K získání dat dodržování předpisů můžete použít Azure CLI. Pomocí příkazu az policy assignment list získejte ID zásad použitých zásad služby Azure Web PubSub:

az policy assignment list --query "[?contains(displayName,'Web PubSub')].{name:displayName, ID:id}" --output table

Příklad výstupu:

Name ID

------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------------------------------------------

[Preview]: Azure Web PubSub Service should use private links /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Authorization/policyAssignments/<assignmentId>

Spuštěním příkazu az policy state list vraťte stav dodržování předpisů ve formátu JSON pro všechny prostředky v konkrétní skupině prostředků:

az policy state list --g <resourceGroup>

Spuštěním příkazu az policy state list vraťte stav dodržování předpisů ve formátu JSON konkrétního prostředku Web PubSub:

az policy state list \

--resource /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.SignalRService/WebPubSub/<resourceName> \

--namespace Microsoft.SignalRService \

--resource-group <resourceGroup>

Další kroky

Další informace o definicích a efektech služby Azure Policy

Vytvoření vlastní definice zásad

Další informace o možnostech zásad správného řízení v Azure