Zkontrolujte bezpřepínačové úložiště se dvěma uzly a nasazení v síti se dvěma přepínači podle referenčního vzoru pro Azure Local.

Platí pro: Azure Local 2311.2 a novější

V tomto článku se dozvíte o dvouuzlovém bezpřepínačovém úložišti s dvěma TOR L3 přepínači jako referenčním vzorci sítě, který můžete použít k nasazení místního řešení Azure. Informace v tomto článku vám také pomůžou určit, jestli je tato konfigurace pro vaše potřeby plánování nasazení možná. Tento článek se zaměřuje na správce IT, kteří nasazují a spravují Azure Local ve svých datacentrech.

Informace o jiných vzorech sítě najdete v tématu Vzory nasazení místní sítě Azure.

Scénáře

Scénáře pro tento model sítě zahrnují laboratoře, pobočky a zařízení datacenter.

Při hledání nákladově efektivního řešení, které má odolnost proti chybám napříč všemi síťovými komponentami, zvažte implementaci tohoto modelu. Je možné škálovat vzor, ale kvůli změně konfigurace fyzického připojení úložiště a rekonfiguraci sítě úložiště vyžaduje výpadky pracovního vytížení. V tomto modelu jsou plně podporované služby SDN L3. Směrovací služby, jako je BGP, je možné nakonfigurovat přímo na přepínačích TOR, pokud podporují služby L3. Funkce zabezpečení sítě, jako je mikros segmentace a technologie QoS, nevyžadují pro zařízení brány firewall další konfiguraci, protože jsou implementovány ve vrstvě virtuálního síťového adaptéru.

Součásti fyzického připojení

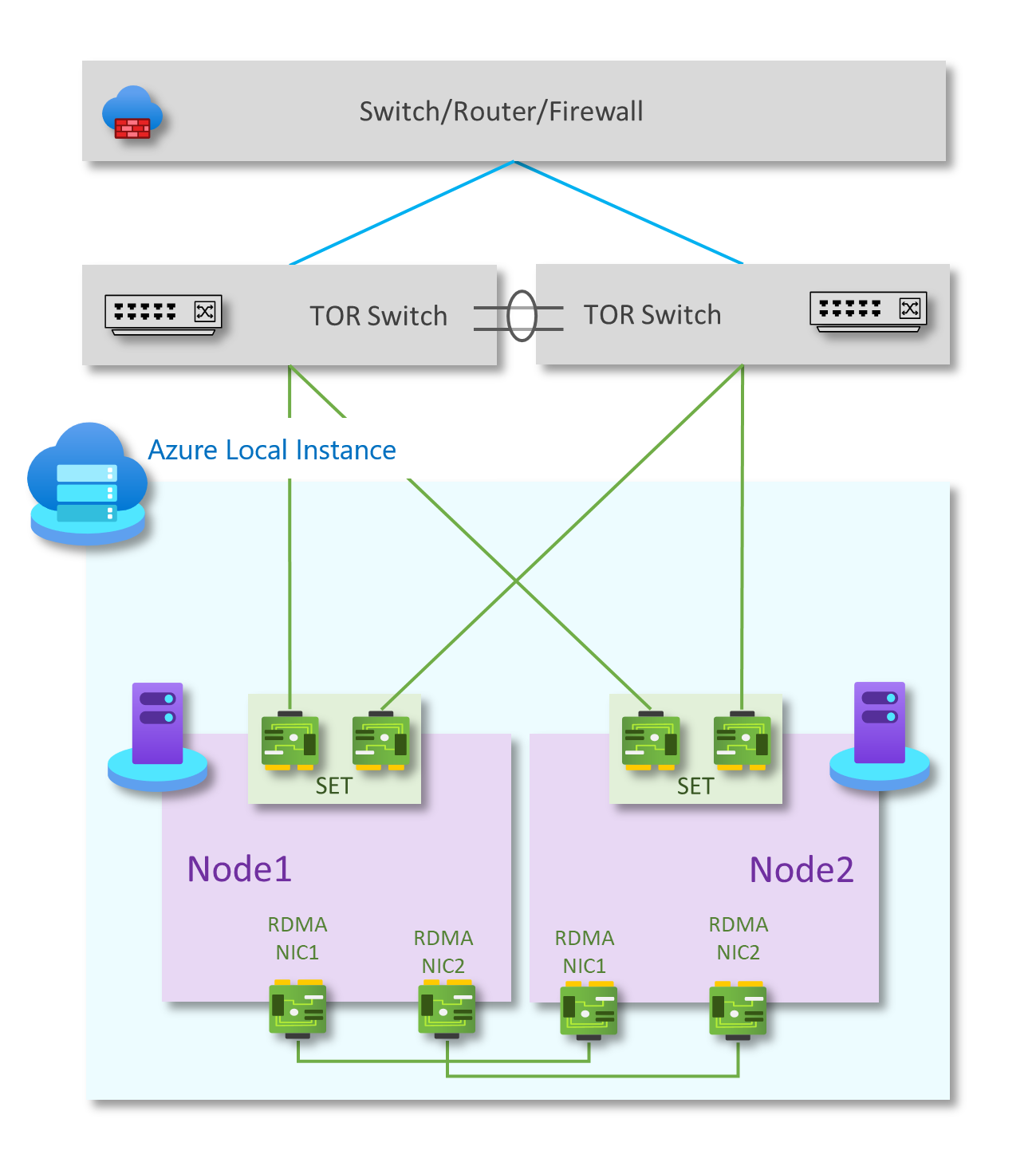

Jak je znázorněno v následujícím diagramu, tento model má následující součásti fyzické sítě:

V případě provozu typu northbound/southbound vyžaduje systém v konfiguraci MLAG dva přepínače TOR.

Dvě spřažené síťové karty pro zpracování správy a výpočetního provozu, připojené k přepínačům TOR. Každá síťová karta je připojená k jinému přepínači TOR.

Dvě RDMA síťové karty v plně propojené konfiguraci pro východo-západní provoz datového úložiště. Každý uzel v systému má redundantní připojení k druhému uzlu v systému.

Jako možnost mohou některá řešení používat bezhlavou konfiguraci bez BMC karty pro účely zabezpečení.

| Sítě | Správa a výpočetní prostředky | Úložiště | BMC (Řadič pro správu základní desky) |

|---|---|---|---|

| Rychlost propojení | Alespoň 1 Gbps. Doporučuje se 10 gigabitů za sekundu. | Nejméně 10 GB/s | Kontrola výrobce hardwaru |

| Typ rozhraní | RJ45, SFP+ nebo SFP28 | SFP+ nebo SFP28 | RJ45 |

| Porty a agregace | Dva spojené porty | Dva samostatné porty | Jeden port |

Záměry sítě ATC

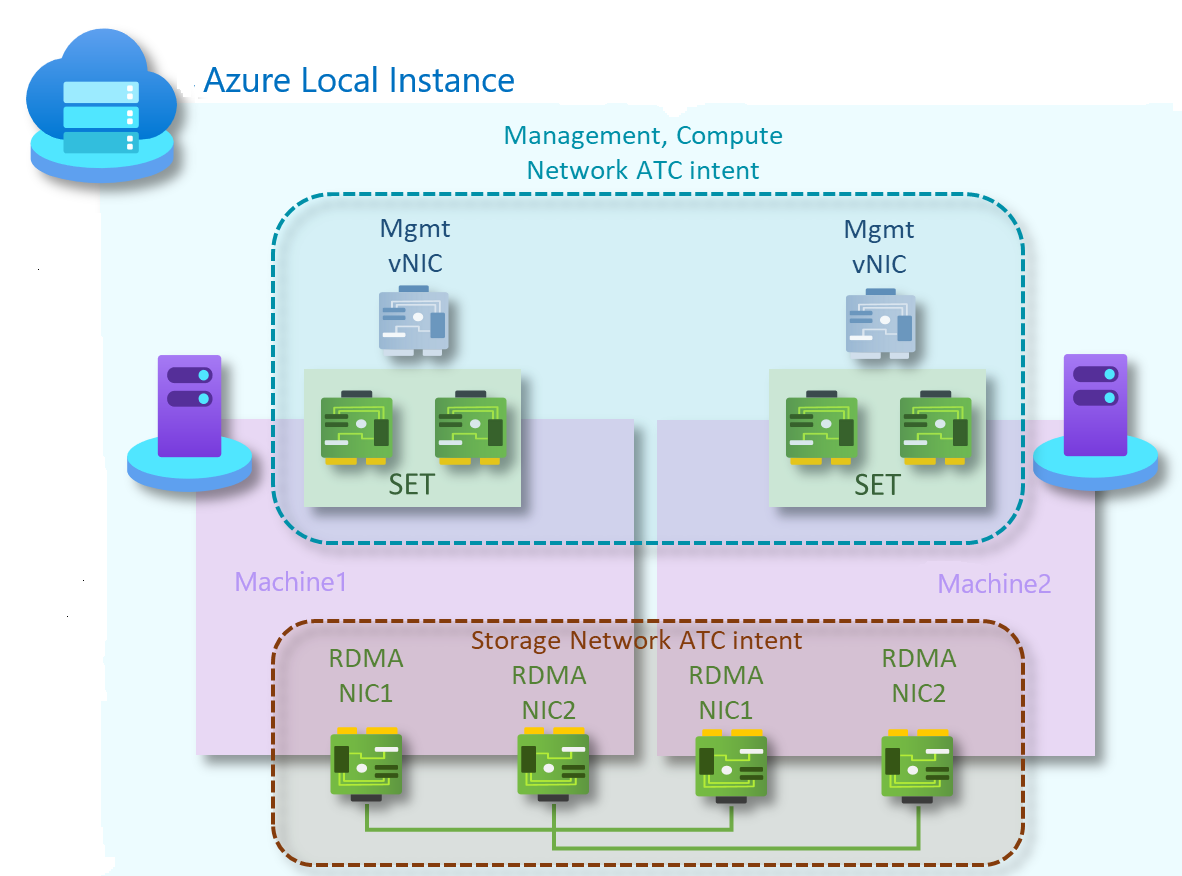

V případě dvouuzlových vzorů bez přepínače úložiště se vytvoří dva záměry síťového ATC. První pro správu a výpočetní síťový provoz a druhý pro provoz úložiště.

Záměr správy a účel výpočetních operací

- Typ záměru: Správa a výpočty

- Režim záměru: Režim clusteru

- Seskupování: Ano. pNIC01 a pNIC02 Tým

- Výchozí síť VLAN pro správu: Nakonfigurovaná síť VLAN pro adaptéry pro správu se nezmění.

- Virtuální sítě VLAN a virtuální síťové adaptéry: Síťový ATC je transparentní k PA virtuálním síťovým adaptérům a virtuálním sítím VLAN nebo výpočetním VM.

Záměr úložiště

- Typ záměru: Úložiště

- Režim záměru: Režim clustrování

- Seskupování: pNIC03 a pNIC04 používají SMB Multichannel k zajištění odolnosti a agregace šířky pásma.

- Výchozí VLANy

- 711 pro síť úložiště 1

- 712 pro síť úložiště 2

- Výchozí podsítě:

- 10.71.1.0/24 pro síť úložiště 1

- 10.71.2.0/24 pro síť úložiště 2

Další informace naleznete v Nasazení síťového připojení hostitele.

Pokud chcete vytvořit záměry sítě pro tento vzor odkazu, postupujte takto:

Spusťte PowerShell jako správce.

Spusťte následující příkaz:

Add-NetIntent -Name <Management_Compute> -Management -Compute -ClusterName <HCI01> -AdapterName <pNIC01, pNIC02> Add-NetIntent -Name <Storage> -Storage -ClusterName <HCI01> -AdapterName <pNIC03, pNIC04>

Komponenty logického připojení

Jak je znázorněno v následujícím diagramu, tento model má následující komponenty logické sítě:

Sítě VLAN pro úložiště

Provoz založený na záměru úložiště se skládá ze dvou jednotlivých sítí podporujících provoz RDMA. Každé rozhraní je vyhrazené pro samostatnou síť úložiště a obě mohou sdílet stejnou značku sítě VLAN. Tento provoz je určen pouze k cestování mezi těmito dvěma uzly. Provoz úložiště je soukromá síť bez připojení k jiným prostředkům.

Adaptéry úložiště fungují v různých podsítích IP adres. Chcete-li povolit konfiguraci bez přepínače, každý připojený uzel musí mít stejnou podsíť jako jeho soused. Každá síť úložiště používá předdefinované VLANy Network ATC ve výchozím nastavení (711 a 712). Tyto sítě VLAN je možné v případě potřeby přizpůsobit. Pokud navíc výchozí podsíť definovaná ATC není použitelná, zodpovídáte za přiřazování všech IP adres úložiště v systému.

Další informace naleznete v Přehledu síťové ATC.

Síť OOB

Síť Out of Band (OOB) je vyhrazená pro podporu rozhraní pro správu serveru "lights-out", označované také jako řadič pro správu základní desky (BMC). Každé rozhraní BMC se připojí k přepínači dodanému zákazníkem. BMC se používá k automatizaci procesů spouštění PXE.

Síť pro správu vyžaduje přístup k rozhraní BMC za použití portu User Datagram Protocol (UDP) 623 Inteligentního rozhraní pro správu platformy (IPMI).

Síť OOB je izolovaná od výpočetních úloh a je volitelná pro nasazení, která nejsou založená na řešení.

Správa sítě VLAN

Všichni hostitelé fyzických výpočetních prostředků vyžadují přístup k logické síti pro správu. Pro plánování IP adres musí mít každý fyzický výpočetní hostitel alespoň jednu IP adresu přiřazenou z logické sítě pro správu.

Server DHCP může automaticky přiřadit IP adresy pro síť pro správu nebo můžete ručně přiřadit statické IP adresy. Pokud je upřednostňovanou metodou přiřazování IP adres DHCP, doporučujeme bez vypršení platnosti používat rezervace DHCP.

Síť pro správu podporuje následující konfigurace sítě VLAN:

Nativní síť VLAN – není nutné zadávat ID sítě VLAN. To se vyžaduje pro instalace založené na řešeních.

Tagged VLAN – v době nasazení zadáte ID sítě VLAN.

Síť pro správu podporuje veškerý provoz používaný ke správě clusteru, včetně vzdálené plochy, Centra pro správu Windows a služby Active Directory.

Další informace najdete v tématu Plánování infrastruktury SDN: Správa a poskytovatel HNV.

Výpočet VLANů

V některých scénářích nemusíte používat virtuální sítě SDN se zapouzdřením pomocí VXLAN (Virtual Extensible LAN). Místo toho můžete k izolaci úloh tenanta použít tradiční sítě VLAN. Tyto sítě VLAN jsou nakonfigurované na portu přepínače TOR v trunk režimu. Při připojování nových virtuálních počítačů k těmto sítím VLAN se na virtuálním síťovém adaptéru definuje odpovídající značka VLAN.

Síť HNV Provider Address (PA)

Síť adres poskytovatele (PA) virtualizace sítě Hyper-V (HNV) slouží jako základní fyzická síť pro východo-západní (interní-interní) provoz tenanta, severo-jižní (externí-interní) provoz tenanta a k výměně informací o partnerském vztahu protokolu BGP s fyzickou sítí. Tato síť se vyžaduje jenom v případě, že je potřeba nasazovat virtuální sítě pomocí zapouzdření sítě VXLAN pro jinou vrstvu izolace a pro víceklientskou architekturu sítě.

Další informace najdete v tématu Plánování infrastruktury SDN: Správa a poskytovatel HNV.

Možnosti izolace sítě

Podporují se následující možnosti izolace sítě:

Sítě VLAN (IEEE 802.1Q)

VLANy umožňují zařízením, která musejí být oddělená, sdílet kabeláž fyzické sítě, a přitom jim brání v přímé interakci mezi sebou. Toto spravované sdílení přináší zvýšení jednoduchosti, zabezpečení, řízení provozu a ekonomiky. Například síť VLAN se dá použít k oddělení provozu v rámci firmy na základě jednotlivých uživatelů nebo skupin uživatelů nebo jejich rolí nebo na základě charakteristik provozu. Mnoho služeb hostování internetu používá sítě VLAN k oddělení privátních zón od sebe navzájem, což umožňuje seskupit servery jednotlivých zákazníků do jednoho síťového segmentu bez ohledu na to, kde se jednotlivé servery nacházejí v datovém centru. Některá opatření jsou nutná k tomu, aby se zabránilo "úniku" provozu z dané sítě VLAN, které se označuje jako přeskakování sítě VLAN.

Další informace najdete v tématu Vysvětlení využití virtuálních sítí a sítí VLAN.

Výchozí zásady přístupu k síti a mikrosegmentace

Výchozí zásady přístupu k síti zajišťují, aby všechny virtuální počítače ve vašem clusteru Azure Stack HCI byly ve výchozím nastavení zabezpečené před externími hrozbami. Díky těmto zásadám ve výchozím nastavení zablokujeme příchozí přístup k virtuálnímu počítači a zároveň dáváme možnost povolit selektivní příchozí porty a tím zabezpečit virtuální počítače před externími útoky. Toto vynucování je dostupné prostřednictvím nástrojů pro správu, jako je Windows Admin Center.

Mikrosegmentace zahrnuje vytváření podrobných síťových zásad mezi aplikacemi a službami. Tím se v podstatě sníží hranice zabezpečení na plot kolem každé aplikace nebo virtuálního počítače. Tento plot umožňuje pouze nezbytnou komunikaci mezi aplikačními vrstvami nebo jinými logickými hranicemi, takže je mimořádně obtížné, aby se kyberthreaty šířily laterálně z jednoho systému do druhého. Mikrosegmentace bezpečně izoluje sítě od sebe a snižuje celkový prostor pro útoky na incident zabezpečení sítě.

Výchozí zásady přístupu k síti a mikrosegmentace jsou realizovány jako stavová pravidla pětice (předpona zdrojové adresy, zdrojový port, předpona cílové adresy, cílový port a protokol) pravidel brány firewall v clusterech Azure Stack HCI. Pravidla brány firewall se také označují jako skupiny zabezpečení sítě (NSG). Tyto zásady se vynucují na portu vSwitch každého virtuálního počítače. Tyto zásady jsou prosazovány prostřednictvím řídicí vrstvy a síťový ovladač SDN je distribuuje všem příslušným hostitelům. Tyto zásady jsou k dispozici pro virtuální počítače v tradičních sítích VLAN a v překryvných sítích SDN.

Další informace najdete v tématu Co je brána firewall datacentra?

QoS pro síťové adaptéry virtuálních počítačů

Pro síťový adaptér virtuálního počítače můžete nakonfigurovat technologii QoS (Quality of Service), která omezí šířku pásma na virtuálním rozhraní, aby zabránila virtuálnímu počítači s vysokým provozem v boji s jiným síťovým provozem virtuálních počítačů. QoS můžete také nakonfigurovat tak, aby si rezervovali konkrétní šířku pásma pro virtuální počítač, abyste zajistili, že virtuální počítač může posílat provoz bez ohledu na ostatní přenosy v síti. Dá se použít u virtuálních počítačů připojených k tradičním sítím VLAN i virtuálním počítačům připojeným k překryvné síti SDN.

Další informace najdete v tématu Konfigurace technologie QoS pro síťový adaptér virtuálního počítače.

Virtuální sítě

Virtualizace sítě poskytuje virtuální sítě pro virtuální počítače podobně jako virtualizace serverů (hypervisor) poskytuje virtuální počítače operačnímu systému. Virtualizace sítě odděluje virtuální sítě od infrastruktury fyzické sítě a odstraňuje omezení sítě VLAN a hierarchického přiřazení IP adres ze zřizování virtuálních počítačů. Tato flexibilita usnadňuje přechod do cloudů IaaS (infrastruktura jako služba) a je efektivní pro hostitele a správce datacenter spravovat jejich infrastrukturu a udržovat potřebnou izolaci s více tenanty, požadavky na zabezpečení a překrývající se IP adresy virtuálních počítačů.

Další informace naleznete v tématu Virtualizace sítě Technologie Hyper-V.

Možnosti síťových služeb L3

K dispozici jsou následující možnosti síťové služby L3:

Propojování virtuálních sítí

Propojení virtuálních sítí umožňuje bezproblémové propojení dvou virtuálních sítí. Jakmile jsou propojeny, pro účely připojení se virtuální sítě zobrazí jako jedna. Mezi výhody použití propojení virtuálních sítí patří:

- Provoz mezi virtuálními počítači v partnerských virtuálních sítích se směruje přes páteřní infrastrukturu pouze prostřednictvím privátních IP adres. Komunikace mezi virtuálními sítěmi nevyžaduje veřejný internet ani brány.

- Nízká latence a velká šířka pásma při propojení prostředků v různých virtuálních sítích.

- Schopnost prostředků v jedné virtuální síti komunikovat s prostředky v jiné virtuální síti.

- Při vytváření partnerského vztahu nedojde k výpadkům prostředků ve virtuálních sítích.

Další informace najdete v tématu Partnerské vztahy virtuálních sítí.

Nástroj pro vyrovnávání zatížení softwaru SDN

Poskytovatelé cloudových služeb (CSP) a podniky, které nasazují softwarově definované sítě (SDN), můžou k rovnoměrné distribuci síťového provozu zákazníků mezi prostředky virtuální sítě použít software Load Balancer (SLB). SLB umožňuje více serverům hostovat stejnou úlohu a poskytuje tak vysokou dostupnost a škálovatelnost. Slouží také k poskytování příchozích služeb překladu adres (NAT) pro příchozí přístup k virtuálním počítačům a odchozím službám NAT pro odchozí připojení.

Pomocí nástroje SLB můžete škálovat možnosti vyrovnávání zatížení pomocí virtuálních počítačů SLB na stejných výpočetních serverech Hyper-V, které používáte pro ostatní úlohy virtuálních počítačů. SLB podporuje rychlé vytváření a odstraňování koncových bodů vyrovnávání zatížení podle potřeby pro operace CSP. Kromě toho SLB podporuje desítky gigabajtů na cluster, poskytuje jednoduchý model zřizování a umožňuje snadné horizontální navýšení a snížení kapacity. SLB používá protokol Border Gateway Protocol k inzerování virtuálních IP adres do fyzické sítě.

Další informace najdete v tématu Co je SLB pro SDN?

Brány VPN SDN

SDN Gateway je softwarově podporující směrovač protokolu BGP (Border Gateway Protocol) navržený pro poskytovatele cloudových služeb a podniky, které hostují virtuální sítě s více tenanty pomocí virtualizace sítě Hyper-V (HNV). Bránu RAS můžete použít ke směrování síťového provozu mezi virtuální sítí a jinou sítí, ať už místní, nebo vzdálenou.

Bránu SDN je možné použít k:

Vytvořte zabezpečená připojení IPsec typu site-to-site mezi virtuálními sítěmi SDN a externími sítěmi zákazníků přes internet.

Vytvořte připojení Generic Routing Encapsulation (GRE) mezi virtuálními sítěmi SDN a externími sítěmi. Rozdíl mezi připojeními typu site-to-site a připojeními GRE spočívá v tom, že druhé připojení není šifrovaným připojením.

Další informace o scénářích připojení GRE najdete v tématu Tunelování GRE ve Windows Serveru.

Vytvořte připojení vrstvy 3 (L3) mezi virtuálními sítěmi SDN a externími sítěmi. V tomto případě brána SDN jednoduše funguje jako směrovač mezi vaší virtuální sítí a externí sítí.

Brána SDN vyžaduje síťový řadič SDN. Síťový řadič provádí nasazení skupin bran, konfiguruje připojení pro tenanty na každé bráně a přesměruje toky síťového provozu na pohotovostní bránu, pokud brána selže.

Brány používají protokol Border Gateway Protocol k oznamování koncových bodů GRE a navázání připojení typu point-to-point. Implementace SDN vytvoří fond výchozí brány, který podporuje všechny typy připojení. V rámci tohoto fondu můžete určit, kolik bran je rezervováno v pohotovostním režimu v případě selhání aktivní brány.

Další informace najdete v tématu Co je brána RAS pro SDN?

Další kroky

Seznamte se s bez přepínačovým vzorem sítě se dvěma uzlovými úložišti, jedním přepínačem.