Sítě a možnosti připojení pro klíčové úlohy

Regionální distribuce prostředků v kritické referenční architektuře vyžaduje robustní síťovou infrastrukturu.

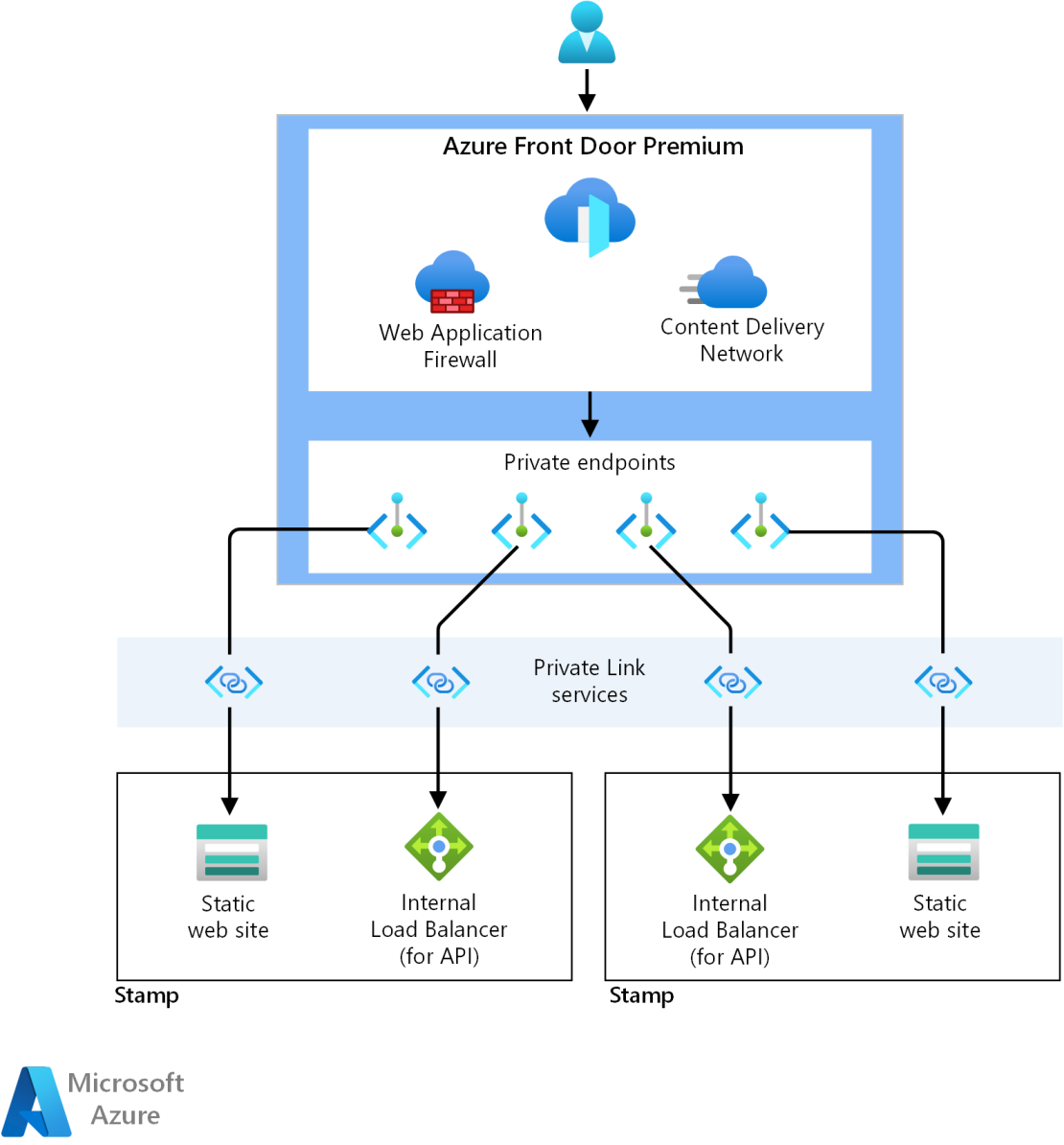

Globálně distribuovaný návrh se doporučuje, když se služby Azure spojí, aby poskytovaly vysoce dostupnou aplikaci. Globální vyrovnávač zatížení v kombinaci s regionálními jednotkami poskytuje záruku díky spolehlivému připojení.

Místní razítka jsou nasaditelnou jednotkou v architektuře. Možnost rychlého nasazení nového razítka poskytuje škálovatelnost a podporuje vysokou dostupnost. Známky se řídí návrhem izolované virtuální sítě . Křížový provoz není doporučován. Partnerské vztahy virtuálních sítí nebo připojení VPN k jiným částem se nevyžadují.

Architektura záměrně definuje regionální známky jako krátkodobé. Globální stav infrastruktury se ukládá do globálních prostředků.

Globální vyrovnávač zatížení je vyžadován pro směrování provozu na zdravé uzly a poskytování bezpečnostních služeb. Musí mít určité možnosti.

Vyžaduje se kontrola stavu, aby nástroj pro vyrovnávání zatížení mohl před směrováním provozu zkontrolovat zdraví zdroje.

Vážená distribuce provozu.

Volitelně by mělo být možné provádět ukládání do mezipaměti na okraji sítě. Také poskytuje určitou jistotu zabezpečení pro příchozí provoz pomocí firewallu webových aplikací (WAF).

Stáhněte si soubor Visio této architektury.

Příchozí přenosy dat

Aplikace definovaná v architektuře je přístupná k internetu a má několik požadavků:

Řešení směrování, které je globální a může distribuovat provoz mezi nezávislé regionální uzly.

Nízká latence při kontrole stavu a schopnost zastavit odesílání provozu na nefunkční komponenty.

Prevence škodlivých útoků na okraji.

Poskytovat možnosti ukládání do mezipaměti na okraji.

Vstupním bodem pro veškerý provoz v návrhu je Azure Front Door. Front Door je globální nástroj pro vyrovnávání zatížení, který směruje provoz HTTP(S) do registrovaných back-endů a zdrojů. Front Door používá sondy stavu, které vydávají požadavky na identifikátor URI v každém back-endu nebo zdroji. V referenční implementaci je volané URI zdravotní služba. Zdravotní služba propaguje zdraví spojené s razítkem. Služba Front Door pomocí odpovědi určuje zdraví jednotlivých uzlů a směruje provoz na zdravé uzly schopné sloužit aplikacím.

Integrace služby Azure Front Door se službou Azure Monitor poskytuje téměř v reálném čase monitorování provozu, zabezpečení, metrik úspěšnosti a selhání a upozorňování.

Firewall webových aplikací Azure, integrovaný s Azure Front Door, slouží k prevenci útoků na okraji sítě před vstupem do sítě.

Izolovaná virtuální síť – rozhraní API

Rozhraní API v architektuře používá virtuální sítě Azure jako hranici pro izolaci provozu. Komponenty v jedné virtuální síti nemůžou komunikovat přímo s komponentami v jiné virtuální síti.

Standardní externí azure Load Balancer distribuuje požadavky na aplikační platformu. Kontroluje, že provoz, který se dostal do nástroje pro vyrovnávání zatížení, byl směrován přes Azure Front Door a zajišťuje, aby Služba Azure WAF kontrolovala veškerý provoz.

Build agenti používaní pro operace a nasazení architektury musí být schopné se připojit k izolované síti. Izolovanou síť je možné otevřít, aby agenti mohli komunikovat. Alternativně lze nasadit samo-hostované agenty ve virtuální síti.

Vyžaduje se monitorování propustnosti sítě, výkon jednotlivých komponent a stav aplikace.

Závislost komunikace aplikační platformy

Aplikační platforma používaná s jednotlivými razítky v infrastruktuře má následující požadavky na komunikaci:

Aplikační platforma musí být schopná bezpečně komunikovat se službami Microsoft PaaS.

Aplikační platforma musí být v případě potřeby schopná bezpečně komunikovat s dalšími službami.

Architektura definovaná pomocí služby Azure Key Vault ukládá tajné kódy, jako jsou připojovací řetězce a klíče rozhraní API, k zabezpečené komunikaci přes internet se službami Azure PaaS. Pro tuto komunikaci existují možná rizika vystavení aplikační platformy přes internet. Ohrožení tajemství je možné, proto doporučujeme zvýšit zabezpečení a monitorování veřejných koncových bodů.

Úvahy o rozšířené síťové infrastruktuře

Tato část popisuje výhody a nevýhody alternativních přístupů k návrhu sítě. Alternativní aspekty sítí a použití privátních koncových bodů Azure se zaměřují v následujících částech.

Podsítě a skupiny zabezpečení sítě

Podsítě v rámci virtuálních sítí je možné použít k segmentování provozu v rámci návrhu. Izolace podsítě odděluje prostředky pro různé funkce.

Skupiny zabezpečení sítě lze použít k řízení provozu, který je povolený dovnitř a ven z každé podsítě. Pravidla použitá v rámci skupin zabezpečení sítě se dají použít k omezení provozu na základě IP adresy, portu a protokolu k blokování nežádoucího provozu do podsítě.

Privátní koncové body – Příchozí přenos dat

Verze Premium služby Front Door podporuje použití privátních koncových bodů Azure. Privátní koncové body zpřístupňují službu Azure privátní IP adrese ve virtuální síti. Připojení jsou zabezpečená a soukromá mezi službami bez nutnosti směrovat provoz do veřejných koncových bodů.

Azure Front Door Premium a Azure Private Endpoints umožňují plně privátní výpočetní clustery v jednotlivých zónách. Provoz je plně uzamčený pro všechny služby Azure PaaS.

Použití privátních koncových bodů zvyšuje zabezpečení návrhu. Představuje ale další bod selhání. Veřejné koncové body, které byly vystaveny v aplikačních razítkách, již nejsou potřebné a nelze k nim dále přistupovat, což je chrání před možným útokem DDoS.

Zvýšené zabezpečení je nutné zvážit oproti zvýšenému úsilí o spolehlivost, nákladů a složitosti.

Pro nasazení kolkování je nutné používat lokální agenti sestavení. Správa těchto agentů má režijní náklady na údržbu.

Privátní koncové body – Aplikační platforma

Privátní koncové body jsou podporované pro všechny služby Azure PaaS používané v tomto návrhu. U privátních koncových bodů nakonfigurovaných pro aplikační platformu by veškerá komunikace procházela přes virtuální síť razítka.

Veřejné koncové body jednotlivých služeb Azure PaaS je možné nakonfigurovat tak, aby nepovolovaly veřejný přístup. Tento proces izoluje prostředky od veřejných útoků, které by mohly způsobit výpadky a omezování, které ovlivňují spolehlivost a dostupnost.

Agenti sestavení v místním prostředí musí být použiti pro nasazení s razítkem stejně jako dříve. Správa těchto agentů má režijní náklady na údržbu.

Další kroky

Nasaďte referenční implementaci, abyste získali úplný přehled o prostředcích a jejich konfiguraci používaných v této architektuře.

implementace : Mission-Critical online