Zabezpečený přístup k portálu pro vývojáře API Management

PLATÍ PRO: Vývojář | Základní | Basic v2 | Standardní | Standard v2 | Premium | Premium v2

Služba API Management má plně přizpůsobitelný, samostatný spravovaný vývojářský portál, který se dá používat externě (nebo interně) k tomu, aby mohli vývojáři zjišťovat rozhraní API publikovaná prostřednictvím služby API Management a pracovat s nimi. Portál pro vývojáře nabízí několik možností, jak usnadnit zabezpečenou registraci a přihlašování uživatelů.

Poznámka:

Portál pro vývojáře ve výchozím nastavení povoluje anonymní přístup. To znamená, že každý může zobrazit portál a obsah, jako jsou rozhraní API, aniž by se přihlásil, i když funkce, jako je použití testovací konzoly, jsou omezené. Můžete povolit nastavení, které vyžaduje, aby se uživatelé přihlásili k zobrazení portálu pro vývojáře. Na webu Azure Portal v levé nabídce instance služby API Management v části Portál pro vývojáře vyberte Nastavení identit>. V části Anonymní uživatelé vyberte (povolit) Přesměrovat anonymní uživatele na přihlašovací stránku.

Možnosti ověřování

Externí uživatelé – upřednostňovaná možnost, když se portál pro vývojáře využívá externě, je povolit řízení přístupu mezi uživateli prostřednictvím Azure Active Directory B2C (Azure AD B2C).

- Azure AD B2C nabízí možnost použití nativních účtů Azure AD B2C: uživatelé se zaregistrují do Azure AD B2C a tuto identitu používají pro přístup k portálu pro vývojáře.

- Azure AD B2C je také užitečný, pokud chcete, aby uživatelé měli přístup k portálu pro vývojáře pomocí stávajících účtů sociálních sítí nebo federovaných organizačních účtů.

- Azure AD B2C nabízí řadu funkcí pro vylepšení registrace a přihlašování koncových uživatelů, včetně podmíněného přístupu a vícefaktorového ověřování.

Postup povolení ověřování Azure AD B2C na portálu pro vývojáře najdete v tématu Postup autorizace vývojářských účtů pomocí Azure Active Directory B2C ve službě Azure API Management.

Interní uživatelé – upřednostňovaná možnost při interním využívání portálu pro vývojáře je využití firemního ID Microsoft Entra ID. Microsoft Entra ID poskytuje bezproblémové prostředí jednotného přihlašování (SSO) pro podnikové uživatele, kteří potřebují přístup k rozhraním API a zjišťovat je prostřednictvím portálu pro vývojáře.

Postup povolení ověřování Microsoft Entra na portálu pro vývojáře najdete v tématu Autorizace vývojářských účtů pomocí ID Microsoft Entra ve službě Azure API Management.

Základní ověřování – Výchozí možností je použít předdefinované uživatelské jméno a zprostředkovatele hesel portálu pro vývojáře, který umožňuje vývojářům zaregistrovat se přímo ve službě API Management a přihlásit se pomocí uživatelských účtů služby API Management. Registrace uživatele prostřednictvím této možnosti je chráněna službou CAPTCHA.

Testovací konzola portálu pro vývojáře

Kromě poskytování konfigurace pro uživatele vývojářů, kteří se mají zaregistrovat k přístupu a přihlášení, portál pro vývojáře obsahuje testovací konzolu, kde můžou vývojáři odesílat testovací žádosti prostřednictvím služby API Management do back-endových rozhraní API. Toto testovací zařízení také existuje pro přispívání uživatelů služby API Management, kteří službu spravují pomocí webu Azure Portal.

Pokud je rozhraní API zveřejněné prostřednictvím služby Azure API Management zabezpečené pomocí OAuth 2.0 – to znamená, že volající aplikace (nosná) musí získat a předat platný přístupový token – můžete nakonfigurovat službu API Management tak, aby vygenerovala platný token jménem uživatele testovací konzoly webu Azure Portal nebo portálu pro vývojáře. Další informace najdete v tématu Autorizace testovací konzoly portálu pro vývojáře konfigurací autorizace uživatelů OAuth 2.0.

Pokud chcete testovací konzole povolit získání platného tokenu OAuth 2.0 pro testování rozhraní API:

Přidejte do instance autorizační server uživatele OAuth 2.0. Můžete použít libovolného zprostředkovatele OAuth 2.0, včetně ID Microsoft Entra, Azure AD B2C nebo zprostředkovatele identity třetí strany.

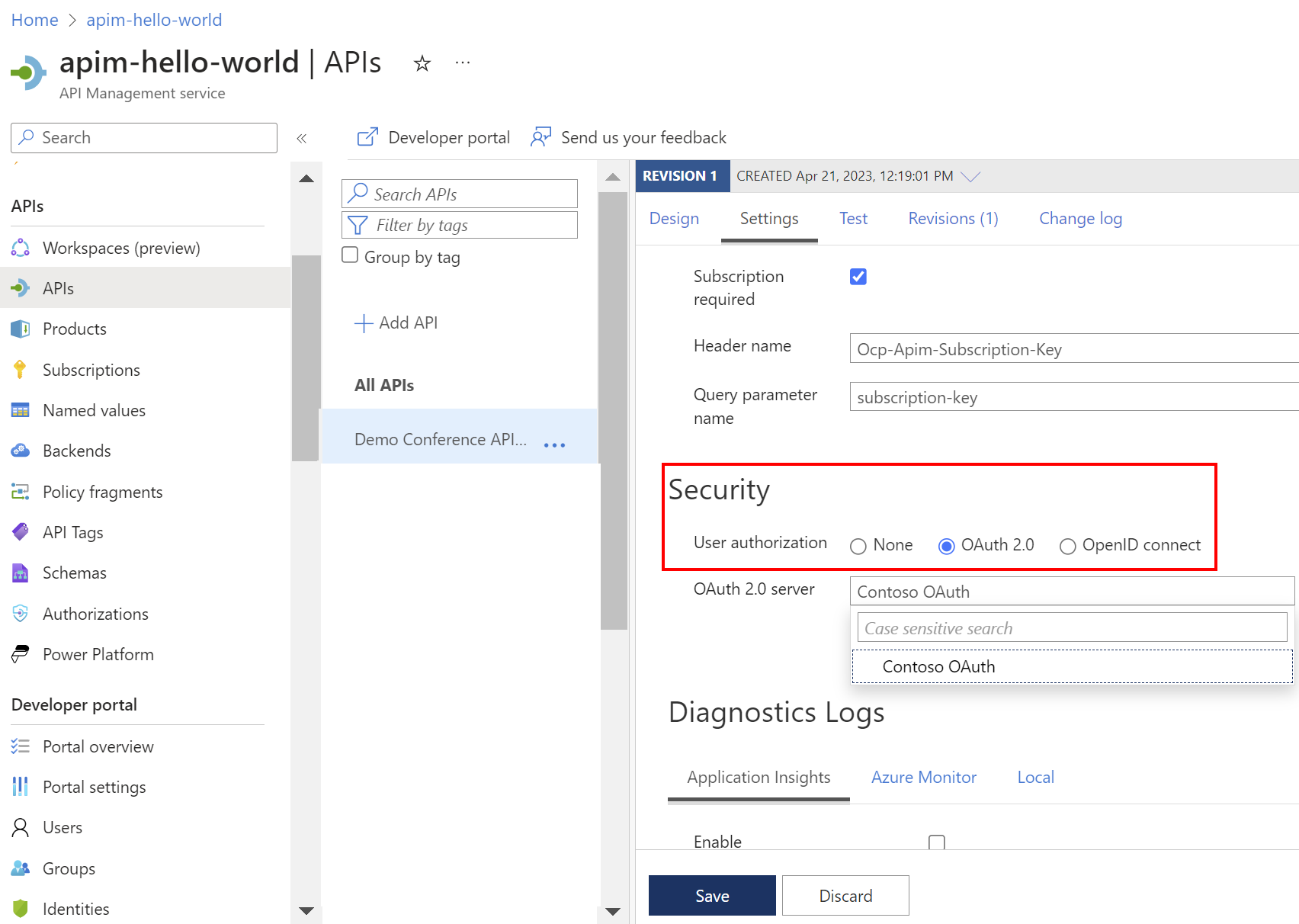

Pak nakonfigurujte rozhraní API s nastavením pro tento autorizační server. Na portálu nakonfigurujte autorizaci OAuth 2.0 na stránce >Nastavení rozhraní API pro autorizaci uživatele zabezpečení>.

Tato konfigurace OAuth 2.0 pro testování rozhraní API je nezávislá na konfiguraci vyžadované pro uživatelský přístup k portálu pro vývojáře. Zprostředkovatel identity a uživatel ale můžou být stejné. Například intranetová aplikace může vyžadovat přístup uživatele k portálu pro vývojáře pomocí jednotného přihlašování s firemní identitou. Stejná podniková identita by mohla získat token prostřednictvím testovací konzoly pro back-endovou službu, která se volá se stejným kontextem uživatele.

Scénáře

Různé možnosti ověřování a autorizace se vztahují na různé scénáře. Následující části se zabývají konfigurací vysoké úrovně pro tři ukázkové scénáře. K úplnému zabezpečení a konfiguraci rozhraní API vystavených prostřednictvím služby API Management se vyžadují další kroky. Scénáře se ale záměrně zaměřují na minimální konfigurace doporučené v každém případě, aby poskytovaly požadované ověřování a autorizaci.

Scénář 1 – Intranetové rozhraní API a aplikace

- Vývojář rozhraní API Management a back-endového rozhraní API chce publikovat rozhraní API, které je zabezpečené protokolem OAuth 2.0.

- Rozhraní API budou využívat desktopové aplikace, jejichž uživatelé se přihlašují pomocí jednotného přihlašování prostřednictvím ID Microsoft Entra.

- Vývojáři desktopových aplikací také potřebují zjišťovat a testovat rozhraní API prostřednictvím portálu pro vývojáře služby API Management.

Konfigurace klíčů:

| Konfigurace | Reference |

|---|---|

| Autorizujete uživatele vývojářského portálu služby API Management pomocí firemních identit a ID Microsoft Entra. | Autorizace vývojářských účtů pomocí Microsoft Entra ID ve službě Azure API Management |

| Nastavte testovací konzolu na portálu pro vývojáře, abyste získali platný token OAuth 2.0 pro vývojáře desktopové aplikace, aby mohli uplatnit back-endové rozhraní API. Stejnou konfiguraci můžete použít pro testovací konzolu na webu Azure Portal, která je přístupná přispěvatelům služby API Management a back-endovým vývojářům. Token lze použít v kombinaci s klíčem předplatného služby API Management. |

Autorizace testovací konzoly portálu pro vývojáře konfigurací autorizace uživatele OAuth 2.0 Předplatná ve službě Azure API Management |

| Ověřte token OAuth 2.0 a deklarace identity, když se rozhraní API volá prostřednictvím služby API Management s přístupovým tokenem. | Zásady ověřování JWT |

V tomto scénáři pokračujte přesunem služby API Management do hraniční sítě a řízením příchozího přenosu dat přes reverzní proxy server. Referenční architekturu najdete v tématu Ochrana rozhraní API pomocí služby Application Gateway a služby API Management.

Scénář 2 – Externí rozhraní API, partnerské aplikace

- Vývojář rozhraní API Management a back-endového rozhraní API chce provést rychlé testování konceptu, aby prostřednictvím služby Azure API Management zpřístupnil starší verzi rozhraní API. Rozhraní API prostřednictvím služby API Management bude externě (internet) přístupné.

- Rozhraní API používá ověřování klientských certifikátů a bude ho využívat nová veřejně přístupná jednostránkové aplikace (SPA), kterou vyvíjí partner.

- Spa používá OAuth 2.0 s OpenID Connect (OIDC).

- Vývojáři aplikací přistupují k rozhraní API v testovacím prostředí prostřednictvím portálu pro vývojáře pomocí testovacího back-endového koncového bodu k urychlení vývoje front-endu.

Konfigurace klíčů:

| Konfigurace | Reference |

|---|---|

| Nakonfigurujte přístup front-endového vývojáře k portálu pro vývojáře pomocí výchozího uživatelského jména a ověřování hesla. Vývojáři mohou být také pozváni na portál pro vývojáře. |

Konfigurace uživatelů portálu pro vývojáře pro ověřování pomocí uživatelských jmen a hesel Správa uživatelských účtů ve službě Azure API Management |

| Ověřte token OAuth 2.0 a deklarace identity, když spa volá API Management pomocí přístupového tokenu. V tomto případě je cílovou skupinou služba API Management. | Zásady ověřování JWT |

| Nastavte službu API Management tak, aby používala ověřování klientských certifikátů k back-endu. | Zabezpečení back-endových služeb pomocí ověřování klientských certifikátů ve službě Azure API Management |

V tomto scénáři si projděte další krok s využitím portálu pro vývojáře s autorizací Microsoft Entra a spolupráci Microsoft Entra B2B, která partnerům pro doručování umožní lépe spolupracovat. Zvažte delegování přístupu ke službě API Management prostřednictvím RBAC ve vývojovém nebo testovacím prostředí a povolte jednotné přihlašování na portál pro vývojáře pomocí vlastních podnikových přihlašovacích údajů.

Scénář 3 – Externí rozhraní API, SaaS, otevřené pro veřejnost

Přispěvatel služby API Management a vývojář back-endového rozhraní API píše několik nových rozhraní API, která budou dostupná vývojářům komunity.

Rozhraní API budou veřejně dostupná s plnou funkčností chráněnou za paywallem a zabezpečená pomocí OAuth 2.0. Po zakoupení licence bude vývojář k dispozici s vlastními přihlašovacími údaji klienta a klíčem předplatného, který je platný pro produkční použití.

Externí vývojáři komunity zjistí rozhraní API pomocí portálu pro vývojáře. Vývojáři se zaregistrují a přihlásí k portálu pro vývojáře pomocí svých účtů sociálních médií.

Uživatelé portálu pro vývojáře s testovacím klíčem předplatného můžou prozkoumat funkce rozhraní API v testovacím kontextu, aniž by museli zakoupit licenci. Testovací konzola portálu pro vývojáře bude představovat volající aplikaci a vygeneruje výchozí přístupový token pro back-endové rozhraní API.

Upozornění

Při použití toku přihlašovacích údajů klienta s testovací konzolou portálu pro vývojáře je potřeba věnovat zvláštní pozornost. Podívejte se na aspekty zabezpečení.

Konfigurace klíčů:

| Konfigurace | Reference |

|---|---|

| Nastavte produkty ve službě Azure API Management tak, aby představovaly kombinace rozhraní API, která jsou vystavená vývojářům komunity. Nastavte předplatná, která vývojářům umožní využívat rozhraní API. |

Kurz: Vytvoření a publikování produktu Předplatná ve službě Azure API Management |

| Nakonfigurujte přístup vývojářů komunity k portálu pro vývojáře pomocí Azure AD B2C. Azure AD B2C je pak možné nakonfigurovat tak, aby fungovala s jedním nebo více zprostředkovateli identity sociálních médií v podřízené síti. | Autorizace vývojářských účtů pomocí Azure Active Directory B2C ve službě Azure API Management |

| Nastavte testovací konzolu na portálu pro vývojáře, abyste získali platný token OAuth 2.0 pro back-endové rozhraní API pomocí toku přihlašovacích údajů klienta. | Autorizace testovací konzoly portálu pro vývojáře konfigurací autorizace uživatele OAuth 2.0 Upravte kroky konfigurace uvedené v tomto článku, abyste místo toku udělení autorizačního kódu použili tok udělení přihlašovacích údajů klienta. |

Pokračujte krokem delegováním registrace uživatele nebo předplatného produktu a rozšiřte proces o vlastní logiku.

Další kroky

- Přečtěte si další informace o ověřování a autorizaci na platformě Microsoft Identity Platform.

- Zjistěte, jak zmírnit bezpečnostní hrozby rozhraní API OWASP pomocí služby API Management.