Kurz konfigurace IDology pomocí Azure Active Directory B2C

V tomto ukázkovém kurzu poskytujeme pokyny k integraci Azure AD B2C s IDology. IDology je zprostředkovatel ověření identity a kontroly pravopisu s několika řešeními. V této ukázce se budeme zabývat řešením ExpectID podle IDology.

Požadavky

Abyste mohli začít, budete potřebovat:

- Předplatné Azure. Pokud nemáte předplatné, můžete získat bezplatný účet.

- Tenant Azure AD B2C, který je propojený s vaším předplatným Azure.

Popis scénáře

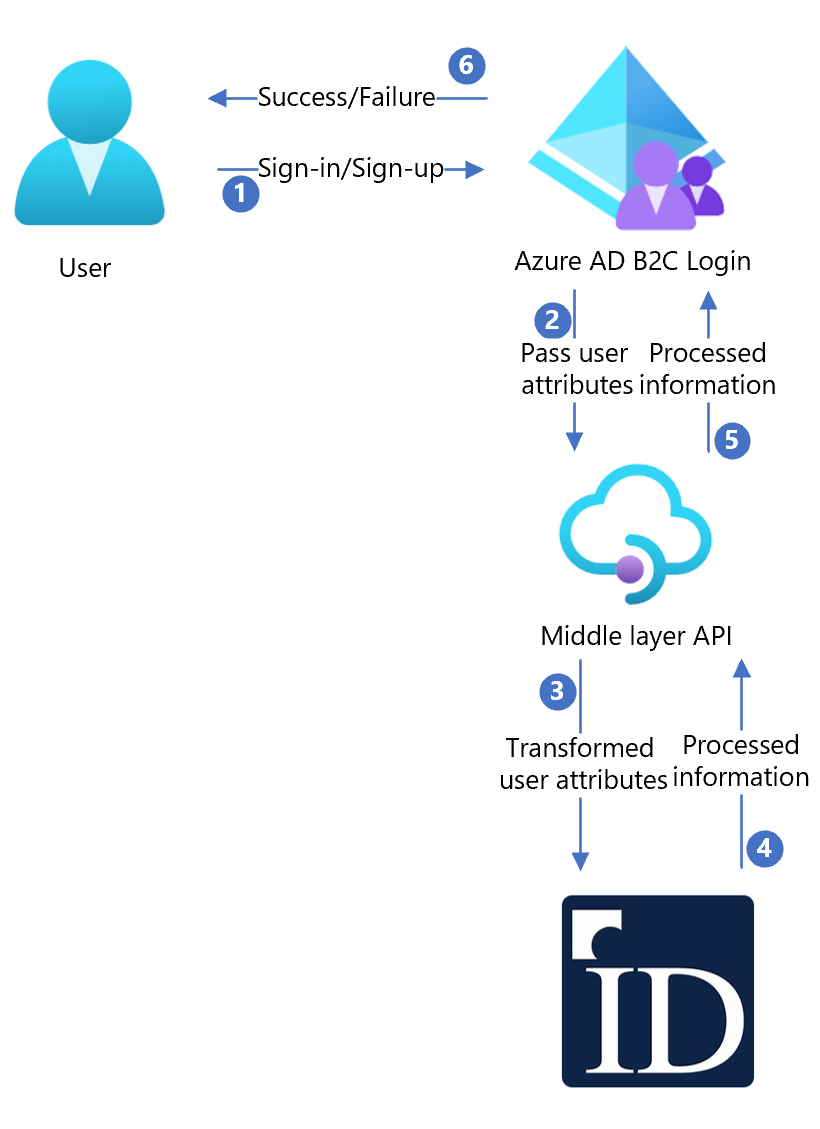

Integrace IDology zahrnuje následující komponenty:

- Azure AD B2C – autorizační server zodpovědný za ověření přihlašovacích údajů uživatele. Označuje se také jako zprostředkovatel identity.

- IDology – služba IDology přijímá vstup poskytnutý uživatelem a ověřuje jeho identitu.

- Vlastní rozhraní REST API – toto rozhraní API implementuje integraci mezi id Microsoft Entra a službou IDology.

Následující diagram architektury znázorňuje implementaci.

| Krok | Description |

|---|---|

| 1 | Uživatel se zobrazí na přihlašovací stránce. |

| 2 | Uživatel vybere možnost registrace a vytvoří nový účet a zadá na stránku informace. Azure AD B2C shromažďuje atributy uživatele. |

| 3 | Azure AD B2C volá rozhraní API střední vrstvy a předává atributy uživatele. |

| 4 | Rozhraní API střední vrstvy shromažďuje atributy uživatelů a transformuje je do formátu, který rozhraní API idologie může využívat. Pak odešle informace do služby IDology. |

| 5 | IDology informace spotřebuje a zpracuje je a výsledek pak vrátí do rozhraní API střední vrstvy. |

| 6 | Rozhraní API střední vrstvy zpracovává informace a odesílá relevantní informace zpět do Azure AD B2C. |

| 7 | Azure AD B2C přijímá informace z rozhraní API střední vrstvy. Pokud se zobrazí odpověď na chybu , zobrazí se uživateli chybová zpráva. Pokud se zobrazí úspěšná odpověď, uživatel se ověří a zapíše do adresáře. |

Poznámka

Azure AD B2C může také požádat zákazníka o provedení ověřování, ale tento scénář je mimo rozsah tohoto kurzu.

Onboarding s IDology

IDology poskytuje celou řadu řešení, která najdete tady. Pro tuto ukázku používáme ExpectID.

Pokud chcete vytvořit účet IDology, obraťte se na IDology.

Po vytvoření účtu obdržíte informace, které potřebujete pro konfiguraci rozhraní API. Následující části popisují tento proces.

Integrace s Azure AD B2C

Část 1 – Nasazení rozhraní API

Nasaďte zadaný kód rozhraní API do služby Azure. Kód lze publikovat ze sady Visual Studio podle těchto pokynů.

Ke konfiguraci ID Microsoft Entra s požadovaným nastavením budete potřebovat adresu URL nasazené služby.

Část 2 – Konfigurace rozhraní API

Nastavení aplikace je možné nakonfigurovat v App Service v Azure. Pomocí této metody je možné nastavení bezpečně nakonfigurovat, aniž byste je museli kontrolovat v úložišti. V rozhraní REST API budete muset zadat následující nastavení:

| Nastavení aplikace | Zdroj | Poznámky |

|---|---|---|

| IdologySettings:ApiUsername | Konfigurace účtu IDology | |

| IdologySettings:ApiPassword | Konfigurace účtu IDology | |

| WebApiSettings:ApiUsername | Definování uživatelského jména pro rozhraní API | Používá se v konfiguraci ExtId. |

| WebApiSettings:ApiPassword | Definování hesla pro rozhraní API | Používá se v konfiguraci ExtId. |

Část 3 – Vytvoření klíčů zásad rozhraní API

Postupujte podle tohoto dokumentu a vytvořte dva klíče zásad: jeden pro uživatelské jméno rozhraní API a druhý pro heslo rozhraní API, které jste definovali výše.

Ukázková zásada používá tyto názvy klíčů:

- B2C_1A_RestApiUsername

- B2C_1A_RestApiPassword

Část 4 – Konfigurace zásad Azure AD B2C

Podle tohoto dokumentu si stáhněte úvodní balíček LocalAccounts a nakonfigurujte zásady pro tenanta Azure AD B2C. Postupujte podle pokynů, dokud nebude dokončena část Testování vlastních zásad .

Tyto dvě ukázkové zásady si můžete stáhnout tady.

Aktualizujte dvě ukázkové zásady:

Otevřete obě zásady:

V části

Idology-ExpectId-APIaktualizujteServiceUrlpoložku metadat umístěním výše nasazeného rozhraní API.Nahraďte

yourtenantnázvem vašeho tenanta Azure AD B2C. Pokud jecontosotenantnapříklad název vašeho tenanta Azure AD B2C , nahraďte všechny instanceyourtenant.onmicrosoft.comzacontosotenant.onmicrosoft.com.

Otevřete soubor TrustFrameworkExtensions.xml:

Vyhledejte element

<TechnicalProfile Id="login-NonInteractive">. Nahraďte obě instanceIdentityExperienceFrameworkAppIdid aplikace IdentityExperienceFramework, kterou jste vytvořili dříve.Nahraďte obě instance

ProxyIdentityExperienceFrameworkAppIdid aplikace ProxyIdentityExperienceFramework, kterou jste vytvořili dříve.

Nahraďte SignInorSignUp.xml a TrustFrameworkExtensions.xml dříve nahrané do Azure AD B2C v kroku 1 dvěma aktualizovanými ukázkovými zásadami.

Poznámka

Jako osvědčený postup doporučujeme zákazníkům přidat oznámení o souhlasu na stránce kolekce atributů. Upozorněte uživatele, že informace budou odeslány službám třetích stran za účelem ověření identity.

Testování toku uživatele

Otevřete tenanta Azure AD B2C a v části Zásady vyberte Toky uživatelů.

Vyberte dříve vytvořený tok uživatele.

Vyberte Spustit tok uživatele a vyberte nastavení:

Aplikace – vyberte zaregistrovanou aplikaci (ukázka je JWT).

Adresa URL odpovědi – vyberte adresu URL pro přesměrování.

Vyberte Spustit tok uživatele.

Projděte si tok registrace a vytvořte účet.

Odhlaste se.

Projděte si tok přihlášení.

Jakmile zadáte pokračovat, zobrazí se puzzle IDology.

Další kroky

Další informace najdete v následujících článcích: